近期,Akira勒索团伙被曝光利用未受保护的网络摄像头对受害者的网络发起加密攻击,成功绕过了原本在Windows系统中拦截其加密器的端点检测与响应(EDR)系统。

网络安全公司S-RM的团队在为客户处理一起事件响应时发现了这一不寻常的攻击手法。值得注意的是,Akira团伙是在尝试在Windows系统中部署加密器被受害者的EDR拦截后,才转向利用网络摄像头的。

Akira的非传统攻击链

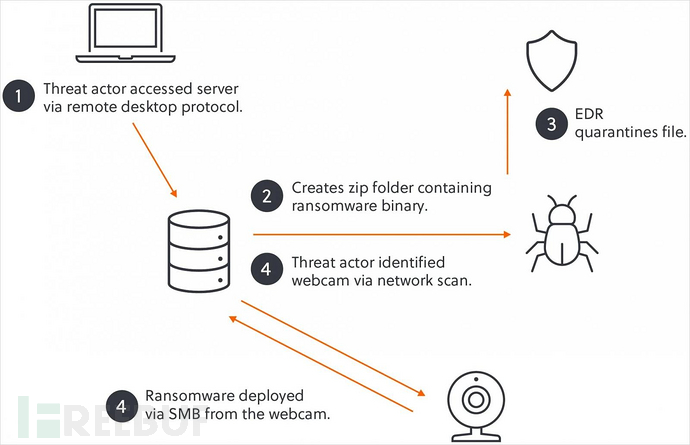

攻击者最初通过目标公司暴露的远程访问解决方案(可能利用窃取的凭据或暴力破解密码)进入了企业网络。获取访问权限后,他们部署了合法的远程访问工具AnyDesk,并窃取了公司的数据,为后续的双重勒索攻击做准备。

接着,Akira团伙利用远程桌面协议(RDP)横向移动,尽可能扩展其在系统中的存在,直至部署勒索软件负载。最终,他们投放了一个包含勒索软件负载(win.exe)的密码保护ZIP文件(win.zip),但受害者的EDR工具检测并隔离了该文件,成功阻止了攻击。

在失败后,Akira开始探索其他攻击路径,扫描网络中的其他设备,最终找到了一台网络摄像头和指纹扫描仪。S-RM解释说,攻击者之所以选择网络摄像头,是因为它容易受到远程Shell访问和未经授权的视频流查看漏洞的影响。

此外,该摄像头运行的是基于Linux的操作系统,与Akira的Linux加密器兼容,且未安装EDR代理,因此成为通过网络共享远程加密文件的最佳设备。

Akira攻击步骤概览 来源:S-RM

S-RM向BleepingComputer证实,攻击者利用网络摄像头的Linux操作系统挂载了公司其他设备的Windows SMB网络共享,并在摄像头上启动了Linux加密器,通过SMB对网络共享进行加密,成功绕过了网络中的EDR软件。

S-RM解释道:“由于该设备未被监控,受害组织安全团队未察觉到从摄像头到受影响服务器的恶意服务器消息块(SMB)流量增加,否则这可能会引起他们的警觉。因此,Akira最终得以加密整个网络中的文件。”

教训与建议

S-RM表示,针对网络摄像头的漏洞已有补丁可用,这意味着此次攻击,至少是这一攻击途径,是可以避免的。这一案例表明,EDR防护并非全面安全解决方案,企业不应仅依赖它来防范攻击。

此外,物联网(IoT)设备通常不像计算机那样受到严格监控和维护,但它们仍构成重大风险。因此,此类设备应与生产服务器和工作站等更敏感的网络隔离。

同样重要的是,所有设备,包括IoT设备,都应定期更新固件,以修补已知漏洞,避免被攻击者利用。