一、背景

1. 讲故事

上一篇我们聊过 C# 调用 C 的 malloc 代码来演示heap的内存泄露问题,但要想深入研究得必须把 malloc 的实现库 libc.so 给调试起来,大家都知道在Linux 上 libc 和 Windows 的 Win32 API 是一个层级的,由于 Linux 重度依赖 libc,比较吐槽的是两者各自为政,如果手工编译 libc,容易搞出很多兼容性问题,这一点真的不如 Windows 的大一统来的痛快,手工编译比较繁琐,用此篇来记录下。

二、手工编译 libc

1. 下载 libc 2.39 源代码

要想知道下载哪个版本的 libc,可以用 ldd 观察现存的 libc 版本,参考如下:

从卦象看,当前 libc 的版本是 Ubuntu GLIBC 2.39-0ubuntu8.4,接下来下载 2.39 版本的源代码进行编译即可。

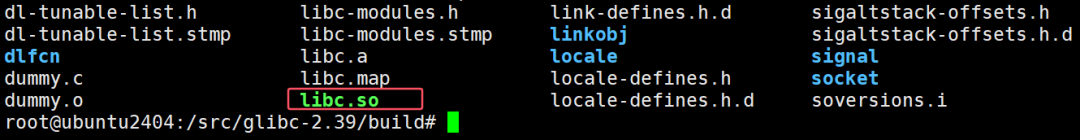

稍等片刻后,就可以看到源码编译出来的 libc.so ,截图如下:

2. 配置 C 代码

写了一段简单的 C 代码,参考如下:

一定捣鼓之后,我发现不用 gdb 启动就没有问题,同时内存段也挂上了我的自定义libc,太棒了,输出如下:

这就叫在绝望中寻找希望,既然能运行,那就用 gdb 附加调试吧,只要能研究到 malloc 的底层代码才是最终目的。。。

把 main() 函数入口的 getchar() 给注释掉,方便在 malloc 之前通过 attach 附加,为了能够在 vscode 中操作,新增一个对可执行文件可控的 launch.json,内容如下:

再新增一个 gcc 编译的 task 任务文件 (task.json),内容如下:

稍微解释一下:

"processId": "${command:pickProcess}"表示弹框选择你要附加的进程。"request": "attach"使用附加进程的模式

在 vscode 中使用 Ctrl+Shift+B 或者 gcc -g main.c -o main 对代码进行构建,接下来执行代码。

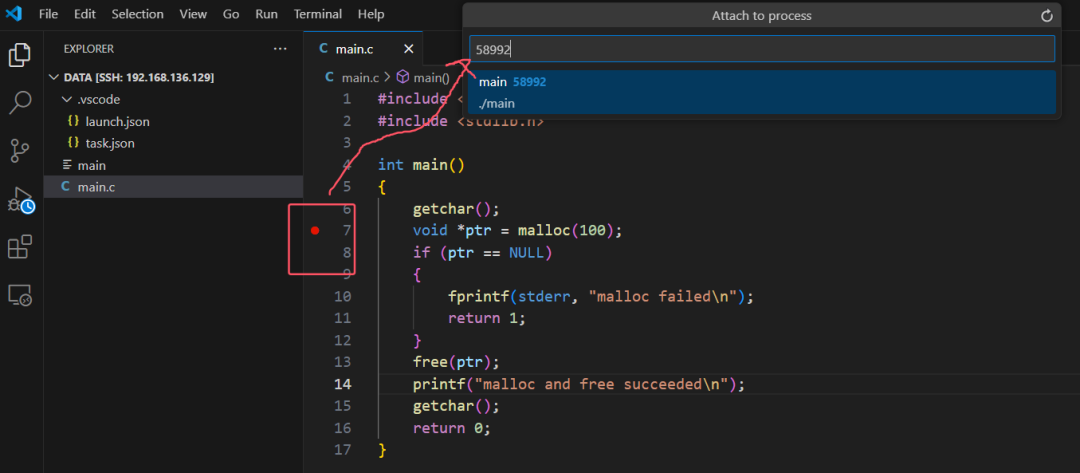

点击UI中 Run -> Start Debugging 选择要附加的 pid=58992 ,截图如下:

图片

图片

3. 观察效果

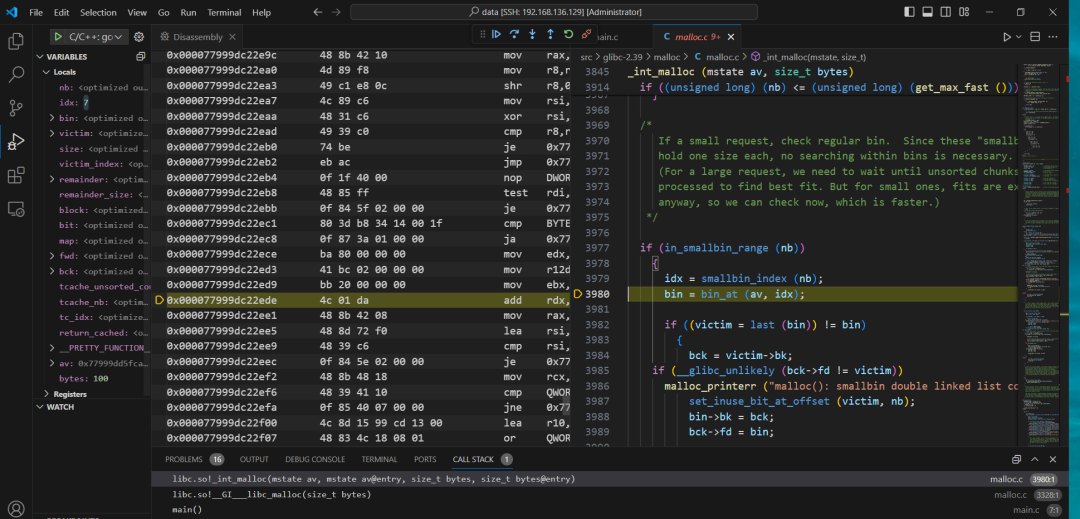

vscode 附加成功后,在 UI 上 Enter 回车过掉 getchar(),单步 F11 调试即可进入 malloc 方法实现,挺有意思的,最后给大家截一张大图:

图片

图片

三、总结

对 Win32 级别的 libc 进行源码调试,有助于我们对书籍中那些malloc的底层理论知识有一个很好的眼见为实,也是给Linux上的.NET高级调试打开了一扇窗!