1. 引言

小编上一篇文章分享了利用mybatis拦截器实现数据脱敏,这次小编在数据脱敏的基础上进行数据加减密。思路就是保存的时候对数据进行加密,查询的时候对数据进行解密,如果要脱敏就进行脱敏。

2. MyBatis 拦截器的实现数据加减密并脱敏

2.1 自定义加减密注解

首先需要知晓具体是哪个类中的哪些属性需要进行加减密处理,因此,需要自定义注解来实现对需要加减密的属性进行标注。

import java.lang.annotation.ElementType;

import java.lang.annotation.Retention;

import java.lang.annotation.RetentionPolicy;

import java.lang.annotation.Target;

@Retention(RetentionPolicy.RUNTIME)

@Target({ ElementType.FIELD })

public @interface EncryptField {

}2.2 加减密策略

有了标注后,对于加减密也会涉及到加减密策略的问题。不同的属性,对应加密或者解密,例如,新增的时候是加密,查询的时候是解密,这里使用枚举类类枚出不同属性对应的正则处理。

import lombok.AllArgsConstructor;

import lombok.Getter;

@Getter

@AllArgsConstructor

public enum DecryptEncryptEnum {

DECRYPT(s -> DecryptEncryptUtils.sm4Decrypt(s)),

ENCRYPT(s -> DecryptEncryptUtils.sm4Encrypt(s)),

;

private final Desensitizer desensitizer;

}2.3 加解密执行者

对于加解密处理还需要一个执行者,将属性值和正则表达式进行匹配和替换,进而完成加解密处理。这里我们利用了JDK8提供的一个非常好用的接口Fuction,它提供了apply方法,这个方法作用是为了实现函数映射,也就是将一个值转换为另一个值。如果不了解的同学可以百度下 Fuction 接口。

import java.util.function.Function;

public interface Desensitizer extends Function<String, String> {

}2.4 加减密工具类

对于加解密,我们还需要一个工具类来处理,小编使用的是SM4来进行加减密。

import cn.hutool.core.util.CharsetUtil;

import cn.hutool.crypto.SmUtil;

import cn.hutool.crypto.symmetric.SymmetricCrypto;

import lombok.extern.slf4j.Slf4j;

@Slf4j

public class DecryptEncryptUtils {

// 这里设置自己的加减密key

private static final String key = "";

/**

* 加密

* @param text

* @param key

* @return

*/

private static String sm4Encrypt(String text, String key) {

SymmetricCrypto sm4 = SmUtil.sm4(key.getBytes());

return sm4.encryptBase64(text);

}

/**

* 解密

* @param hexString

* @param key

* @return

*/

private static String sm4Decrypt(String hexString, String key) {

try {

SymmetricCrypto sm4 = SmUtil.sm4(key.getBytes());

return sm4.decryptStr(hexString, CharsetUtil.CHARSET_UTF_8);

} catch(Exception e) {

// 解密失败,直接返回明文,不影响业务进程

return hexString;

}

}

public static String sm4Encrypt(String text) {

return sm4Encrypt(text, key);

}

public static String sm4Decrypt(String hexString) {

return sm4Decrypt(hexString, key);

}2.5 自定义数据加密拦截器

因为要对参数集进行加密处理,所以要拦截的对象是ParameterHandler,拦截的方法是setParameters。

public interface ParameterHandler {

Object getParameterObject();

void setParameters(PreparedStatement var1) throws SQLException;

}来看下具体的实现:

import org.apache.ibatis.executor.parameter.ParameterHandler;

import org.apache.ibatis.plugin.Interceptor;

import org.apache.ibatis.plugin.Intercepts;

import org.apache.ibatis.plugin.Invocation;

import org.apache.ibatis.plugin.Signature;

import org.apache.ibatis.reflection.MetaObject;

import org.apache.ibatis.reflection.SystemMetaObject;

import org.springframework.stereotype.Component;

import java.lang.reflect.Field;

import java.sql.PreparedStatement;

import java.util.stream.Stream;

@Component

@Intercepts(@Signature(type = ParameterHandler.class, method = "setParameters", args = PreparedStatement.class))

public class DecryptPlugin implements Interceptor {

@Override

public Object intercept(Invocation invocation) throws Throwable {

// 获取参数处理器实例

ParameterHandler parameterHandler = (ParameterHandler) invocation.getTarget();

// 获取参数对象

Object parameters = parameterHandler.getParameterObject();

// 加密

desensitization(parameters);

// 执行原始方法

invocation.proceed();

return null;

}

/**

* 判断哪些需要加密

* @param source 加密之前的源对象

*/

private void desensitization(Object source) {

// 反射获取类型中的所有属性,判断哪个需要进行脱敏

Class<?> sourceClass = source.getClass();

MetaObject metaObject = SystemMetaObject.forObject(source);

// 对有加减密注解的字段进行加密

Stream.of(sourceClass.getDeclaredFields())

.filter(field -> field.isAnnotationPresent(EncryptField.class))

.forEach(field -> doEncrypt(metaObject, field));

}

/**

* 加密

* @param metaObject

* @param field

*/

private void doEncrypt(MetaObject metaObject, Field field) {

String name = field.getName();

Object value = metaObject.getValue(name);

if (value != null && metaObject.getGetterType(name) == String.class) {

DecryptEncryptEnum encrypt = DecryptEncryptEnum.ENCRYPT;

String apply = encrypt.getDesensitizer().apply((String) value);

metaObject.setValue(name, apply);

}

}

}数据加减密字段:

import com.baomidou.mybatisplus.annotation.IdType;

import com.baomidou.mybatisplus.annotation.TableId;

import com.example.cl.mybatisPlugin.Desensitization;

import com.example.cl.mybatisPlugin.EncryptField;

import com.example.cl.mybatisPlugin.StrategyEnum;

import lombok.Getter;

import lombok.Setter;

@Getter

@Setter

public class User {

@TableId(type = IdType.AUTO)

private Long id;

@Desensitization(strategy = StrategyEnum.NAME)

@EncryptField

private String name;

private Integer age;

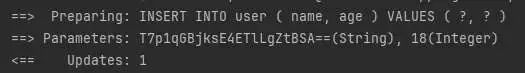

}看下加密效果:

2.6 自定义数据解密拦截器(先解密,再脱敏)

import org.apache.ibatis.executor.resultset.ResultSetHandler;

import org.apache.ibatis.plugin.Interceptor;

import org.apache.ibatis.plugin.Intercepts;

import org.apache.ibatis.plugin.Invocation;

import org.apache.ibatis.plugin.Signature;

import org.apache.ibatis.reflection.MetaObject;

import org.apache.ibatis.reflection.SystemMetaObject;

import org.springframework.stereotype.Component;

import java.lang.reflect.Field;

import java.sql.Statement;

import java.util.List;

import java.util.stream.Stream;

@Component

@Intercepts(@Signature(type = ResultSetHandler.class, method = "handleResultSets", args = Statement.class))

public class DesensitizationPlugin implements Interceptor {

@Override

public Object intercept(Invocation invocation) throws Throwable {

// 获取结果集

List<Object> records = (List<Object>) invocation.proceed();

// 处理结果集

records.forEach(this::desensitization);

return records;

}

/**

* 2 * 判断哪些需要脱敏处理

* 3 * @param source 脱敏之前的源对象

* 4

*/

private void desensitization(Object source) {

// 反射获取类型中的所有属性,判断哪个需要进行脱敏

Class<?> sourceClass = source.getClass();

MetaObject metaObject = SystemMetaObject.forObject(source);

// 有加密先解密

Stream.of(sourceClass.getDeclaredFields())

.filter(field -> field.isAnnotationPresent(EncryptField.class))

.forEach(field -> doDecrypt(metaObject, field));

// 再看是否需要脱敏

Stream.of(sourceClass.getDeclaredFields())

.filter(field -> field.isAnnotationPresent(Desensitization.class))

.forEach(field -> doDesensitization(metaObject, field));

}

/**

* 解密

* @param metaObject

* @param field

*/

private void doDecrypt(MetaObject metaObject, Field field) {

String name = field.getName();

Object value = metaObject.getValue(name);

if (value != null && metaObject.getGetterType(name) == String.class) {

DecryptEncryptEnum decrypt = DecryptEncryptEnum.DECRYPT;

String apply = decrypt.getDesensitizer().apply((String) value);

metaObject.setValue(name, apply);

}

}

/**

* 真正的脱敏处理

* @param metaObject

*

*/

private void doDesensitization(MetaObject metaObject, Field field) {

String name = field.getName();

Object value = metaObject.getValue(name);

if (value != null && metaObject.getGetterType(name) == String.class) {

Desensitization annotation = field.getAnnotation(Desensitization.class);

StrategyEnum strategy = annotation.strategy();

String apply = strategy.getDesensitizer().apply((String) value);

metaObject.setValue(name, apply);

}

}

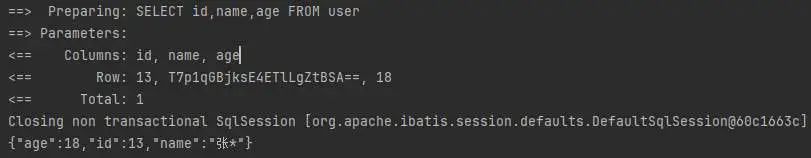

}最后看下效果:

3. 总结

通过本篇文章,我们探讨了如何使用 MyBatis 拦截器实现数据加密与解密功能。通过自定义 MyBatis 插件,我们能够在数据查询和插入过程中,自动对敏感信息进行加密或解密处理,从而提高系统的安全性。利用拦截器的灵活性,我们不仅能够轻松集成加密逻辑,还能确保代码的简洁性和可维护性。这个方法为开发者提供了一个高效、优雅的解决方案,确保敏感数据在存储与传输中的安全。