一. 命令本质解析

当执行kubectl exec -it -- bash时,你并没有真正"进入"容器或Pod。实际上,这个命令在目标容器的隔离环境中创建了一个新的bash进程。

关键要点:

1. 进程创建: kubectl exec创建的是一个新的bash进程,而不是进入已有的进程空间

2. 环境隔离: 新进程与目标容器共享相同的namespace隔离环境

3. 独立性: 这个新进程与容器主进程是相互独立的

二. Namespace共享机制

在Kubernetes中,容器间的namespace共享遵循以下规则:

• 共享的namespace:

a.Network Namespace

b.IPC Namespace

c. UTS Namespace

• 独立的namespace:

• PID Namespace

• Mount Namespace

重要提示: 虽然Pod内容器共享某些namespace,但每个容器仍然保持其进程空间的独立性,这对于安全隔离至关重要。

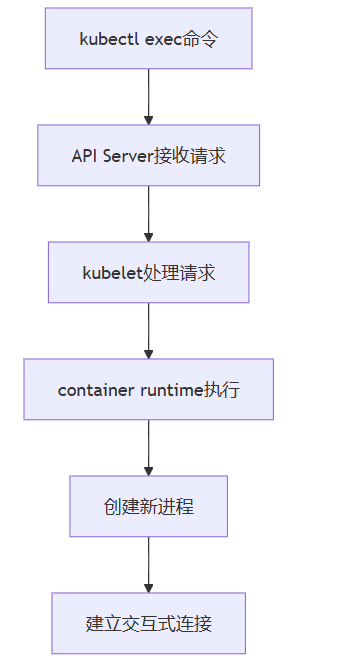

三. 执行流程详解

图片

图片

1. 请求处理:

• kubectl发送exec请求到API Server

• API Server验证请求合法性

• kubelet接收并处理请求

2. 进程创建:

• container runtime在目标容器的namespace环境中创建新进程

• 建立标准输入输出流的双向通道

四. 使用注意事项

1. 权限控制:

apiVersion: rbac.authorization.k8s.io/v1

kind: Role

rules:

- apiGroups: [""]

resources: ["pods/exec"]

verbs: ["create"]2. 安全风险:

• 加粗提醒: 过度的exec权限可能导致安全隐患,建议在生产环境中严格控制

3. 故障排查:当容器频繁重启时,无法使用exec命令,可以使用以下替代方案:

kubectl debug <pod> -it --image=busybox