据Cyber Security News消息,安全专家发现了一种复杂的攻击技术,能利用 Windows Defender 应用程序控制 (WDAC) 来禁用 Windows 设备上的端点检测和响应 (EDR) 传感器,攻击者可以此绕过安全检测对系统发动攻击。

WDAC 是 Windows 10 和 Windows Server 2016 引入的一项技术,旨在让组织对 Windows 设备上的可执行代码进行精细控制。

利用WDAC的攻击技术属于 MITRE ATT&CK 框架的 "损害防御 "类别(T1562),允许拥有管理权限的攻击者制定和部署专门设计的 WDAC 策略。这些策略可以有效阻止 EDR 传感器在系统启动时加载,使其无法工作,让攻击者可以在不受这些关键安全解决方案限制的情况下进行操作。

攻击方式多种多样,既可以针对单个设备,也可以攻击整个域。 在最严重的情况下,拥有域管理员权限的攻击者可以在整个组织内分发恶意 WDAC 策略,系统性地禁用所有端点上的 EDR 传感器。

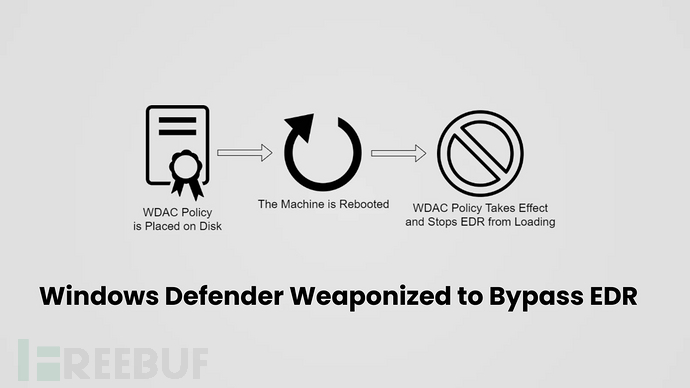

攻击的工作原理

攻击涉及三个主要阶段:

- 策略放置:攻击者创建自定义 WDAC 策略,允许自己的工具在阻止安全解决方案的同时执行。然后将此策略放置在目标计算机上的C:\Windows\System32\CodeIntegrity\目录中。

- 重启终端: 由于 WDAC 策略只有在重启后才会应用,因此攻击者会重启终端以执行新策略。

- 禁用 EDR:重新启动后,恶意策略将生效,阻止 EDR 传感器启动并使系统容易受到进一步危害。

安全人员创建了一种专门为这种攻击载体设计的 "Krueger "的概念验证工具,可以作为后开发活动的一部分在内存中运行,如果被攻击者掌握,将成为对方的有力进攻武器。

虽然利用合法的 Windows 功能让检测这种攻击具有挑战性,但专家建议采取几种缓解策略。

缓解策略

- 通过 GPO 执行 WDAC 策略: 部署可覆盖本地更改的中央 WDAC 策略,确保恶意策略无法生效。

- 应用最小权限原则: 限制修改 WDAC 策略、访问 SMB 共享或写入敏感文件夹的权限。

- 实施安全的管理实践: 使用 Microsoft 的本地管理员密码解决方案 (LAPS) 等工具禁用或保护本地管理员账户。

一家财富 500 强公司的首席信息安全官已发出警告,称实施强大的访问控制和定期审核 WDAC 策略现在比以往任何时候都更加重要。

随着安全工具越来越复杂,颠覆其合理用途的方法也越来越多,在面对新出现的攻击技术时,需要采取多层次的网络安全方法,并时刻保持警惕。