分析恶意软件的网络流量有助于网络安全团队了解其行为、追踪其来源并识别其目标。

通过检查这些连接,分析师可以发现恶意模式,发现与命令和控制服务器的通信,并了解威胁的全部范围。

以下是网络流量分析的五种基本工具。让我们来看看每种工具如何简化和增强这一过程。

1. 数据包分析器

数据包分析器(通常称为“数据包嗅探器”)是一种捕获并检查网络中移动的数据包的工具。

这使您可以查看受感染系统的所有传入和传出数据,从而了解恶意软件如何与命令和控制服务器通信、泄露数据或在网络内传播。

例如,跟踪传出的数据包可以帮助识别被盗数据,包括凭证、cookie 和其他私人信息。

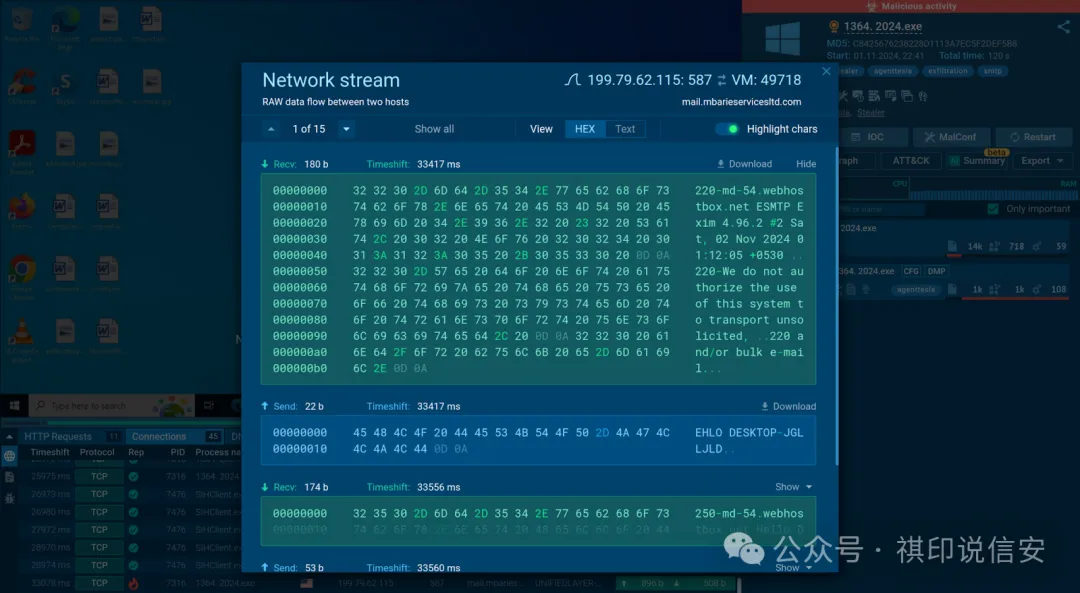

在ANY.RUN 的沙箱中,网络流窗口详细显示了每个连接的数据交换,让您可以分析流量模式和数据包内容。

只需选择一个特定的连接即可访问原始网络流数据,其中接收的数据包以蓝色突出显示,发送的数据包以绿色突出显示,从而轻松跟踪通信流并了解恶意软件的网络行为。

2. Suricata IDS

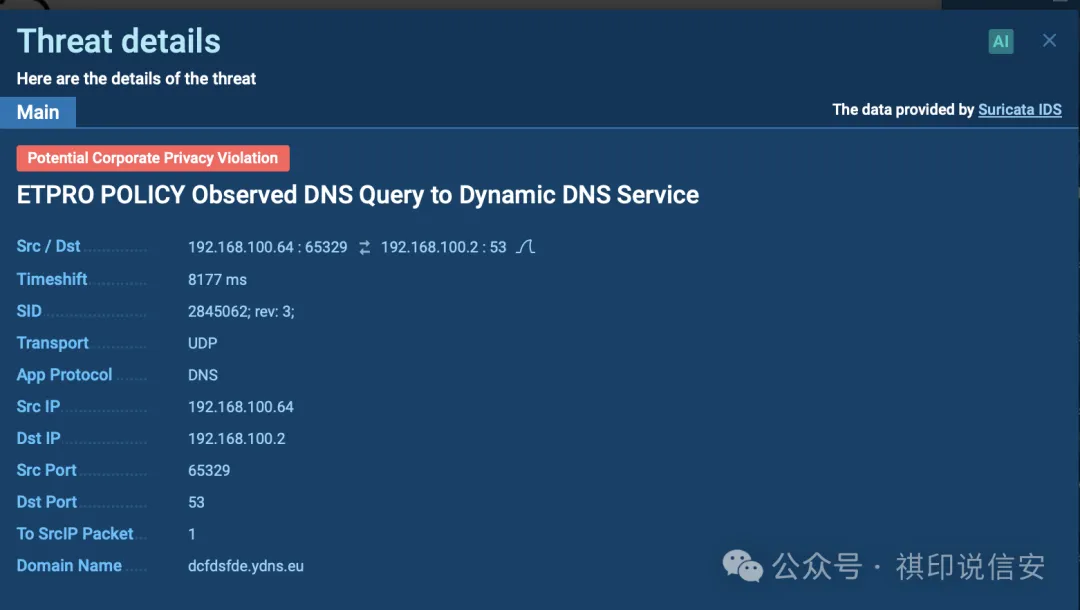

Suricata 是一个开源入侵检测系统(IDS),可监控网络流量并具有入侵防御、网络安全监控和数据包捕获功能。

Suricata 分析网络流量中的已知攻击模式并标记可疑活动,帮助实时识别潜在的恶意软件行为。

Suricata 通过根据规则集分析数据包和流数据来标记潜在威胁,帮助您快速发现可疑活动。

该工具在恶意软件执行期间提供有关异常连接或有效负载的有价值的警报。

3. MITM 代理

对于恶意软件分析师来说,发现加密流量对于揭露攻击者的方法和数据泄露路线至关重要。这就是 MITM(中间人)代理发挥作用的地方。

MITM 代理工具通过插入自身作为中介来工作,允许分析师捕获和解密恶意软件与其命令和控制(C2) 服务器之间的 HTTPS 流量。

通过拦截 HTTPS 请求,该工具可以获取监控实时流量所需的解密密钥。此过程使加密信息完全可读,从而使分析师能够检查恶意软件收集或传输的特定数据,例如 IP、URL 或被盗凭证。

例如,在 ANY.RUN 的沙箱中,MITM 代理功能允许用户在有组织的界面内查看解密的 HTTPS 流量。分析师可以点击数据包查看通信流的详细信息,并查看 SSL 密钥以进行更深入的分析。

这是对 XWorm 恶意软件样本的分析,该样本连接到 Telegram 机器人以从受感染的系统中窃取数据。

使用 MITM 代理,主机和 Telegram 机器人之间的流量被解密。

检查 XWorm 的 GET 请求标头,可以发现一个 Telegram 机器人令牌和攻击者用于接收被盗数据的聊天 ID。利用这些组件,我们可以拦截样本从所有受感染的机器中窃取的其他数据。

4. PCAP 提取器

PCAP Extractor 是一种在恶意软件分析过程中捕获和保存网络流量数据的工具。PCAP 文件(数据包捕获文件)存储原始网络数据,包括受感染系统与其外部连接之间传输的每个数据包。

通过以 PCAP 格式保存这些数据,该工具允许分析师离线或使用其他软件重新访问和检查数据包级别的详细信息。

5.恶意软件沙盒

恶意软件沙箱是一个隔离的虚拟环境,旨在安全地分析恶意文件并观察其行为,而不会危及真实系统。

沙盒的主要优势之一是,其中一些将恶意软件分析所需的所有基本工具(如数据包分析器、MITM 代理、IDS 和 PCAP 提取器)集成到一个地方。这意味着您无需在不同工具之间切换即可全面了解恶意软件的运行情况。

例如,在 ANY.RUN 等交互式恶意软件沙箱中,您可以看到所有网络连接、HTTP 和 DNS 请求,以及它们如何与恶意软件执行期间启动的特定进程相关联。

这为您提供了威胁的总体视图,帮助您了解每个组件如何交互,从而大大增强了检测和响应力度。

更快地分析恶意软件的网络流量

上述工具对于分析恶意软件的网络行为非常重要,可以帮助您揭示其如何通信、传播并可能泄露数据。

但是,通过使用 ANY.RUN 沙箱之类的服务,您可以结合使用这些工具,从而更全面地了解每个进程和威胁的全部范围。