据The Hacker News消息,名为Gophish 的开源网络钓鱼工具包正被攻击者用来制作DarkCrystal RAT(又名 DCRat)和PowerRAT 远程访问木马,目标针对俄国用户。

Gophish 允许组织通过利用简易的模板来测试其网络钓鱼防御措施,并启动基于电子邮件的跟踪活动。但攻击者利用Gophish制作网络钓鱼邮件,并伪装成Yandex Disk 链接(“disk-yandex[.]ru“),以及伪装成 VK 的 HTML 网页,VK 是俄罗斯最主要使用的社交网络。

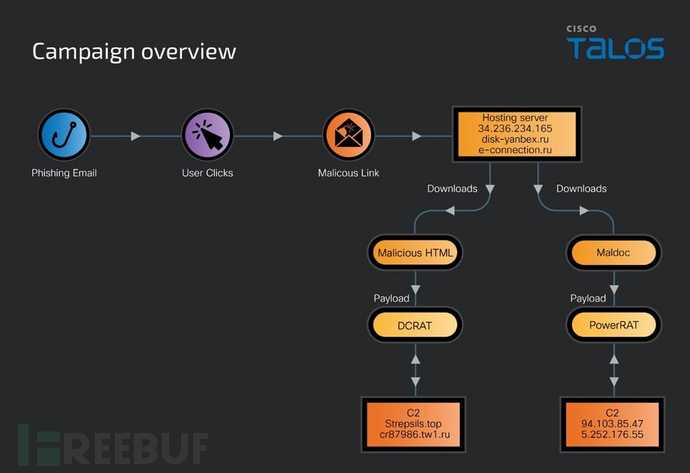

感染链

据观察,攻击者根据所使用的初始访问载体推送包含DCRat 或 PowerRAT恶意木马的Microsoft Word 文档或嵌入 JavaScript 的 HTML。当受害者打开 maldoc 并启用宏时,就会执行一个恶意 Visual Basic (VB) 来提取 HTML 应用程序 (HTA) 文件("UserCache.ini.hta")和 PowerShell 加载器("UserCache.ini")。该宏负责配置 Windows 注册表项,以便每次用户在设备上登录其帐户时都会自动启动 HTA 文件。

HTA 会删除一个负责执行 PowerShell 加载程序的 JavaScript 文件(“UserCacheHelper.lnk.js”)。JavaScript 使用名为“cscript.exe”的合法 Windows 二进制文件执行。

研究人员称,伪装成 INI 文件的 PowerShell 加载程序脚本包含PowerRAT 的 base64 编码数据块有效载荷 ,该数据块在受害者的机器内存中解码和执行。

除了执行系统侦察外,该恶意软件还会收集驱动器序列号并连接到位于俄罗斯的远程服务器以接收进一步的指示。如果未从服务器收到响应,PowerRAT 将配备解码和执行嵌入式 PowerShell 脚本的功能。到目前为止,分析的样本中没有一个包含 Base64 编码的字符串,表明该恶意软件正在积极开发中。

与此类似,采用嵌入恶意 JavaScript 的 HTML 文件的替代感染链会触发一个多步骤过程,从而导致部署 DCRat 恶意软件。

DCRat 是一种模块化的恶意软件 ,可以窃取敏感数据、捕获屏幕截图和击键,提供对受感染系统的远程控制访问,并导致其他文件的下载和执行。

除了俄罗斯,在临近的乌克兰、白俄罗斯、哈萨克斯坦、乌兹别克斯坦和阿塞拜疆也监测到了恶意活动,显示整个俄语片区使用者都是攻击者的针对目标。