公司A拥有一套云上DNS服务,主要用于支持云中应用和服务的域名解析。为了满足线下门店之间的服务互联需求,公司在内网自建一套Windows DNS服务器,以实现门店之间的高效域名解析。此方案旨在保证内部网络的稳定性与安全性,同时与云上DNS服务进行有效集成,需要监控证书有效性和域名解析的记录查询。

目 标

- 自建DNS服务:在不登录window dns服务器的情况下,通过日志系统进行查询解析记录。

- HTTPS安全通信:为所有域名服务打印域名证书的时间信息。

- 告警系统:监控域名证书状态,并在出现问题时及时告警。

业务流程

域名解析测试

- 在内部网络的客户端上测试域名解析,确保所有服务都能正确解析。

- 验证HTTPS证书连接,确保浏览器或客户端能够安全访问服务。

证书和域名监控

- 监控证书的有效期,设置告警阈值(如到期前60天)。

- 监控HTTPS服务的可用性,确保服务在DNS解析和证书有效的情况下正常运行。

告警机制

- 如果证书即将到期或已过期,发出告警,确保运维人员能够及时更新证书。

- 实现自动化脚本,当证书即将到期时,生产新的证书进替换

服务器安装openssl服务

- openssl软件下载地址https://slproweb.com/download/Win64OpenSSL-3_3_2.msi。

- 软件下载后直接点击下一步进行安装,直到安装完成。

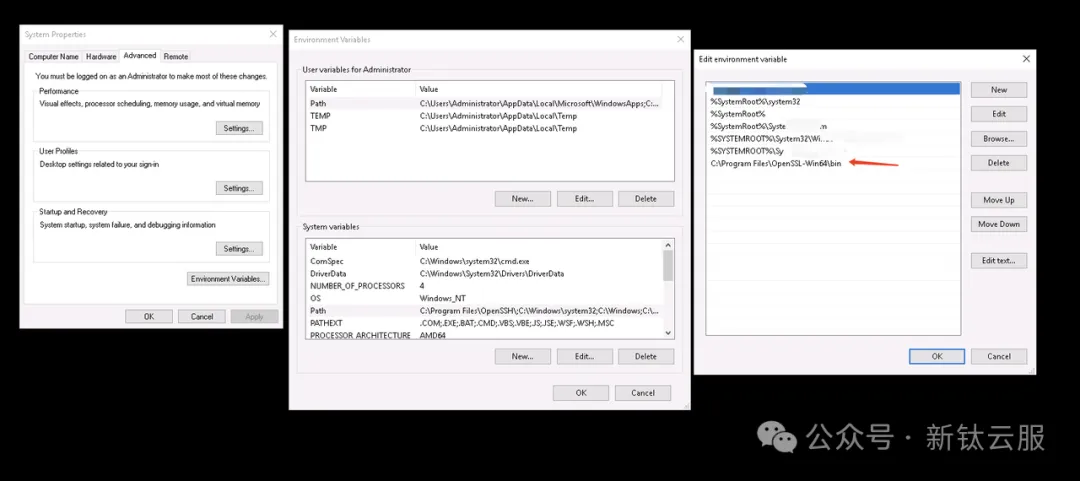

- openssl环境变量配置。

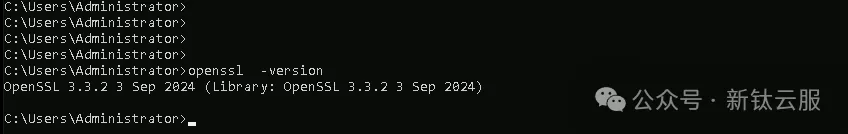

使用命令查询openssl -version版本信息。

脚本查询域名的A记录、CNAME记录、域名证书信息

手动查询自建window dns的A记录和CNAME记录命令信息。

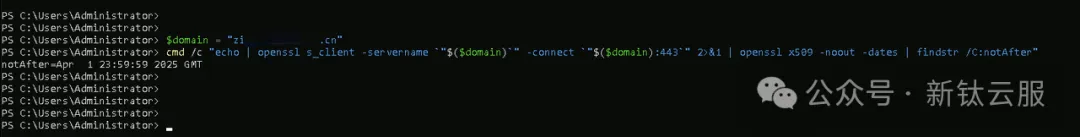

在powershell上查询单个域名的证书信息。

通过powershell脚本获取域名详细信息。

使用json-hand插件进行格式化输出展示:

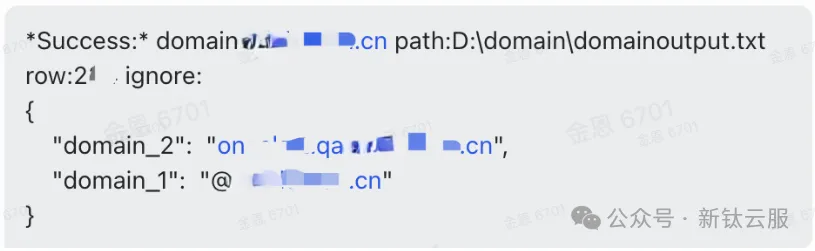

飞书输出信息提示,成功的域名地址、路径、域名多少数量、排除的域名是那几个。

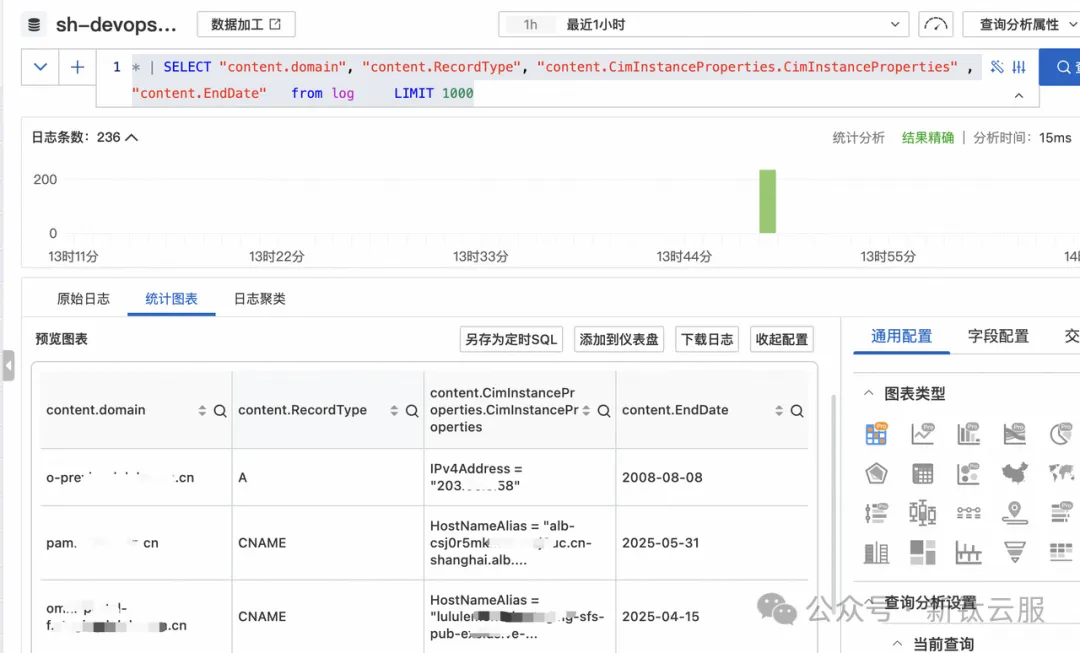

互配置日志接入与查询SQL

配置阿里云sls接入window dns单层json日志信息。

window dns文件的路径地址为D:\domain\domainoutput.txt

通过sls查询sql输出window dns日志信息。

配置告警输出

根据查询的sls sql语句进行针对性的配置告警和行动策略通知聚道(钉钉、短信、电话等等)。

在本文中,我们详细探讨了如何通过自建DNS实现域名解析与证书告警的管理。通过创建Purview门户、配置密钥保管库、实施流量回放和监控,我们不仅提高了资产的可见性,还确保了数据的安全性和合规性。随着企业数字化转型的不断深入,资产梳理和安全运营将变得愈发重要。我们鼓励大家定期进行资产审查和监控,以应对不断变化的安全威胁和业务需求。感谢您对安全运营工作的关注与支持,让我们共同努力,提升企业的安全防护水平,确保业务的持续稳定运行。