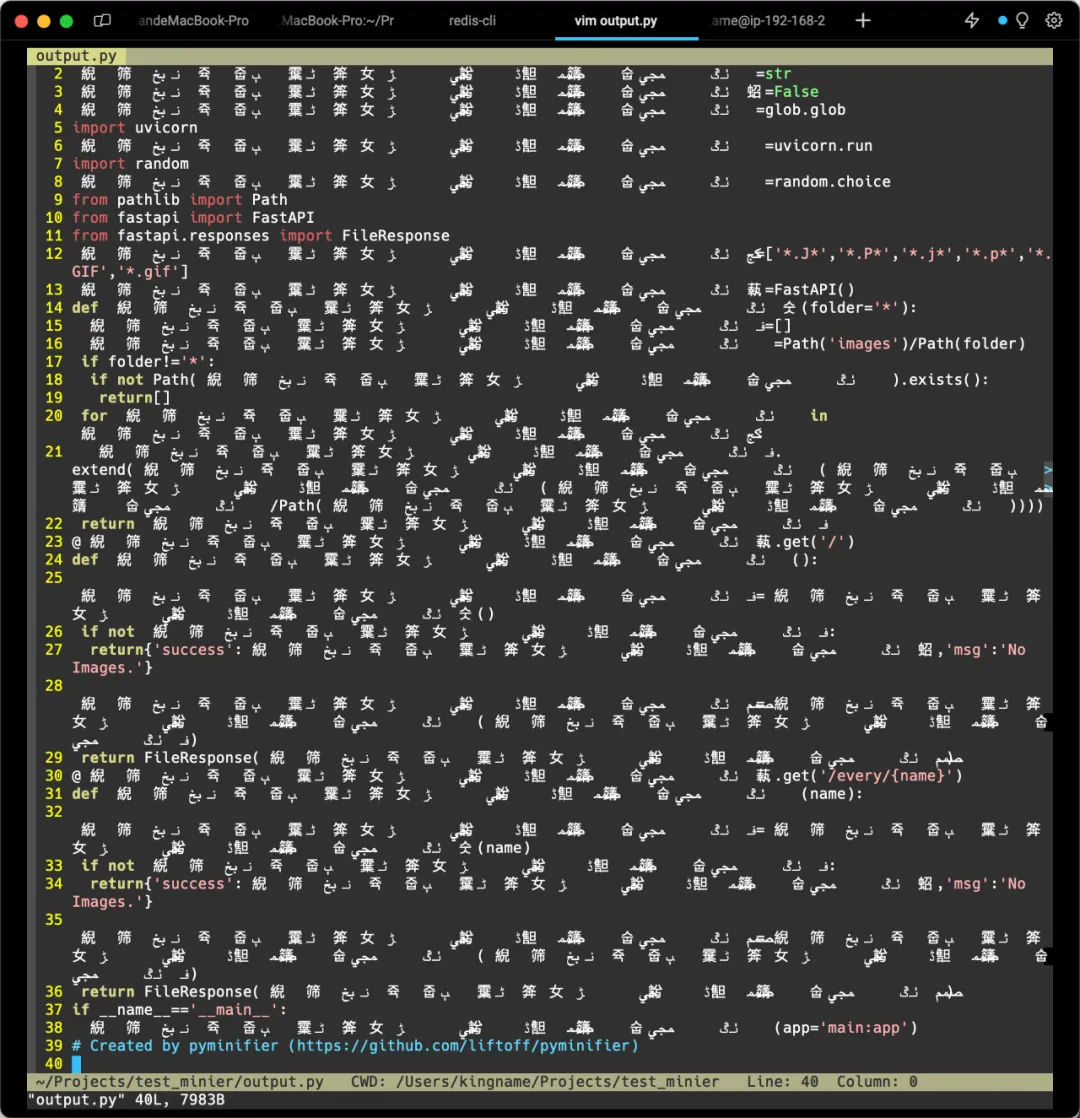

去年我写过一篇文章《一日一技:如何对Python代码进行混淆》介绍过一个混淆Python代码的工具,叫做pyminifier,这个东西混淆出来的代码,咋看起来有模有样,但仔细一看,本质上就是变量名替换而已,只要耐下心来就能看懂,如下图所示:

图片

图片

而我今天要介绍另一个工具,叫做pyarmor。pyminifier跟它比起来,就跟玩具一样。

pyarmor使用pip就可以安装:pip install pyarmor。pyarmor是一个收费工具,但免费也能使用。免费版有绝大部分功能,加密小的脚本足够了。

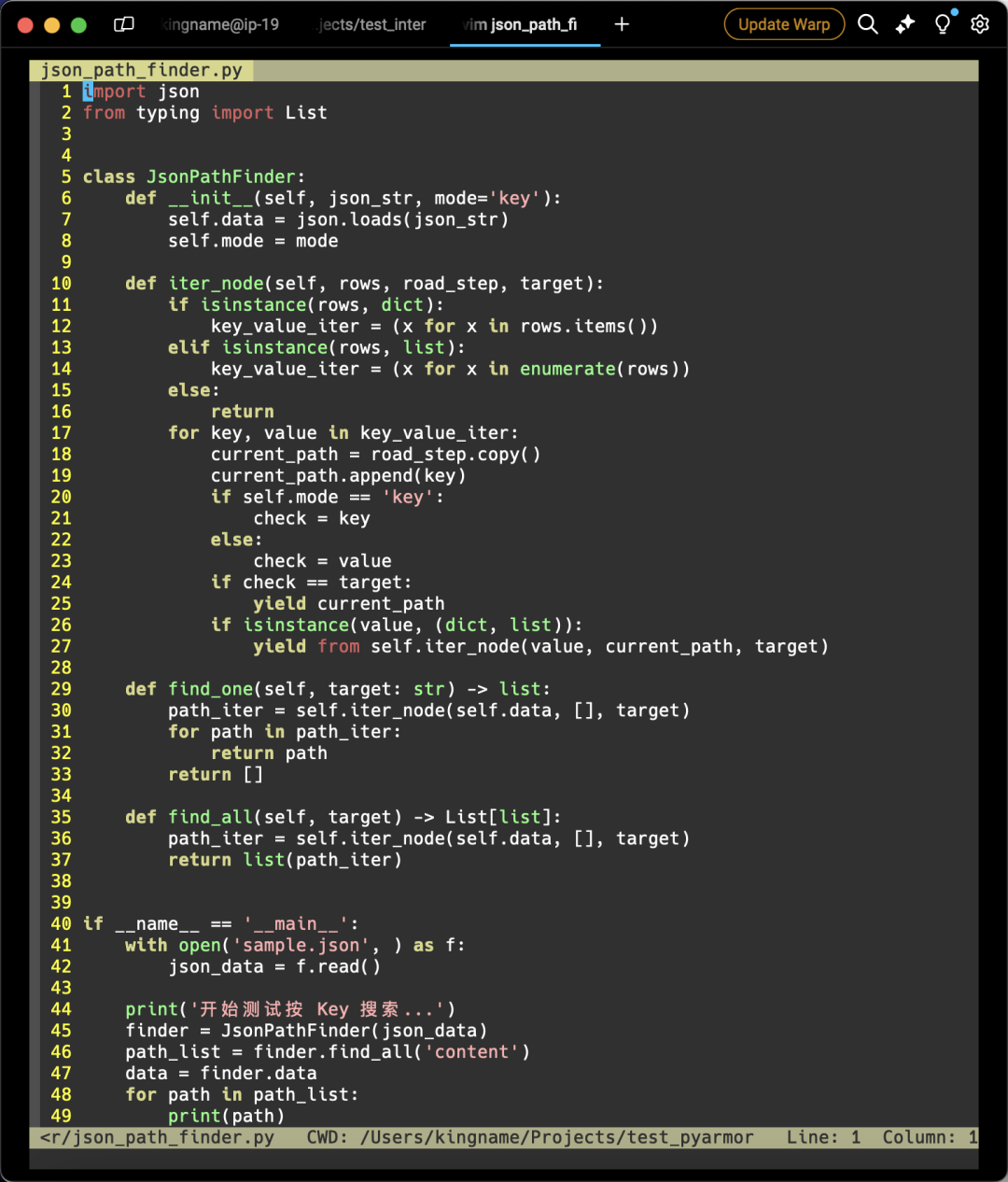

我们今天要测试的脚本如下图所示:

图片

图片

运行以后如下图所示:

图片

图片

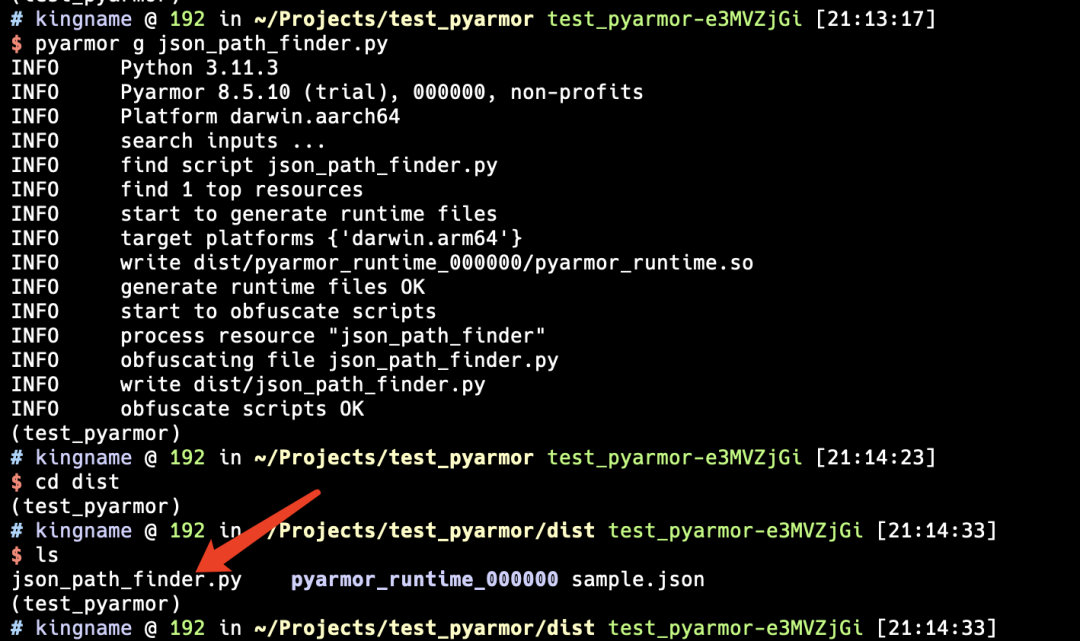

现在,执行命令pyarmor g json_path_finder.py。对这个脚本进行加密,会在dist文件夹中生成加密后的文件,如下图所示:

图片

图片

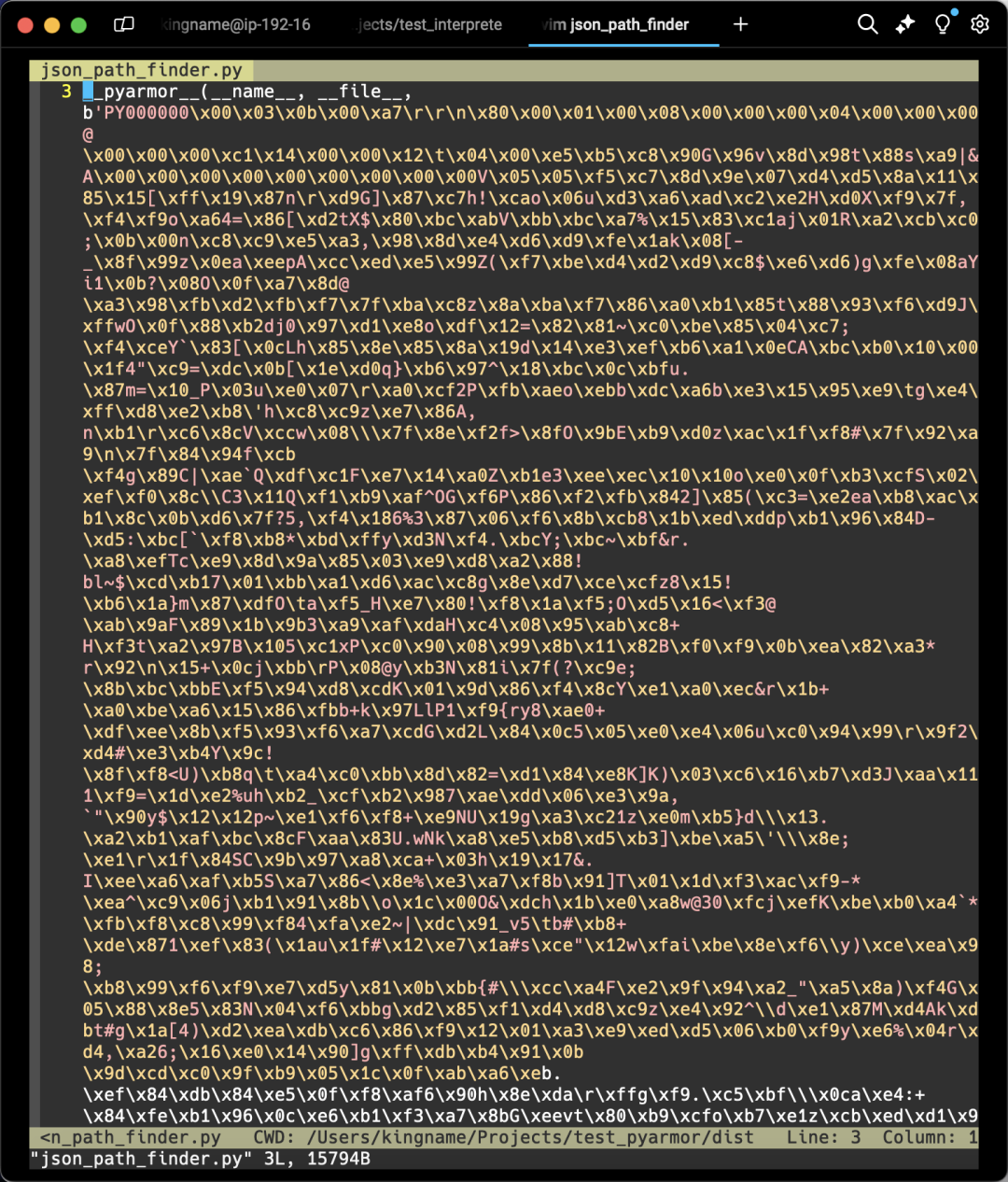

加密后的文件打开以后长这样:

图片

图片

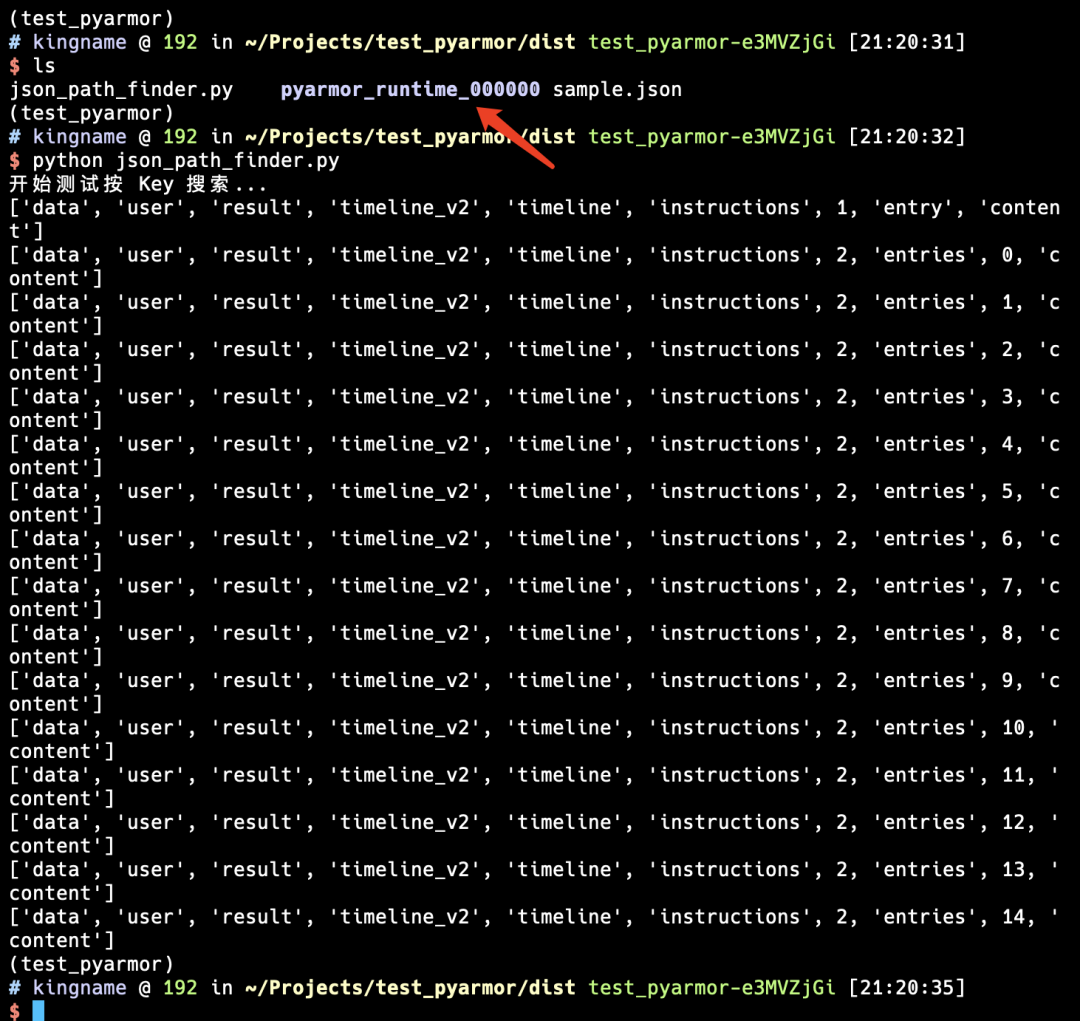

这个代码,人已经完全没法看懂了。虽然代码看不懂,但可以正常运行,如下图所示:

图片

图片

需要注意的是,pyarmor会生成一个二进制文件pyarmor_runtime_000000。这个文件需要和加密后的程序放在一起,才能正常使用。

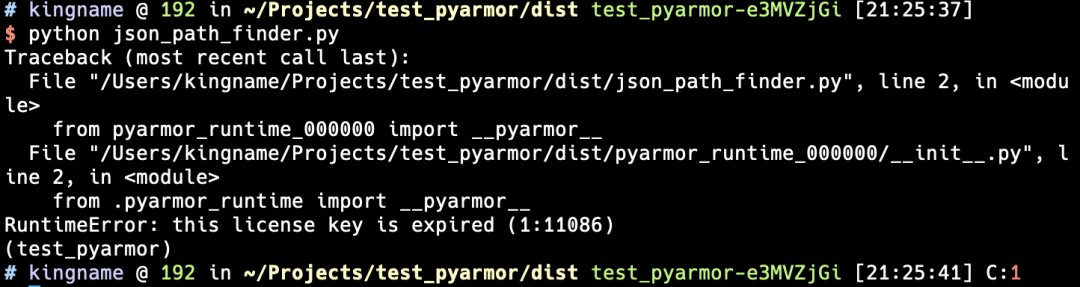

如果仅仅是这样,那pyarmor只能算是一个加强版的pyminifier。而它更强大的地方是,可以设置程序的过期时间。执行代码:

设定程序30天以后过期。

也可以使用绝对日期:

当时间过了以后,运行加密后的程序,会报错:

图片

图片

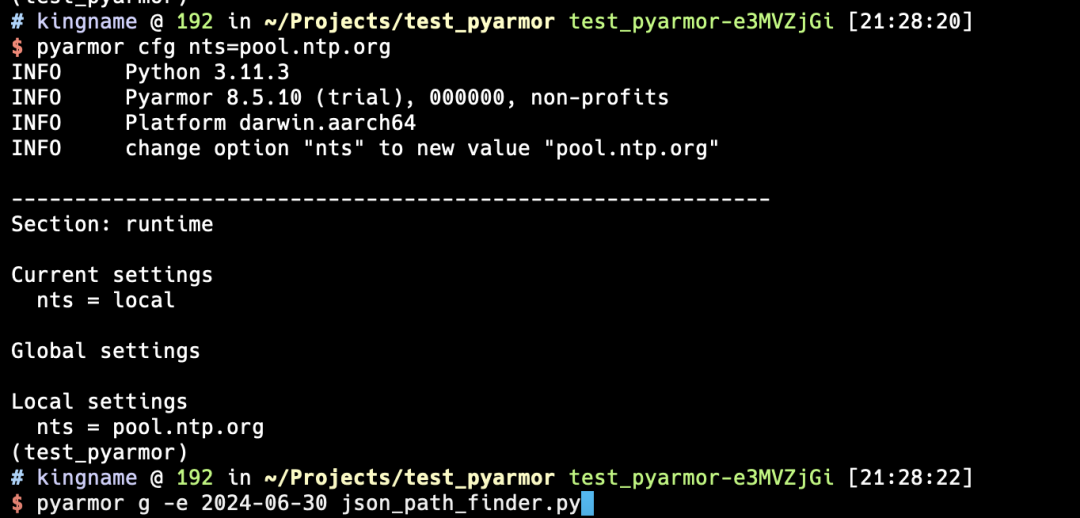

并且可以通过一个参数确保这个过期时间跟电脑时间无关,而是从一个授时服务器上面的时间来判断:

如下图所示:

图片

图片

不仅可以设定过期时间,还可以绑定电脑的mac地址,这样一来,只有特定的电脑才能运行:

除了mac地址,也可以绑定IP地址、电脑序列号,如下图所示:

有了这个工具,以后做私活时,就不用担心用户拿到代码以后跑路了。还可以让用户定期付费。

pyarmor非常强大,可以在官方文档中看到更多用法,比如对一个package进行加密。