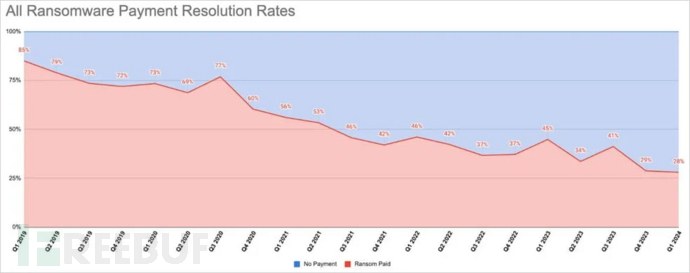

网络安全公司 Coveware 发现,越来越多受到勒索软件团伙攻击的组织开始意识到支付赎金完全没有用,因此选择拒绝支付,从而使 2024 年第一季度,选择支付赎金的勒索软件受害者比例仅仅为 28% 的历史新低。

据悉,之所以越来越多的组织选择拒绝支付赎金,原因是受害组织慢慢开始有能力抵御加密攻击,能够组织起安全人员团队在不需要解密密钥的情况下恢复业务正常运行。此外,受害者也发现就算支付了赎金,被盗数据仍旧会被泄露甚至二次交易。

种种原因叠加在一起,很多勒索软件受害者选择拒绝支付赎金。

Coveware 还举了一些例子,此前 LockBit 勒索软件就多次被发现,收到赎金后仍持有受害者的被盗数据。此外,很多研究人员 Hive 勒索软件的受害者在支付赎金后,被盗的数据依旧被威胁攻击者发布在Hunters International 泄密网站上“待价而沽”。

以上两个老牌勒索软件团伙的操作在整个勒索软件“生态中”的非常普遍,一次次证明在遭受勒索软件袭击后,就算受害者支付赎金,仍旧不能“花钱平事”,从而导致近些年越来越多的受害者选择拒绝支付赎金。

赎金支付率-时间变化(来源:Coveware)

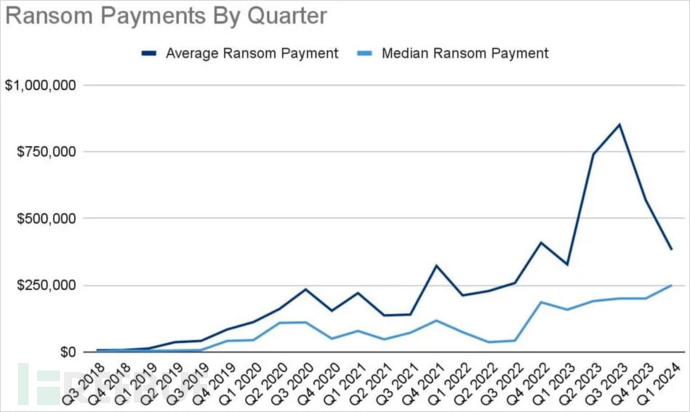

不仅仅是赎金支付率来到历史新低,Coveware 在报告中还指出,平均赎金支付同样环比下降 32%,目前为 381980 美元。

需要注意的是,虽然支付比例以及平均支付金额大幅下降了,但赎金支付中位数环比增长 25%,为 250000 美元,支付给勒索软件团伙的金额比以往任何时候都高,根据 Chainalysis 的一份报告,2023 年达到 11 亿美元。

付款金额趋势(来源:Coveware)

平均赎金支付额度下降以及赎金支付中位数上升,侧面表明勒索软件的“高价值”受害者比例逐步减少,这可能是由于赎金要求变得更加“温和”,或者是越来越少的高价值目标选择“屈服”。

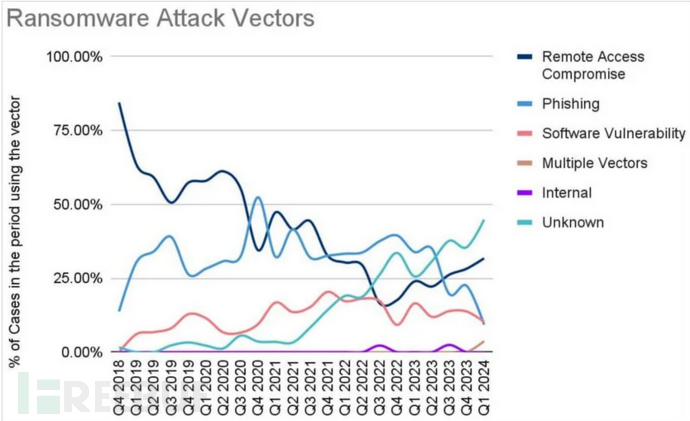

勒索软件攻击媒介(来源:Coveware)

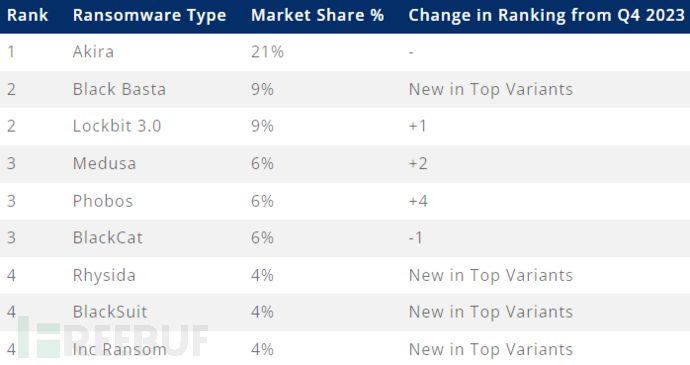

勒索软件“生态系统”正在重塑

随着 LockBit 2.0 和 Alphv/Blackcat 等大型勒索软件团伙逐步“瓦解”,其许多附属团伙开始在“风暴”中寻找更安全的“港湾”,其它势力较小的勒索软件即服务(RaaS)勒索软件团伙正试图吸引这些附属团伙加入到阵营中。

日前,Sophos X-Ops 安全研究人员发现了 19 个“廉价”、构造粗糙的勒索软件变种。Sophos 威胁研究总监 Christopher Budd)表示,虽然这类勒索软件变种不会像 Cl0p 和 Lockbit 团伙一样,索要上百万美元赎金,但确实会对中小企业带来严重影响。

2024年 第一季度最活跃的勒索软件组织(来源:Coveware)

最后,GuidePoint 研究人员建议勒索软件受害者(主要是中小型企业)在向小型/不成熟的 RaaS 勒索软件团伙付款之前要三思而行,主要因为这些团伙经常夸大其词,吹嘘自己的“战果”,而且不守信用,会再次勒索受害者。

参考文章:

- https://www.bleepingcomputer.com/news/security/ransomware-payments-drop-to-record-low-of-28-percent-in-q1-2024/#google_vignette

- https://www.helpnetsecurity.com/2024/04/19/ransomware-q1-2024-payments/