环境:SpringBoot2.7.16 + Vault1.15.5(Vault服务版本)

1. 简介

SpringBoot作为流行的Java微服务框架,其配置文件可能包含数据库密码、API密钥等敏感数据。为了保障这些信息的安全,Vault作为一个开源的秘密管理工具,成为了众多开发者的选择。本文将深入探讨如何整合SpringBoot与Vault,实现对配置文件中敏感信息的有效保护,从而确保微服务应用的安全性。

Spring Vault 为访问、存储和撤销秘密提供客户端支持。有了 HashiCorp 的 Vault,你就有了一个集中的地方来管理所有环境中应用程序的外部秘密数据。Vault 可以管理应用程序数据、远程应用程序/资源的用户名/密码等静态和动态秘密,并为 MySQL、PostgreSQL、Apache Cassandra、Consul、AWS 等外部服务提供凭证。

2. Vault服务安装及配置

本文将通过Docker安装Vault服务。执行如下命令即可

上面以服务的模式运行vault。

--cap-add=IPC_LOCK:这是 Vault 锁定内存所必需的,这会阻止内存被交换到磁盘。强烈推荐这个。在非开发环境中,如果不想使用该功能,则必须添加"disable_mlock: true"配置信息。

这将运行一个禁用 TLS 的 Vault 服务器,file存储后端位于路径/vault/file,默认秘密租约期限为一周,最长为 30 天。file不建议在生产使用中禁用 TLS 和使用存储后端。

3. Vault基本操作

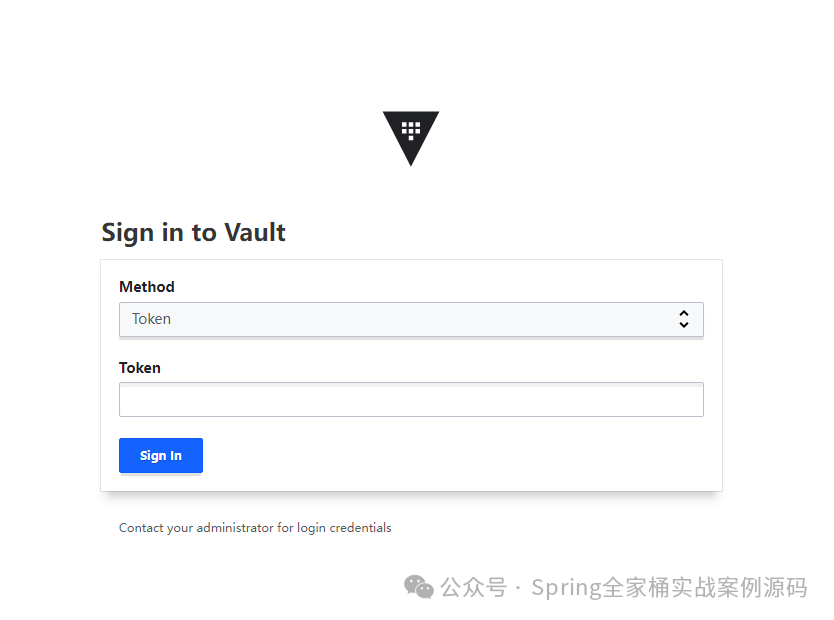

通过http://localhost:8200/ui/ 访问Vault管理页面

图片

图片

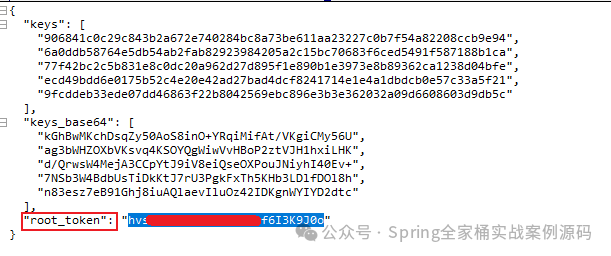

这里输入你初次进入页面时会给你生成一份token文件,文件中包含了token信息。如下:

图片

图片

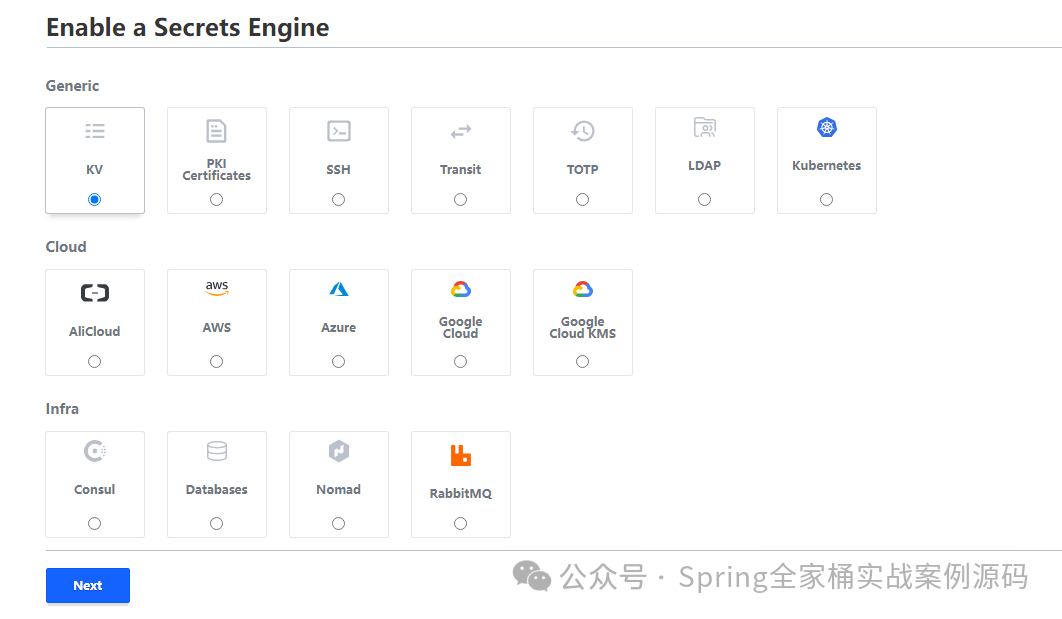

进入管理页面后点击Secrets Engines菜单,在该菜单中进行信息的配置

图片

图片

创建新的密钥管理

图片

图片

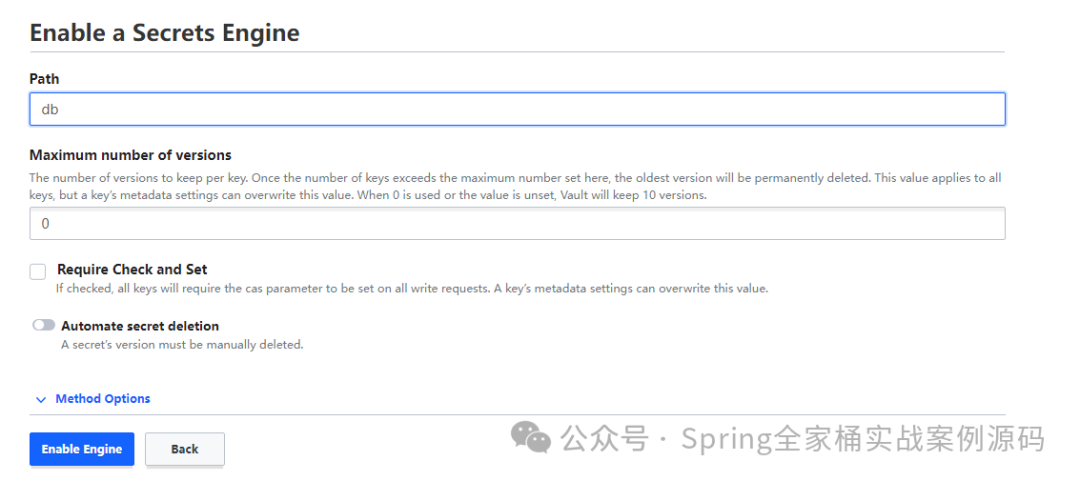

选择KV

图片

图片

输入路径Path,这个路径就是以后你要访问的路径,然后点击Enable Engine。

最后添加你需要的配置信息

图片

图片

以上就是基本的配置。

在上面的加密引擎选择中有个,Transit这个类型可以同来对数据进行加解密也是非常的实用。

4. Vault加解密数据

接下来我们通过Transit进行数据的加解密。

加密数据

解密数据

5. 编程方式存储KV值

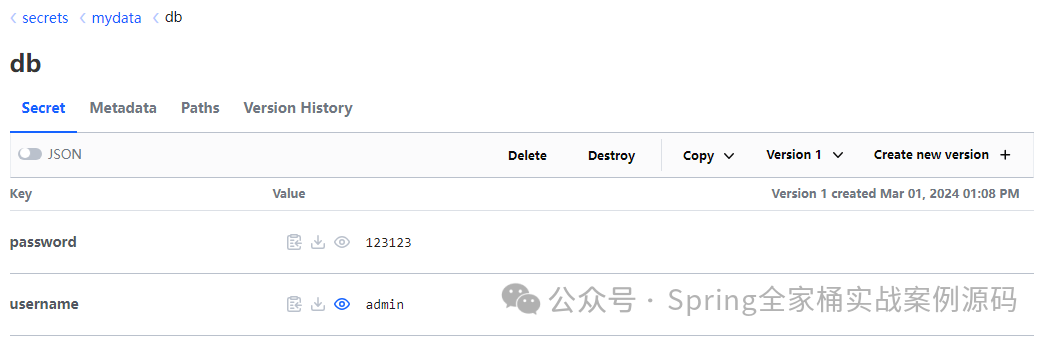

首先在Vault上建立一个mydata秘钥引擎。

图片

图片

查询获取数据

6. SpringBoot整合Vault

添加配置文件vault.properties,内容如下:

配置类

@VaultPropertySource注解配置你需要查询的密钥key信息@Import(EnvironmentVaultConfiguration.class) 该配置会自动在容器中配置VaultTemplate类型的Bean,并且读取的配置信息就是上面vault.properties中的。

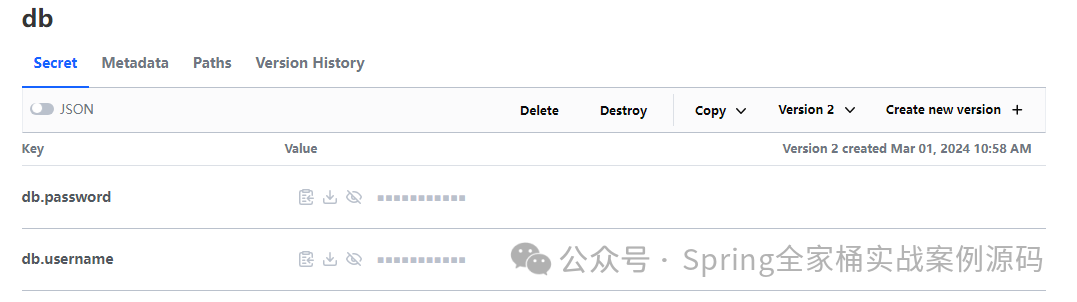

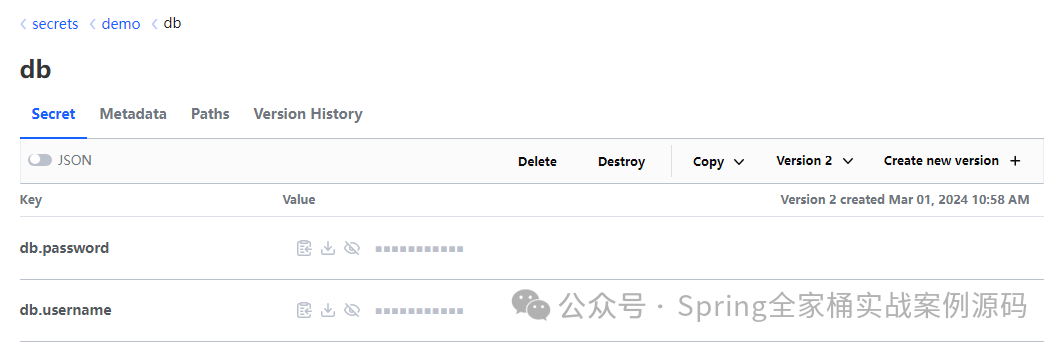

以上就是SpringBoot与Vault整合所需要的全部内容。接下来在Vault服务上配置数据库的信息

图片

图片

以上准备工作做完后,接下来就可以在SpringBoot配置文件中去引用这些配置了。

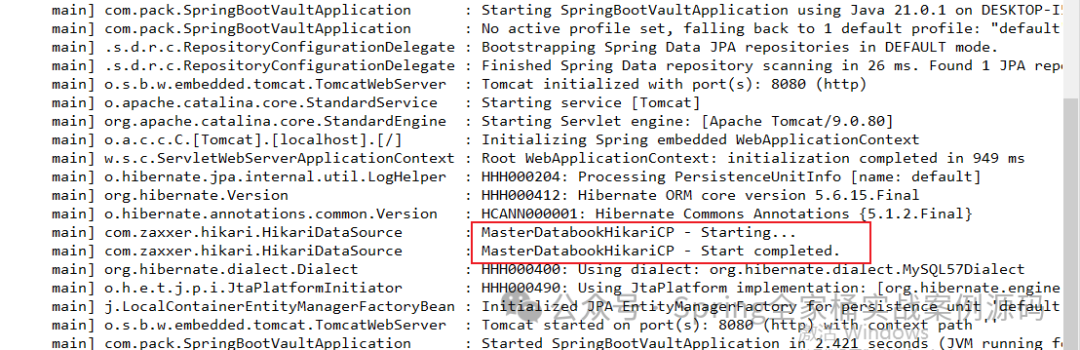

到此,就完成了所有的配置工作,接下来只需要启动服务,查看是否有异常即可。

图片

图片

数据库正确的连接。

以上是本篇文章的全部内容,希望对你有所帮助。

完毕!!!