近期,ASEC 网络安全分析师发现恶意软件 WogRAT 正在通过记事本 Notepad 服务攻击 Windows 和 Linux 系统。

安全研究人员表示,威胁攻击者通过使用 WogRAT 恶意软件,借助记事本 Notepad 工具,来利用系统资源和用户权限,从而获取未经授权的访问权限并执行恶意代码。

WogRAT 恶意软件利用 Notepad 服务

研究人员发现威胁攻击者通过 Notepad 在线记事本服务传播后门木马,因恶意软件背后的运营商使用 "WingOfGod "字符串而被业内命名为 "WogRAT",恶意代码主要针对 Windows(PE 格式)和 Linux(ELF 格式)系统

记事本平台(来源:ASEC)

WogRAT 恶意软件自 2022 年底开始出现在互联网上,攻击 Windows 时,该恶意软件会伪装成 "flashsetup_LL3gjJ7.exe "或 "BrowserFixup.exe "等实用程序来引诱受害者。根据 VirusTotal 数据显示,中国香港、新加坡、中国和日本等亚洲国家和地区是 WogRAT 恶意软件的主要攻击目标。

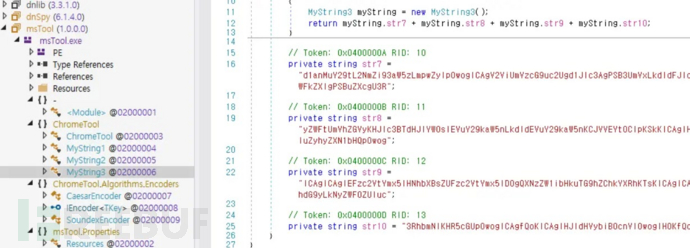

研究人员在剖析伪装成 Adobe 工具的 Windows WogRAT 样本时,发现了一个基于 .NET 的 Chrome 实用程序伪装隐藏了一个加密下载器。

加密源代码(source–ASEC)

在执行攻击行动的过程中,WogRAT 恶意软件会自动编译并加载一个 DLL,以从记事本中获取字符串并对其进行 Base64 解码,从而显示在线记事本服务上缓存的经过混淆的 .NET 二进制有效载荷。

研究人员还发现从 C&C 下载的命令包含类型、任务 ID 和相关数据等指令。例如,"upldr "任务会读取 "C:\malware.exe "并通过 FTP 上传到服务器。

值得一提的是,虽然研究人员分析样本使用的是缺乏上传功能的测试 URL,但其它 WogRAT 恶意软件变种很可能利用了这种文件的外渗功能。

目前,虽然 WogRAT 恶意软件的初始载体尚不明确,但研究人员观察到了一个 Linux 变种,在运行时,变种会伪装成"[kblockd]",收集系统元数据用于外泄,其行为与 Windows 版本完全相同。

Linux WogRAT 不会直接接收指令,而是从 C&C 获取一个反向外壳地址,然后连接接收指令,这表明威胁攻击者拥有 Tiny SHell 服务器基础架构,因为 WogRAT 采用了该开源恶意软件的例程和 C&C 机制,包括通过 HMAC SHA1 进行 AES-128 加密和未更改的 0x10 字节完整性检查。

最后,安全研究人员建议,用户应该避免使用不受信任的可执行文件,日常工作中,也要尽量从官方来源获取程序。

参考文章:https://cybersecuritynews.com/wograt-malware-exploits-notepad/