特权账户往往能够访问到企业中最重要的数据和信息,因此会成为攻击者竞相追逐的目标。为了保障数字化业务的安全开展,组织必须对各种特权账号的使用情况和异常行为进行有效的监控和管理。但在实际应用中,企业要真正落地特权访问管理(PAM)并不容易,需要借助先进技术工具的支撑,实现特权账户可见和可控。本文收集整理了目前较热门的10款特权访问管理解决方案,并对其应用特点进行了简要分析。

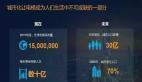

1、JumpCloud:Directory Platform

图片

图片

JumpCloud是一家面向组织的IT部门、人事部门和网络安全运营团队提供统一身份安全管理解决方案的专业服务商,可以为用户提供PAM、IAM、MFA等多种身份安全工具,企业可根据自身需求灵活选择单点功能和完整方案。在PAM方面,JumpCloud最有代表性的产品是Directory Platform,提供了对特权访问管理的完善功能和应用保护。

主要特点:

•具备访问控制权限、合规管理、密码管理、访问管理、凭据管理、单点登录、多因素身份验证、用户管理等较全面的功能;

•能够在统一平台便捷管理多个用户和设备;

•同时具备单点登录和IAM的功能,带给各类用户一直的登录体验;

•产品整体导航界面设计间接、直观,易于非专业人员使用。

不足:

•仅提供有限的Mac MDM支持,对Mac环境中的移动设备管理能力不足;

•技术支持文档数量有限,不如其他厂商丰富;

•一些用户表示,希望Directory Platform有提供更广泛的跟踪、审计和报告功能。

传送门:https://jumpcloud.com/

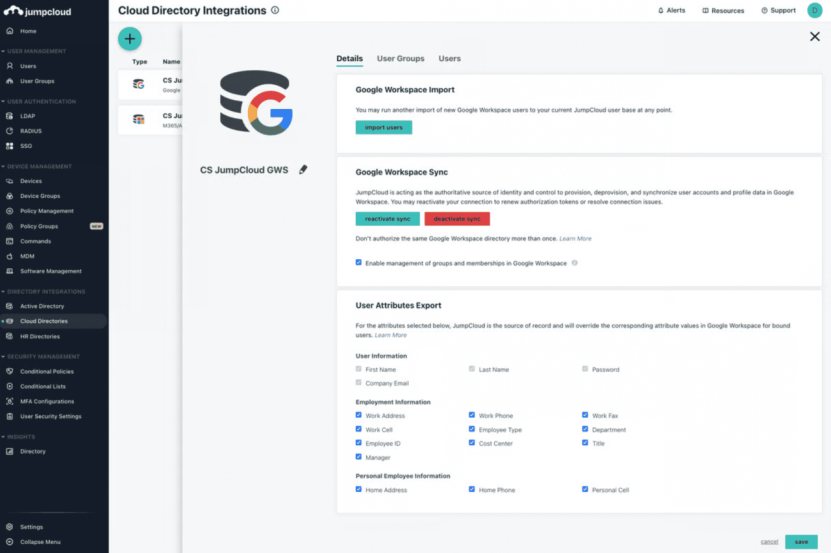

2、CyberArk:Privileged Access Manager

图片

图片

CyberArk公司已经成立了20多年,为企业级身份安全市场带来了很多技术应用的创新,包括保险库技术、密文管理和CIEM功能。该公司推出的Privileged Access Manager特权访问解决方案,能够为系统管理员和安全团队提供对特权账号的强大控制能力和灵活性。它还结合了访问管理和应用程序控制功能,并符合通用的行业标准。

主要特点:

•具备访问控制权限、合规管理、密码管理、凭据管理、身份验证等较完整的PAM基础功能;

•应用规模和市场份额较高,形成了较庞大的合作伙伴生态系统,能够与其他相关技术广泛整合;

•提供较广泛的新一代网络安全访问控制功能,包括适时访问、CIEM和密文管理等。

不足:

•产品应用的专业性要求较高,普通用户很难区分重叠的功能套件和管理设置;

•在PSM等一些创新功能方面表现不佳;

•产品始终定位于PAM市场的高端用户,对中小型企业不够友好。

传送门:https://www.cyberark.com/products/privileged-access-manager/。

3、ManageEngine:PAM360

ManageEngine能够提供较完整的身份安全和访问管理产品,其中在特权访问管理方面最重要的产品是PAM360。该产品有标准化的特权访问和会话管理(PASM)控制套件,同时也能够提供特权提升和委托管理(PEDM)等功能。

主要特点:

•产品售价较低,适合关注性价比的企业组织;

•客户群分布广泛,遍布全球多个地区,主要包括欧洲、非洲、北美州和亚太等;

•PAM360有较强大的特权账号发现功能,可以识别众多应用系统和复杂网络环境上的特权账户。

不足:

•完整版功能需要通过耗费资源的HTML5浏览器会话模拟实现;

•PEDM的功能表现有待改进;

•在密文管理、CIEM和特权凭据管理等方面的用户评价低于其他产品。

传送门:https://www.manageengine.com/privileged-access-management/。

4、BeyondTrust:Total PASM

BeyondTrust也是一家业务遍及全球的特权访问管理提供商,其代表性客户是一些特大型的跨国企业组织。目前,公司提供两种主要的特权访问产品:Privileged Remote Access和Password Safe,它们可以整合到一个完整的Total PASM解决方案中,方案提供了特权提升和委托管理(PEDM)功能。

主要特点:

•具备较完善的PAM基础性功能,包括访问控制权限、合规管理、密码管理、凭据管理、多因素身份验证、用户管理等;

•能够支持UNIX/Linux系统环境是其一大亮点,被认为是UNIX/Linux操作系统下的首选PAM方案之一;

•具有易于使用的特权账号发现功能。

不足:

•定价较高,主要面向行业顶端的大型企业客户;

•集成的单点工具繁多,应用成本和复杂性持续上升;

•单点登录、MFA和PEDM等工具未出现在整个PASM套件中,客户需要另外购买。

传送门:https://www.beyondtrust.com/products/total-pasm。

5、Okta:Privileged Access

Okta是一家专注为云原生型组织提供身份安全服务和产品的供应商,其主要的PAM产品Privileged Access是其代表性Workforce Identity Cloud产品套件的一个组成部分,提供了多因素身份验证、单点登录和生命周期管理等功能。

主要特点:

•Okta提供的PAM工具能够与传统的PAM软件轻松集成;

•Privileged Access工具套件能够在公有云、私有云或混合云环境中顺畅使用;

•具有强大的自动化导入和管理能力,便于用户使用。

不足:

•在安全审计和合规管理方面存在不足;

•基于资源的定价模式会增加用户的使用成本和复杂性;

•用户只能管理和控制团队的访问,限制控制措施的精细度。

传送门:https://www.okta.com/products/privileged-access/。

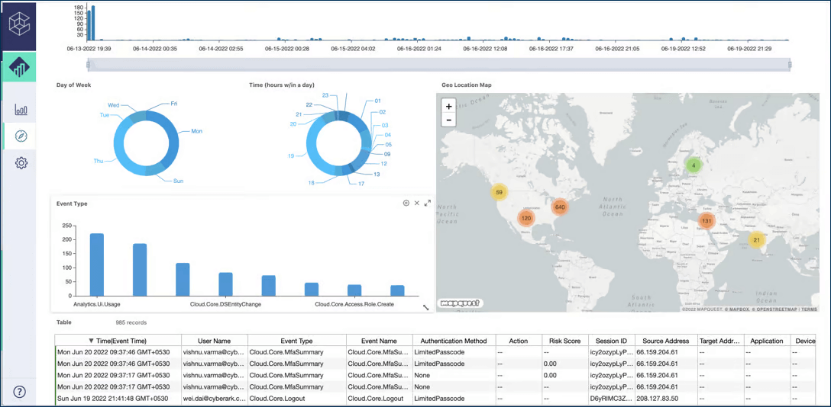

6、微软:Entra ID

图片

图片

微软Entra ID是微软Azure Active Directory的新名称,这项新服务于2023年底升级推出。任何使用Windows 11、Microsoft 365或Azure服务的组织都可以享用基本的Microsoft Entra ID软件包,它充当了所有微软客户现有身份和访问管理功能的扩展服务。

主要特点:

•Microsoft Entra ID能够与微软公司的其他服务有效兼容,对使用Windows的组织颇有吸引力。

•为所有用户提供免费软件包,并提供增强功能的收费套餐;

•各项安全工具都能很好适用于云和混合云环境。

不足:

•产品的套餐较多,用户很难弄清楚不同套餐的差别,以及如何与Microsoft 365和E5软件包交互;

•用户管理界面较复杂,Entra ID的布局和UI有待简化;

•仅支持微软系统环境,非微软用户可能觉得它不很实用。

传送门:https://www.microsoft.com/en-us/security/business/identity-access/microsoft-entra-id。

7、WALLIX:Bastion

WALLIX公司是PAM市场中的一家老牌厂商,早在2007年就推出了其第一代特权访问管理产品。目前,公司最主要产品的是WALLIX Bastion标准化套件,全面涵盖了PASM的各项功能。同时,公司还通过WALLIX BestSafe提供PEDM工具。

主要特点:

•拥有功能全面的PASM单点工具,包括会话监控和审计功能;

•产品定价较低,通常颇具竞争力;

•有直观的UI界面设计,产品易于使用。

不足:

•密码轮换策略不适用于大多数系统或服务账户;

•WALLIX Bastion不提供云基础设施授权管理(CIEM)功能,对希望自动扫描并识别特权用户的组织来说不太适用。

传送门:https://www.wallix.com/privileged-access-management/。

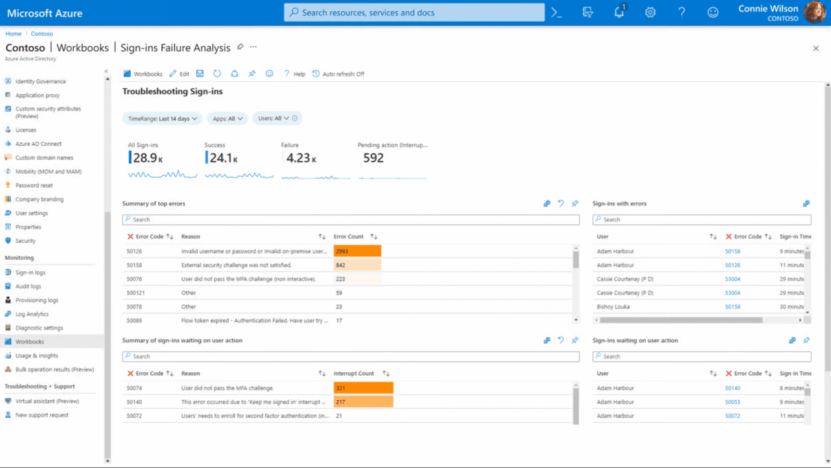

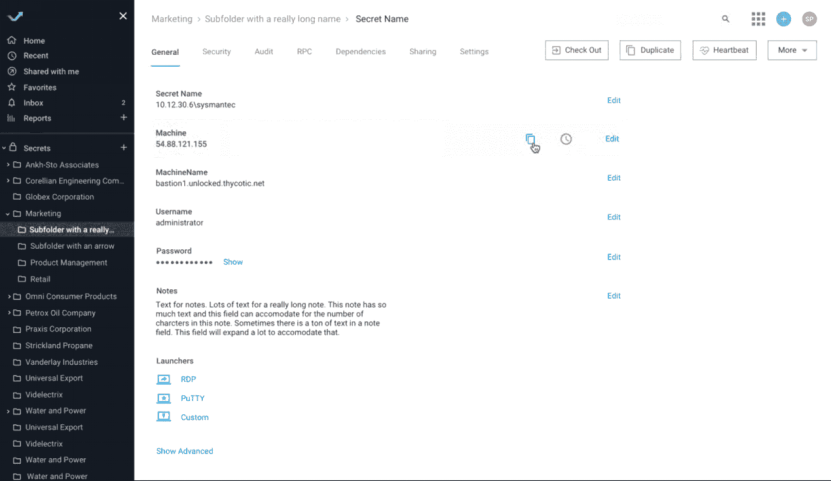

8、Delinea:Secret Server

图片

图片

Delinea公司主要提供广泛的特权访问安全控制能力。通过Secret Server产品,用户可以获取标准的PASM功能,用于管理特权用户和会话。此外,还可以通过额外的工具,如Privileged Behavior Analytics、Privilege Manager和Account Lifecycle Manager等,在标准功能基础上添加PEDM、密文管理和CIEM等功能。

主要特点:

•在Unix/Linux操作系统上的PEDM功能应用表现较好;

•Delinea工具适用较顺畅。

不足:

•多种解决方案捆绑会导致用户成本迅速上升;

•缺失一些常见的功能,用户需要安装额外的工具或配置PowerShell命令;

•缺少管理服务和机器账户的功能。

传送门:https://delinea.com/products/secret-server。

9、ARCON:PAM

ARCON公司提供了多种特权访问管理工具,包括PAM Enterprise、Endpoint Privilege Management、My Vault和Global Remote Access,其中PAM Enterprise产品受到行业市场用户的广泛关注。

主要特点:

•在密码库、虚拟分组、单点登录、短暂访问、会话监测等功能表现方面高于行业平均水准;

•有一套能力强大的密码管理功能,包括安全密码库、频繁的密码更改以及多因素身份验证和单点登录;

•能够提供特权活动的详细审计跟踪,附带报告和分析。

不足:

•用户界面繁琐,饱受用户诟病;

•产品组合较繁多,各种解决方案捆绑在一起会导致成本上升。

传送门:https://arconnet.com/privileged-access-management/。

10、One Identity:Safeguard

One Identity旨在为各种类型的用户提供统一的身份安全和访问管理解决方法。其PASM功能主要通过Safeguard产品获得,分为三个模块:特权密码管理、特权会话管理和特权使用分析。企业可以选择购买单独的模块或将更多产品和工具添加到核心软件包中,包括Active Roles、Identity、 Governance以及 Administration。

主要特点:

•具备特权会话管理和远程访、PAM生命周期管理、权限提升和委托管理、机器身份和密文管理等功能;

•易于使用,该产品有直观的UI;

•可以为每个用户分配一个独立的支持账户。

不足:

•不提供CIEM工具,客户仅能够获得有限的治理和审计功能;

•部门产品功能重叠,即使有Safeguard模块套件,客户仍需要添加其他One Identity产品才能获得完整的功能。

传送门:https://www.oneidentity.com/one-identity-safeguard/

参考链接:https://heimdalsecurity.com/blog/privileged-access-management-solutions/?source=sas&sscid=21k8_13pkf。