据BleepingComputer消息,有超过17.8万个 SonicWall 下一代防火墙 (NGFW) 容易受到拒绝服务 (DoS) 和潜在的远程代码执行 (RCE) 攻击,这些设备受到两个 DoS 安全漏洞的影响,分别为CVE-2022-22274和CVE-2023-0656。

Bishop Fox 的高级安全工程师乔恩·威廉姆斯(Jon Williams)表示:“我们使用 BinaryEdge 源数据扫描了管理界面暴露于互联网的 SonicWall 防火墙,发现 76%(233984 个中的 178637 个)容易受到一个或两个问题的影响。”

虽然这两个漏洞本质上是相同的,都是由重复使用相同的易受攻击的代码模式引起,但它们可以在不同的 HTTP URI 路径上被利用。

即使攻击者无法在目标设备上执行代码,他们也可以利用漏洞强制其进入维护模式,需要管理员的干预才能恢复标准功能。因此,攻击者仍然可以利用这些漏洞来禁用边缘防火墙及其向企业网络提供的 VPN 访问。

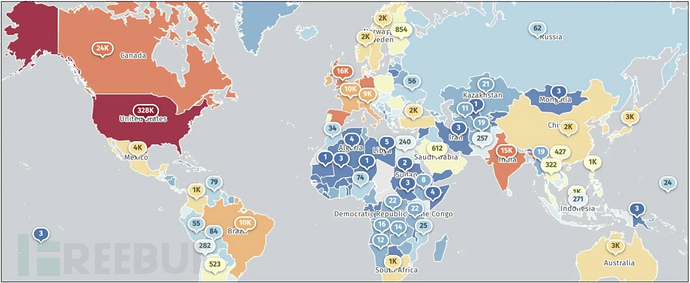

根据威胁监控平台 Shadowserver 的数据,目前有超过50万个 SonicWall 防火墙暴露在网络上,其中美国就占有超过 32.8万个。

暴露互联网上的 SonicWall 防火墙数量分布 (ShadowServer)

虽然 SonicWall 产品安全事件响应团队 (PSIRT) 表示不知道这些漏洞已在野外被利用,但至少有一个针对 CVE-2022-22274 的概念验证 (PoC) 漏洞可在线获取。建议管理员确保其 SonicWall NGFW 设备的管理界面不会在线公开,并尽快升级到最新的固件版本。

SonicWall 的客户包括来自超过 215 个国家和地区的 50多万家企业,其中包括政府机构和全球一些大型公司。此前,SonicWall 的设备此前就已多次成为网络间谍攻击和多个勒索软件组织(包括HelloKitty和FiveHands)的目标。