谷歌安全研究人员近日发现了一个新的 CPU 漏洞,影响英特尔台式机、移动设备和服务器 CPU。

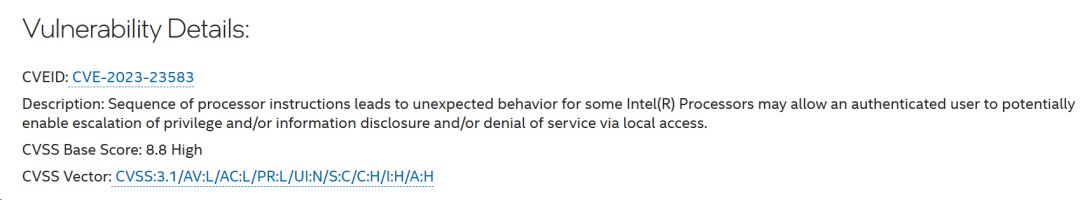

这个被称为“ Reptar ”(CVE-2023-23583)的漏洞是谷歌研究人员今年迄今为止披露的第三个主要CPU漏洞,其次是 Downfall(CVE-2022-40982)和Zenbleed(CVE-2023-20593),影响了英特尔和 AMD CPU 分别。

图片

图片

根据谷歌发布的博客文章,Reptar 源于 Intel CPU 解释冗余前缀的方式。

前缀通过启用或禁用某些功能来修改 CPU 指令行为。通常,冗余前缀会被忽略。然而,Reptar 允许攻击者利用 CPU 处理冗余前缀的方式绕过 CPU 的安全边界。

此漏洞的安全波及的范围巨大。研究人员证明,Reptar 可以在云和数据中心常见的多租户虚拟化环境中被利用,导致主机崩溃并导致共享主机的其他Guest机器拒绝服务。还存在信息泄露或特权升级的可能性。

Reptar 是谷歌今年披露的第三个备受瞩目的 CPU 漏洞。8 月,研究人员披露了 Downfall,它通过滥用 CPU 的特权环来绕过用于安全的沙箱技术,从而影响了 Intel CPU。几周后,谷歌公布了有关 Zenbleed 通过利用处理器内核之间的延迟消息影响 AMD CPU 的详细信息。

就 Reptar 而言,很明显 CPU 仍然容易受到安全漏洞的影响,尤其是当它们变得越来越复杂时。谷歌最近发现了更多此类漏洞,如果不加以解决,可能会影响数十亿台设备。

谷歌继续投入资源来主动识别硬件和 CPU 漏洞,影响。谷歌表示,内部发现 Reptar 后,他们迅速与英特尔和行业合作伙伴联系,在其成为问题之前开发和测试缓解措施。

通过密切合作,已经推出缓解措施来保护用户。在公开披露 Reptar 之前,谷歌确保其 Google Cloud 和 ChromeOS 等服务受到免疫。该公司认为这种协调一致的漏洞披露流程可以保证用户的安全。

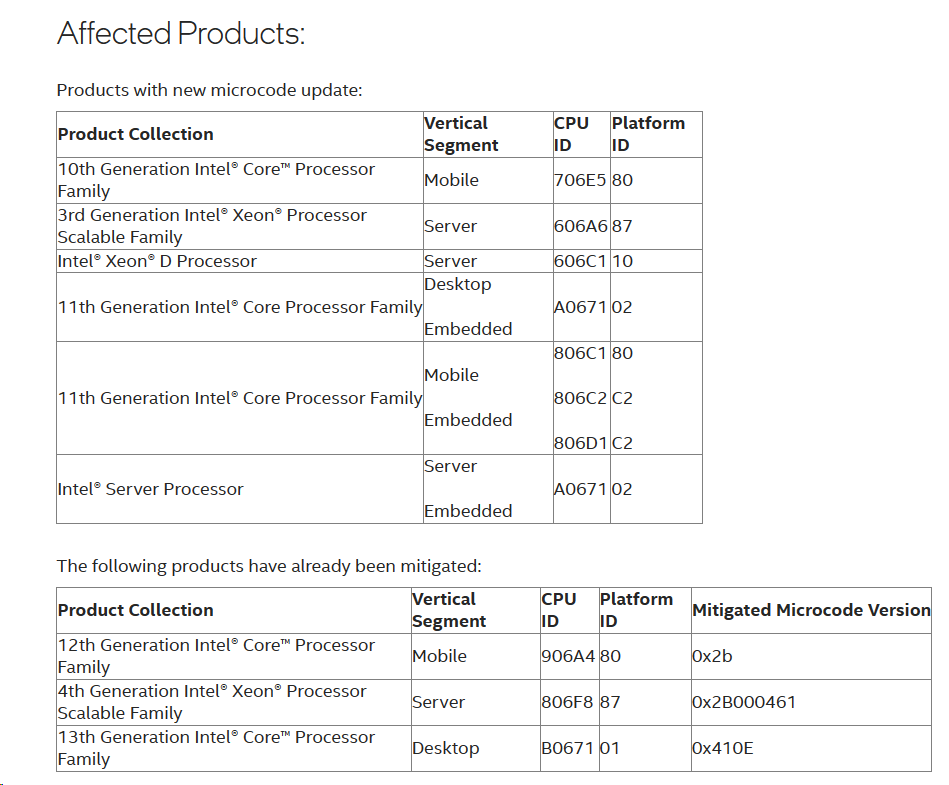

英特尔已为所有受影响的处理器发布了更新的微代码。您的操作系统或 BIOS 供应商可能已经有可用的更新!

图片

图片

在英特尔公告中,鸣谢部分写道:英特尔和几乎整个科技行业都遵循一种名为“协调披露”的披露做法,根据该做法,网络安全漏洞通常只有在采取缓解措施后才会公开披露。