Tetragon[1] 是一种灵活的安全可观察性和运行时策略执行工具,可直接使用 eBPF 应用策略和过滤,从而减少了监控、进程跟踪以及实时执行策略的开销。

Tetragon 提供了如下功能:

- 监控进程执行

- 监控文件操作

- 监控网络活动

- 执行策略

最后一个侧重策略的执行,可以通过发送信号或覆盖系统调用的返回值对重要的安全事件做出反应;前三种侧重监控,并可以将监控数据与容器、Kubernetes 元数据进行关联。

图片

图片

演示

环境

- 操作系统:Ubuntu 20.04

- 内核:5.15.122

- K8s 集群:k3s v1.27.1+k3s1

创建集群

部署示例应用

示例应用使用我们在 使用 Cilium 增强 Kubernetes 网络安全 中有用过的”星球大战“的场景。

安装 Tetragon

使用 helm 来安装 Tetragon。

查看 Tetragon 的组件。

其中 tetragon 是 Daemonset 类型,在每个节点上都会运行其示例。在后面的演示中,我们将使用其获取事件信息。

该命令会使用 pod 中的 tetra CLI 链接 Tetragon 的 daemon server 打印和过滤事件。

-o 支持 json 和 compact:前者打印详细信息,后者打印紧凑的信息 --pods 打印指定 pods 的事件,这里支持正则

监控进程执行

我们在 xwing 的 pod 中尝试 curl 发送请求。

在 CLI 事件监控中可以看到监控到进行的执行。

要获取详细的事件信息,可以使用 -o json。在详细信息中,是记录更多进程的详细内容(pid、时间戳等)以及 Kubernetes 的元数据(所在的 pod、label、容器相关、node 等信息)。

监控文件操作

接下来在 xwing pod 中的操作文件。在 Linux 中 /etc 目录通常包含系统级的配置文件和脚本,这些文件用于配置系统的各种方面,因此对该目录的操作应当谨慎。

此时这里看到还只是进程相关的事件。

应用下面的策略:

然后就可以看到文件操作的相关事件了。

监控网络活动

应用下面的策略,监控 TCP 连接的建立,但是排除集群内的网络连接,将容器的 IP CIDR 排除添加到 NotDAddr 的列表中。

10.42.0.0/16 和 10.43.0.0/16 分别是 K3s 的 pod CIDR 和 service CIDR。

在监控的事件就可以看到 TCP 连接的建立了。

执行策略

假如需要对 /etc 目录进行写保护,需要上面创建的 file-monitoring-filtered 策略,添加 matchActions。

现在尝试修改 /etc 下的文件时,进程会直接退出。

在事件监控中可以看到进程执行收到了 SIGKILL 指令。

同样,针对网络活动的监控也可以如法炮制,有兴趣的可以试试。

分析

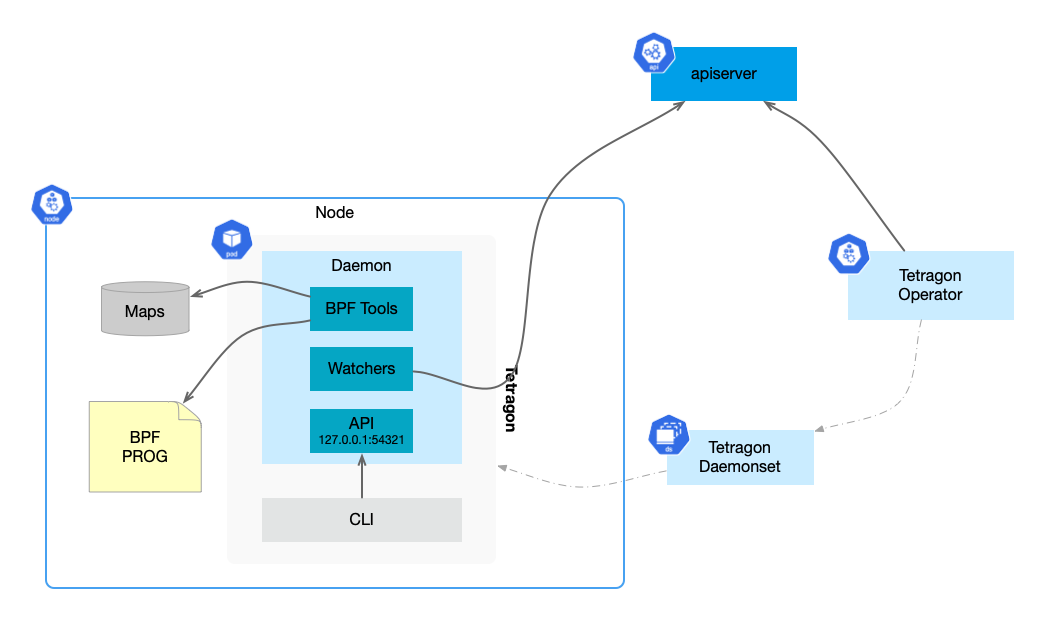

Tetragon 架构

这个架构图跟之前在 探索 Cilium 的工作机制 所做的图类似,实际的工作机制也类似。

图片

图片

通过命令可以看到 tetragon pod 中实际上有两个容器:export-stdout 和 tetragon。

tetragon 容器中运行了 Tetragon 的 Daemon 进程,在这个容器中还可以执行 tetra 命令(tetragon CLI)。

Daemon 进程:

- 加载/卸载 BPF 程序

- 监控策略的变化,将策略写入到 eBPF Map 中。在非 K8s 环境,会监控文件目录中的策略更新。

- 对外提供了 gRPC 的 API,监听在 127.0.0.1:54321。CLI 的执行实际上都是通过该 API 与 Daemon 进行交互。

跟踪策略

上面演示中不管是监控还是策略执行,都是通过 跟踪策略(Tracing Policy)[2] 来完成。跟踪策略 TracingPolicy 是 Tetragon 的自定义资源,允许用户跟踪内核中的任意事件,并可定义对匹配采取的操作。

策略由挂钩点(hook point,支持 kprobes、tracepoint 和 uprobes)以及用于内核过滤和指定操作的选择器组成。

挂钩点 Hook Point

Tetragon 支持三种挂钩点:支持 kprobes、tracepoint 和 uprobes。kprobes 和 tracepoints 可用于连接内核空间,而 uprobes 用于连接到用户空间程序。

- kprobes 内核空间探针:将 BPF 代码挂载到内核函数,比如前面监控网络活动时用的 tcp_connect,与内核版本强相关,也就是说不同内核版本的内核函数探针可能存在差异。

- tracepoints 跟踪点:与 kprobes 相比,在不同内核版本间的差异很小,更加稳定。可以通过 sudo ls /sys/kernel/debug/tracing/events 查看内核上可用的跟踪点列表。

- uprobes 内核空间探针:在用户空间程序的特定地址设置探针,监控和跟踪用户空间代码的执行。(目前 Tetragon 这部分的文档是缺失的)。

选择器 Selector

在 Tetragon 中,TracingPolicy使用选择器来定义对事件所要执行的内核 BPF 过滤和操作,也就是策略中指定关注的事件以及事件发生时要触发的操作。选择器包含如下几种:

- 参数

- 返回值

- 进程 PID

- 二进制文件的路径

- Linux 命名空间

- Linux 功能

- 命名空间变更

- Linux 功能变更

- 对选择器应用操作

比如我们在前面的例子中,针对 /etc 目录的写保护就用到了参数选择器(匹配操作的目录和操作类型)和操作选择器(返回 Sigkill 信号)。

总结

Tetragon 是一个专注于 eBPF、实时处理、安全性、可观测性和策略执行的工具,特别是在 Kubernetes 环境中。它通过利用一系列高级的挂钩点(hook points)和选择器(selectors),为基础设施安全提供了强大支持,并能够针对关键事件进行有效防护。

深入理解 Tetragon,我们可以看到它主要是一个底层工具,专注于围绕进程、文件和网络活动实施安全策略。在网络方面,Tetragon 主要处理第三层(L3)的基础信息事件,如 IP 层面的通信。但它在处理更高层次的应用协议,如第四层(L4)的传输控制协议(TCP)或第七层(L7)的应用层协议方面,能力有限。这种限制反映了 Tetragon 的核心定位:专注于底层结构的监控和安全,而非高层应用协议的分析。

总的来说,Tetragon 提供了一个针对 Kubernetes 环境优化的、底层的安全和监控工具,其强大的 eBPF 支持使其在处理基础设施安全事件时表现出色,尽管在更高层次的网络协议处理上有所局限。

参考资料

[1] Tetragon: https://tetragon.io/

[2] 跟踪策略(Tracing Policy): https://tetragon.io/docs/concepts/tracing-policy/