你的银行账户有可能会自动转账给他人,你敢信?

不止如此,你的各类敏感凭据、账户余额、执行银行交易等信息都可能会被自动窃取。如此隐匿而危险的威胁行为均来自银行木马Xenomorph,该木马软件专门针对安卓系统。

近日,针对安卓系统的银行木马Xenomorph发布第三个版本,攻击力大增,其全新的自动转账系统(ATS)框架可以窃取全球400多家银行的用户账户。更可怕的是,该木马可以绕过包括身份验证器在内的多因素认证方法。实在是猖獗至极!

图源:ThreatFabric

这种银行木马软件,不仅能够在用户不知情的情况下窃取银行账户信息和枚举敏感数据的恶意程序,还能巧妙地隐藏在常见的软件或文件中,在用户不经意间侵入电脑系统,并进行监视、窃取等恶意活动。

这几年间基于这种银行木马软件的新型网络犯罪手法不断开始浮出水面,给广大手机用户和银行系统构成了严重威胁。

危害性大增的Xenomorph第三版本“问世”

谈起Xenomorph,就不得不先来看看其“前世今生”。

Xenomorph由臭名昭著的 Hadoken 团伙开发,在2022 年一整年都活跃频繁。

该木马和 2020 年秋季开始流行的 Alien 恶意软件也存在一定关联。虽然相关代码和 Alien 相似,但两者的功能完全不同。据研究人员推测,这两种恶意软件可能是由同一行为者开发的,或者至少是由熟悉 Alien 银行木马代码库的人开发的。

Xenomorph 与 Alien 既有相似之处,但又颇有不同。

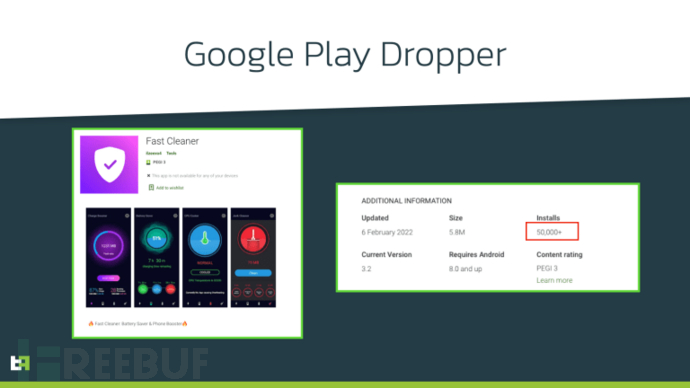

和Alien一样,Xenomorph也能够绕过 Google Play 商店实施的安全保护,此前研究人员在官方商店中发现它伪装成生产力应用程序,例如“Fast Cleaner”。

图源:ThreatFabric

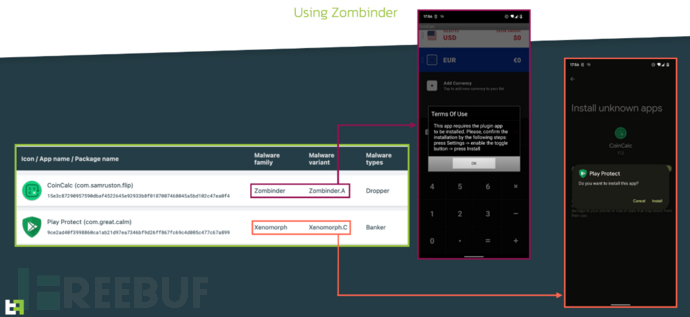

而两者间不同的在于,Xenomorph 的主要特点就是“快打快收”,通过 GymDrop 或者 Zombinder 进行短期快速分发,相比 Alien 其破坏力要强得多。

去年2月,Xenomorph的第一个版本被ThreatFabric首次在Google Play应用商店中发现,当时的累计下载量超过了5万次。

据悉,Xenomorph 的第一个变种由 GymDrop 在 2022 年 2 月开始分发,后来又尝试了 BugDrop 与 Zombinder。Xenomorph v3 由 Zombinder 应用程序分发,伪装成一个货币转换工具。

图源:ThreatFabric

同时,该恶意软件的日志记录功能非常强大,可以收集受害者的应用程序行为数据,即使不在潜在攻击应用程序范围内。

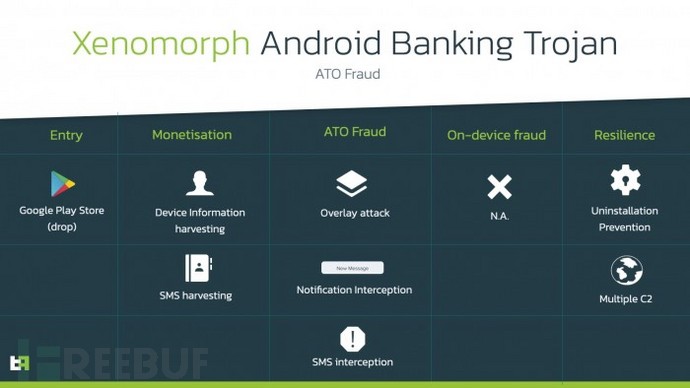

ThreatFabric曾在分析报告中表示,一旦恶意软件在设备上启动并运行,就能滥用辅助功能服务来记录设备上发生的一切便,如果用户打开的应用程序是所针对的银行类应用,Xenomorph将触发覆盖注入,并显示一个冒充的WebView活动。此外,Xenomorph还具备通知拦截功能,能够提取通过短信收到的双因素验证码。

该木马去年就曾使用注入方法对56家欧洲银行进行覆盖攻击,并滥用可访问性服务权限来执行通知拦截,以窃取一次性口令。

Xenomorph 的功能特性,图源:ThreatFabric

2022年6月份,Xenomorph 发布的第二版。V2版本经历了大幅度的代码重构,引入了模块化的设计增加易用性。但是终究是“雷声大雨点小”,其在野外只有短暂的测试活动。

不过也正是在那时,Xenomorph 开始尝试引入由辅助服务支撑的运行时引擎,以便支持远程操作。但放眼整个2022年,Xenomorph的作者“Hadoken Security”虽都在持续开发,但新版本的分发量仍然很少。

直到今年三月,Xenomorph第三个版本发布,才真正引起了网络安全业界的警惕。

Xenomorph 已成为最先进、最危险的安卓银行木马之一

Xenomorph的第三个版本相比以前的版本更加强大和成熟,能够自动窃取数据,包括凭据、账户余额、执行银行交易和完成资金转账。

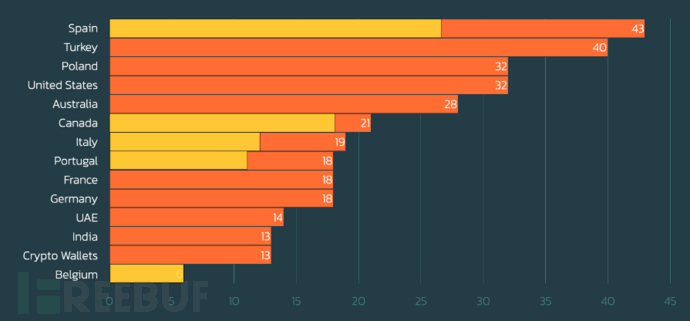

研究人员发现,2022 年,Xenomorph 特别关注西班牙、葡萄牙和意大利。但在今年3月的攻击中却又新增了多个国家。最新版本的Xenomorph几乎针对全球400家金融机构,主要分布在美国、西班牙、土耳其、波兰、澳大利亚、加拿大、意大利、葡萄牙、法国、德国、阿联酋和印度。

Xenomorph的目标包括大通、花旗银行、美国运通、ING、汇丰银行、德意志银行、富国银行、法国巴黎银行、联合信贷、加拿大国家银行、西班牙广播银行、桑坦德银行和凯克萨银行等。

此外,Xenomorph还可攻击多达13个加密货币钱包,包括币安、BitPay、KuCoin、Gemini和Coinbase。

这与之前的数据相比,攻击目标数量增长了六倍以上。

目标银行的国家分布 图源:ThreatFabric

ATS框架为此版本“核心”功能

该版本的恶意软件为已经功能很完善的银行木马又增加了许多新功能,其中最为重要是该软件引入了由辅助服务支撑的运行引擎,通过该引擎实现完整的 ATS 框架。

Xenomorph的ATS脚本支持添加大量可编程操作,此外还提供一个允许条件执行和操作优先级的系统。从而能够为网络犯罪分子自动提取受害者账户凭据,检查账户余额,进行交易以及从目标应用程序中窃取资金,而无需执行远程操作。操作员只需发送JSON脚本,Xenomorph将其转换为操作列表,并在受感染的设备上自主执行操作。

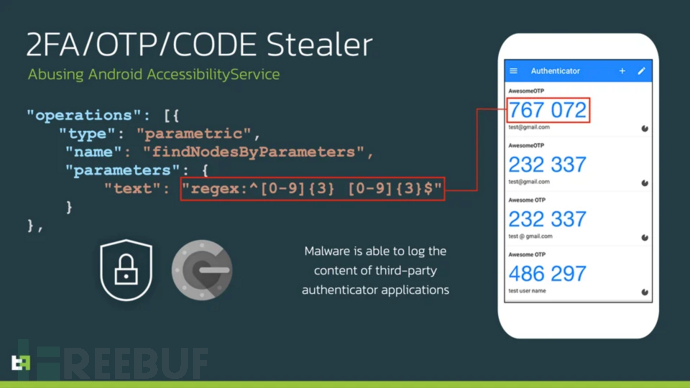

而Xenomorph的ATS框架还能够记录第三方身份验证应用程序的验证码,从而绕过MFA(多因素身份验证)保护。要知道如今有不少银行正建议客户开始使用身份验证程序,然而Xenomorph的此番“行径”使得身份验证器也不再安全。

图源:ThreatFabric

新版本cookie窃取器可抓取用户信息

除此之外,新版Xenomorph还包含一个cookie窃取器,可以从安卓系统负责存储用户会话cookie的CookieManager中抓取cookie。

窃取器会启动一个浏览器窗口,其中包含启用了JavaScript界面的合法服务的URL,诱骗受害者输入登录详细信息。从而通过窃取用户的cookie,攻击者可以劫持受害者的网络会话并接管他们的账户。

凭借上述功能更新,Xenomorph可完成从感染到资金泄露的整个欺诈链的自动化流程,这也使其成为在野外流通的最先进和最危险的Android恶意软件木马之一。

另外,根据最新的报告显示,该软件的开发者Hadoken很可能计划通过MaaS平台向网络犯罪组织出售Xenomorph从而获取一定利益,并且计划推出一个推广新版恶意软件的网站。

结语

Xenomorph 此番携全新升级版本“卷土重来”,进一步提升了威胁级别。同时,也凸显出了移动威胁日益增长和日益复杂的本质,尤其是对Android用户。

根据今年Zimperium发布的一项研究表明,威胁攻击者对Android的兴趣明显高于iOS,因为Android环境中存在更多漏洞,而这些漏洞极易给恶意软件带来“可乘之机”。

目前,广告软件和其他潜在的不受欢迎的应用程序仍然是Android用户的最大威胁。

在日常使用中,安卓用户应尽量采用“最少可用原则”,并确保手机上运行的应用程序数量尽可能少,且仅安装值得信赖的供应商的应用程序,从而最大程度的避免被Xenomorph这类的木马软件所“侵蚀”。