关于HardHatC2

HardHatC2是一款功能强大的C#命令控制框架,该工具基于C# .NET开发,支持多用户同时使用,旨在协助红队安全研究人员执行安全分析和渗透测试任务。

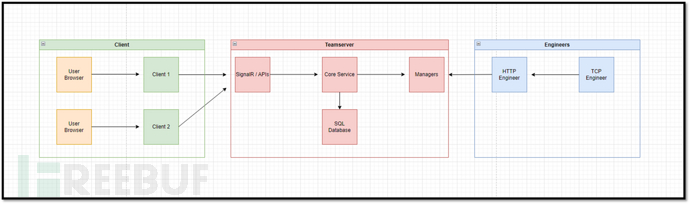

HardHatC2主要包含三个重要组件,即一个ASP.NET团队服务器、一个.NET客户端和一个基于C#的植入程序,这三个组件能够完成C2操作中的所有功能。

工具架构

工具要求

.NET 7 SDK(安装完成后,就可以使用dotnet run命令运行团队服务器和客户端了);

工具下载

广大研究人员可以使用下列命令将该项目源码克隆至本地,然后手动完成项目构建:

git clone https://github.com/DragoQCC/HardHatC2.git除此之外,我们也可以直接访问该项目的【Releases页面】直接下载该工具的预编译版本。

工具使用

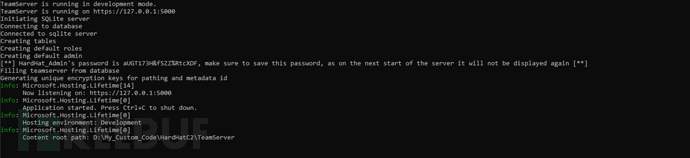

团队服务器

首先,我们需要配置团队服务器的起始地址。编辑HardHatC2\TeamServer\Properties\LaunchSettings.json文件,然后将"applicationUrl": "https://127.0.0.1:5000"修改为指定的地址和端口。

接下来,在命令行终端中切换到../HrdHatC2/Teamserver/目录下,并运行dotnet run命令来启动团队服务器即可:

客户端

首先,在启动客户端时就要指定团队服务器的地址,样例命令如下:

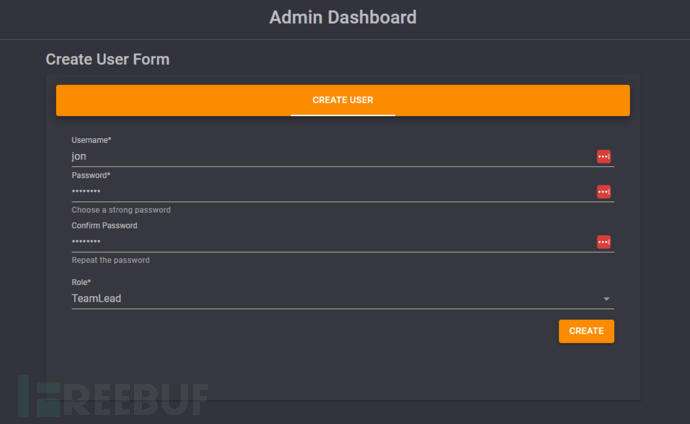

dotnet run https://127.0.0.1:5000接下来,打开Web浏览器并访问https://localhost:7096/,此时你将会看到一个登录页面。使用HardHat_Admin登录,然后切换到设置页面并创建一个新的用户,现在我们就可以使用这个新的账号来访问完整的客户端功能了:

工具运行截图

管理员仪表盘:

连接成功:

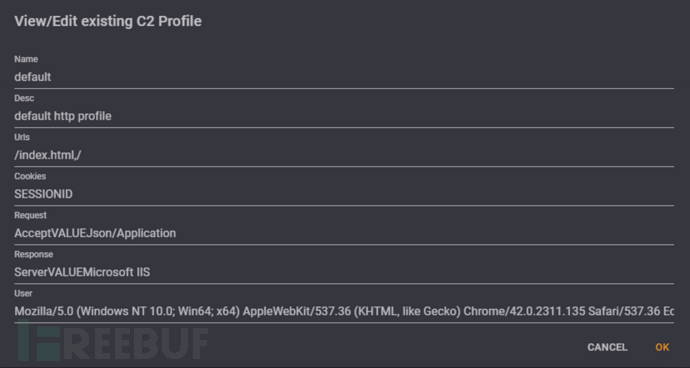

C2配置信息:

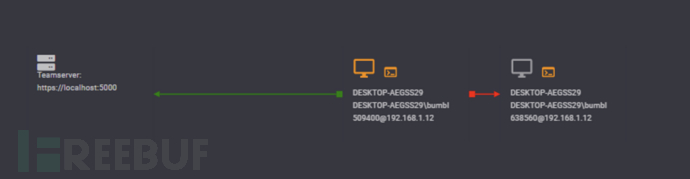

HTTP植入物和绑定的TCP植入物图片概述:

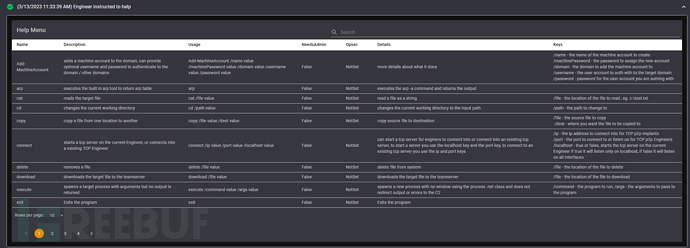

帮助命令表格样例:

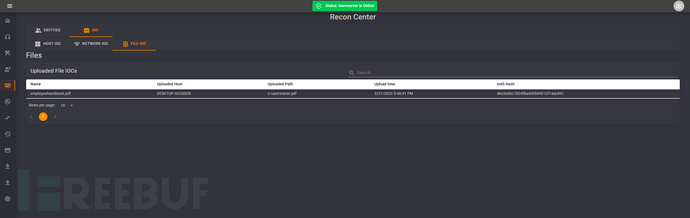

IoC跟踪:

许可证协议

本项目的开发与发布遵循BSD-3-Clause开源许可证协议。

项目地址

HardHatC2:【GitHub传送门】

参考资料

https://dotnet.microsoft.com/en-us/download/dotnet/7.0

https://docs.hardhat-c2.net/documentation/

本文作者:Alpha_h4ck, 转载请注明来自FreeBuf.COM