研究人员发现了一种新的恶意软件,名为 WikiLoader 恶意软件。之所以这样命名,是因为它向维基百科发出请求,希望得到内容中包含 "The Free "字符串的响应。

WikiLoader 恶意软件的主要目标是意大利企业及组织。

WikiLoader 是一种高级下载管理器,旨在部署额外的恶意有效载荷。该恶意软件采用了巧妙的规避方法和独特的代码执行,使其难以检测和分析。

目前来看,WikiLoader 的创建目的可能是出租给特定的网络犯罪行为者。

Proofpoint 关于 WikiLoader 的报告称:"根据观察到的使用情况,预计这种恶意软件很可能会被其他威胁行为者使用,特别是那些作为初始访问代理(IAB)运营的威胁行为者。

传播 WikiLoader 恶意软件的活动

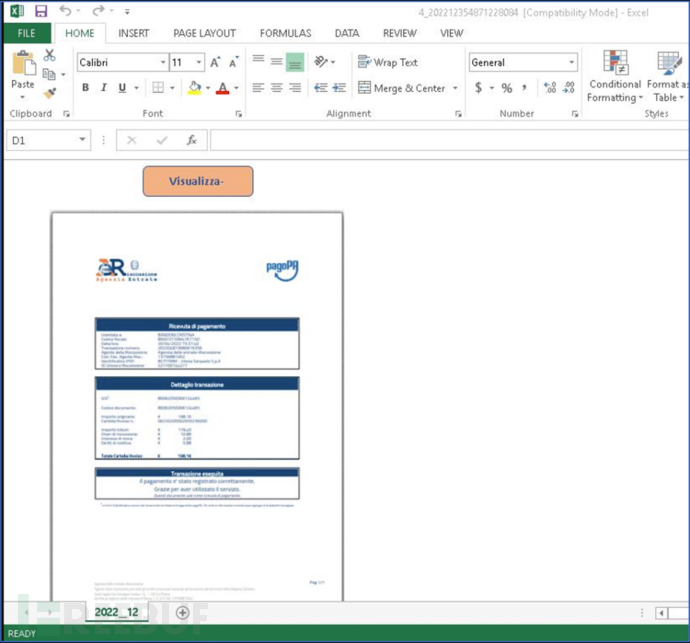

WikiLoader 恶意软件会通过电子邮件发送给用户,邮件附件包括 Microsoft OneNote、PDF 文档或 Excel 表单,如下截图所示。

Excel 附件被设计成意大利税务局的样子,但实际上这只是欺骗用户的虚假文件。

网络安全公司Proofpoint在其博客文章中详细介绍了WikiLoader,作为一个下载器,它可以安装第二个恶意软件有效载荷,并能逃避检测。

这种被开发的恶意软件可以访问网络主机,并通过 HTTP cookies 外泄主机数据。网络犯罪分子被发现使用 Discord 的 CDN 作为文件主机。不过,尚未证实 Discord 是否已被入侵。

使用 WikiLoader 的网络犯罪分子在任何 Discord 聊天中上传样本,并将 Discord 链接复制到附件。

使用 WikiLoader 恶意软件的网络犯罪分子

WikiLoader 最先被一个名为 TA544 的网络犯罪团伙发现使用。据了解,该组织曾使用 Ursnif 恶意软件攻击意大利的组织。研究人员认为,该恶意软件主要会被作为初始访问代理(IAB)的网络犯罪分子使用。

Proofpoint的研究人员发现,从2022年12月开始,有近8个传播WikiLoader恶意软件的活动。另一个名为TA551的组织使用WikiLoader攻击意大利组织。

今年2月,TA544被发现使用另一个更新版本的WikiLoader攻击意大利组织。

今年 3 月,TA551 再次利用附在 OneNote 文档中的可执行文件发送意大利语电子邮件。

今年 7 月 11 日,发现 TA544 使用了最新版本的 WikiLoader 恶意软件。这次活动发送了超过 15 万条信息,但目标不在意大利。

WikiLoader 恶意软件的其他详细信息

第一个版本的 WIkiLoader 恶意软件的 shellcode 没有进行太多的混淆处理,但在 2023 年 2 月 8 日发现的第二个版本增加了复杂性,并使用了编码字符串。

第三个版本的 WikiLoader 恶意软件进行了以下升级:

- 可进行间接系统调用

- 从装载程序中渗出包含主机数据的 cookies

- 可在一小时内执行加载器

- Shellcode 阶段是使用 NtWriteVirtualMemory 逐字节写入的

在二月份的活动中,攻击者发送了伪装成意大利快递服务的电子邮件。该电子邮件包含安装了WikiLoader恶意软件的VBA宏启用Excel文档。

Proofpoint 博客中写道:这一版本的 WikiLoader 包含更复杂的结构、用于逃避自动分析的额外停滞机制以及编码字符串的使用。

与恶意软件一起使用的打包下载器是为了逃避检测和分析。WikiLoader 恶意软件可执行文件较小,用于下载实际有效载荷。这种机制还允许黑客控制有效载荷的传输。他们可以控制下载活动的时间范围,并加入 IP 过滤等功能。

参考链接:https://thecyberexpress.com/wikiloader-malware-italian-organizations/