近日,瑞星威胁情报平台捕获到两起针对韩国发起的APT攻击事件,通过与以往感染链的对比分析发现,此次事件的攻击者为APT37组织。该组织将恶意文件伪装成压缩包,通过邮件发送给受害者,一旦受害者双击打开快捷方式,便会下载RokRat远控后门,遭到信息被窃、远程控制等攻击。目前,瑞星ESM防病毒终端安全防护系统已可检测并查杀该类恶意程序,广大用户可使用以规避风险。

图:瑞星ESM防病毒终端安全防护系统可查杀相应远控后门

瑞星安全专家介绍,APT37疑似为朝鲜资助的攻击组织,也称为ScarCruft、Reaper、RedEye、Ricochet Chollima。该组织自2012年活跃至今,攻击目标主要是韩国的公共组织和私有企业。2017年,APT37组织将攻击目标范围扩大到日本、越南、中东等地的化学、电子、制造业、航空工业、汽车和医疗等行业。

在最近的两次攻击中,APT37组织分别使用了两份不同的诱饵文档进行攻击,一份以美国与韩国在四月下旬发表的《华盛顿宣言》为背景,由韩国Jeong Seongjang撰写的文章;另一份为首尔空军酒店举办会议的活动日历表,内容包括演讲的时间、顺序以及人员(韩国的重要官员和著名学者)。虽然两份诱饵文档不同,但攻击方式一模一样。

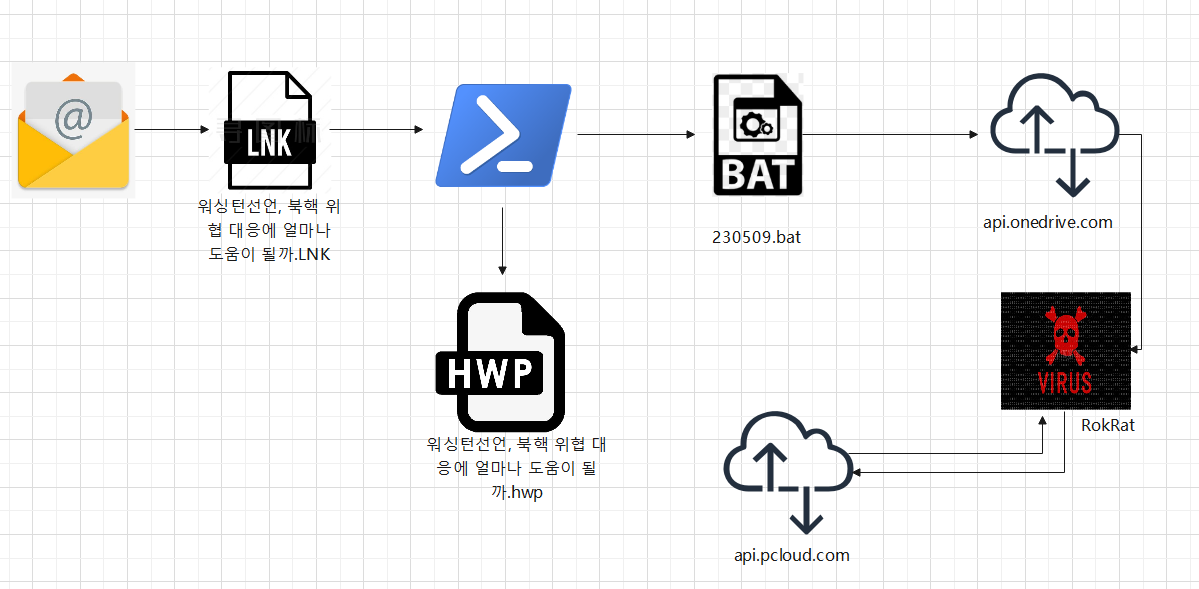

攻击者均利用钓鱼邮件方式,向受害者投递一个含有快捷方式的压缩包,该快捷方式有50MB大小,内置了PowerShell命令,当受害者双击快捷方式文件时,便会执行该命令,在Temp目录下释放诱饵文档与一个名为230509.bat的脚本,而该脚本则会从api.onedrive.com上下载RokRat远控后门加载到主机中,导致受害者中招。

图:攻击流程

瑞星安全专家表示,由于APT37组织非常擅长使用社会热点话题对目标进行网络钓鱼攻击,且攻击涉及领域多为影响国计民生的行业,因此政府部门和企业都应引起高度重视,做好以下防范措施:

1.不打开可疑文件。

不打开未知来源的可疑的文件和邮件,防止社会工程学和钓鱼攻击。

2.部署网络安全态势感知、预警系统等网关安全产品。

网关安全产品可利用威胁情报追溯威胁行为轨迹,帮助用户进行威胁行为分析、定位威胁源和目的,追溯攻击的手段和路径,从源头解决网络威胁,最大范围内发现被攻击的节点,帮助企业更快响应和处理。

3.安装有效的杀毒软件,拦截查杀恶意文档和恶意程序。

杀毒软件可拦截恶意文档和恶意程序,如果用户不小心下载了恶意文件,杀毒软件可拦截查杀,阻止病毒运行,保护用户的终端安全。

4.及时修补系统补丁和重要软件的补丁。

许多恶意软件经常使用已知的系统漏洞、软件漏洞来进行传播,及时安装补丁将有效减小漏洞攻击带来的影响。