美国网络安全和情报机构发布了一系列建议,以解决5G独立网络切片的安全问题,并对可能产生的威胁进行更加有效的防范。

CISA和NSA表示,5G的威胁形势是动态变化的。因此,随着时间的推移,需要先进的监控、审计和其他分析能力来满足一定程度的网络切片服务水平要求。

1689820541_64b89d7d3c48b470d9308.png!small

1689820541_64b89d7d3c48b470d9308.png!small

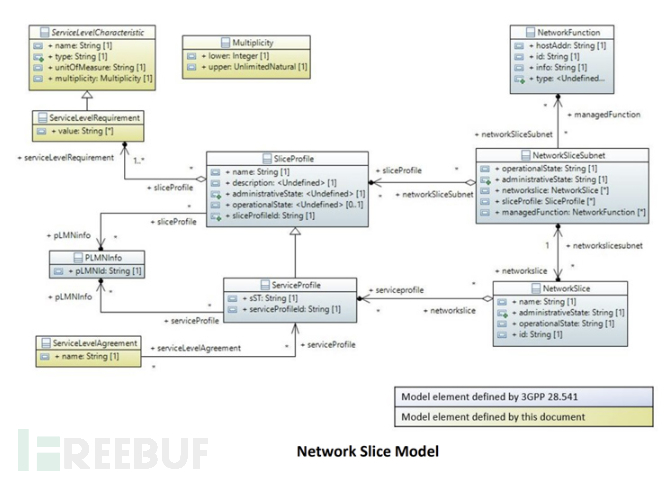

5G是宽带蜂窝网络的第五代技术标准,提供更高的数据速度和更低的延迟。网络切片是一种架构模型,它允许移动服务提供商将其网络划分为几个独立的“切片”,以创建满足不同客户端和用例的虚拟网络。

这些机构于2022年12月曾发布过一份指导意见,该指导意见警告称,网络切片可能使用户面临各种威胁载体--拒绝服务、干扰、身份盗用和中间对手攻击--从而有效地妨碍网络服务的保密性、完整性和可用性。

Enea AdaptiveMobile Security 公司在 2021 年 3 月发布的一份报告中详细阐述了对 5G 网络切片的担忧,该报告强调了暴力破解攻击可能会恶意访问切片,并对其他网络功能发动拒绝服务攻击。

1689822230_64b8a41611cc530ca01dd.png!small

1689822230_64b8a41611cc530ca01dd.png!small

随后在 2021 年 5 月,美国政府曾警告称:电信标准执行不力、供应链威胁和系统架构中的薄弱环节可能会给 5G 网络带来重大网络安全风险,从而使威胁行为者得以利用漏洞从受害者那里获取有价值的情报。

在最新的指南中,当局将信令平面的拒绝服务攻击、错误配置攻击和中间对手攻击列为三大突出的 5G 威胁载体,并指出零信任架构(ZTA)有助于确保网络部署的安全。

CISA和NSA表示:"零信任架构的很大一部分可以通过采用认证、授权和审计(AAA)技术来实现。"正确实施身份验证和授权还可以减少错误配置攻击造成的威胁载体"。

这两个机构还表示,在如何实施、设计、部署、运营、维护、潜在加固和缓解 5G 网络切片方面,认可业界公认的最佳实践至关重要,因为它们会影响服务质量(QoS)和服务水平协议(SLA)。

在最新的指导意见中,将拒绝服务攻击、错误配置攻击和中间对手攻击列为三个主要的5G威胁载体,并指出零信任架构(ZTA)可以帮助确保网络部署的安全。

CISA和NSA表示:ZTA很大程度可以通过使用认证、授权和审计(AAA)技术来完成。正确实施身份验证和授权还可以减轻由错误配置攻击引起的威胁向量。

他们还称,认识到业界公认的5G网络切片如何实施、设计、部署、操作、维护、潜在加固和缓解的最佳实践至关重要,因为它们会影响服务质量(QoS)和服务水平协议(sla)。