开放的网络端口是网络最简单的接入点。很多时候,我们需要在从 Internet 外部可见的端口上运行不需要的服务。由于每天都会对整个互联网进行大规模扫描,以查找开放端口上的易受攻击的服务,因此如果这些服务容易受到攻击,我们的网络将持续受到攻击的威胁。

了解如何扫描和查看 Linux 系统上的开放端口,以便保护网络免受威胁。

什么是网络端口?

网络端口是系统的逻辑访问点,可用作托管多个服务的通道。端口由 16 位整数表示,因此最大端口号为 65535。

我们可以将端口想象为房屋的门窗,所有门窗都是计算机的所有不同入口点。端口分为三种类型:系统端口 (1-1023)、注册端口 (1024-49151) 和临时或动态端口 (49152-65535)。

当您启动需要连接到互联网的应用程序时,它会使用动态端口通过网络传输和接收数据。但是,当您启动 Web 服务器或 SSH 服务器时,它通常会绑定到系统端口或注册端口。

对于 HTTP 服务 Web 服务器,默认系统端口是 80,对于 SSH,默认系统端口是 22。端口范围等这些规定是由互联网号码分配机构 (IANA) 制定的。我们可以浏览有关端口的 RFC,以获得所有端口及其功能的完整列表。

了解最常见的易受攻击的端口非常重要,这样您就可以确保它们被关闭或受到保护。

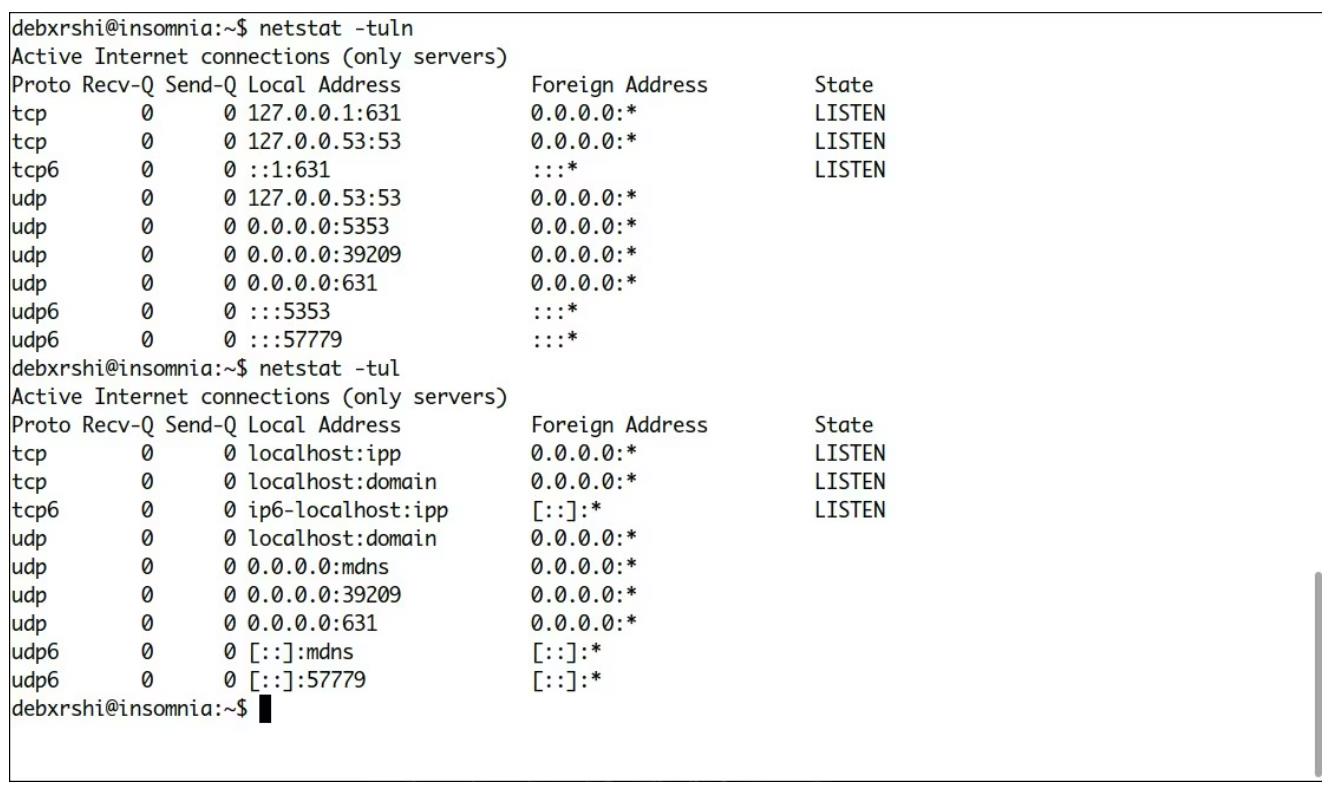

1. 使用netstat检查开放端口

netstat 是一个流行的实用程序,我们可以使用它来查看 Linux 系统的网络统计信息。它是 net-tools 包的一部分。

由于开发人员缺乏适当的维护,net-tools 软件包现已贬值。这也是为什么在 Linux 上运行流行的 ifconfig 命令时可能会遇到“ifconfig:找不到命令”错误的原因。

因此,在现代系统上,必须首先安装 net-tools 软件包,然后才能运行 netstat 命令。以下是使用 netstat 检查开放端口的方法:

命令解释:

- -t显示 TCP 端口。

- -u显示 UDP 端口。

- -l显示监听端口。如果您想查看所有端口(无论其状态如何),请将其替换为a 。

- -n显示端口的数值,而不是解析为服务名称。例如,显示端口22而不是SSH,即该端口上运行的服务。

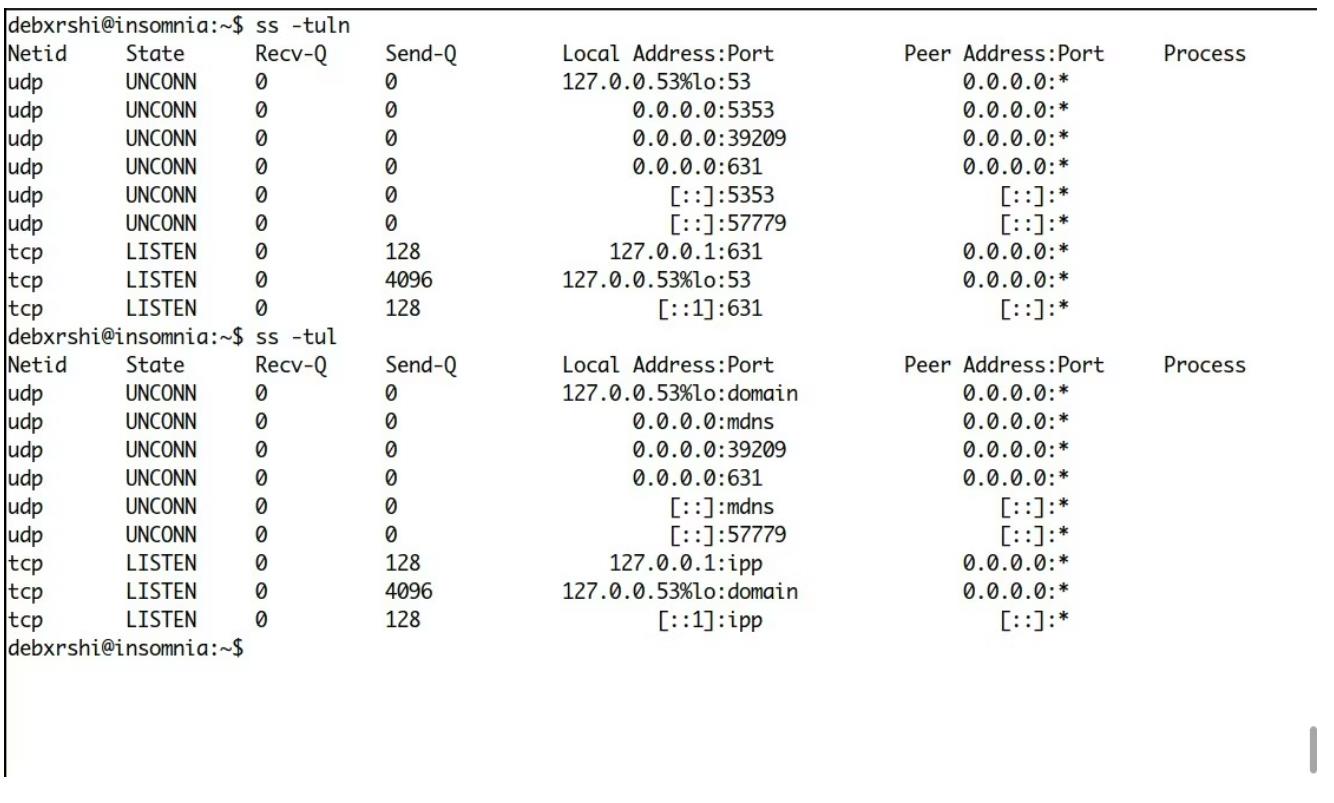

2. 使用 ss 检查开放端口

ss 是 netstat 工具的现代版本。我们会发现它已预安装在所有现代 Linux 发行版中。使用 ss 检查开放端口的语法与 netstat 相同。

以下是使用 ss 检查开放端口的方法:

命令解释:

- -t显示 TCP 端口。

- -u显示 UDP 端口。

- -l显示监听端口。如果您想查看所有端口(无论其状态如何),请将其替换为a 。

- -n显示端口的数值,而不是解析为服务名称。例如,显示端口21而不是FTP,即该端口上运行的服务。

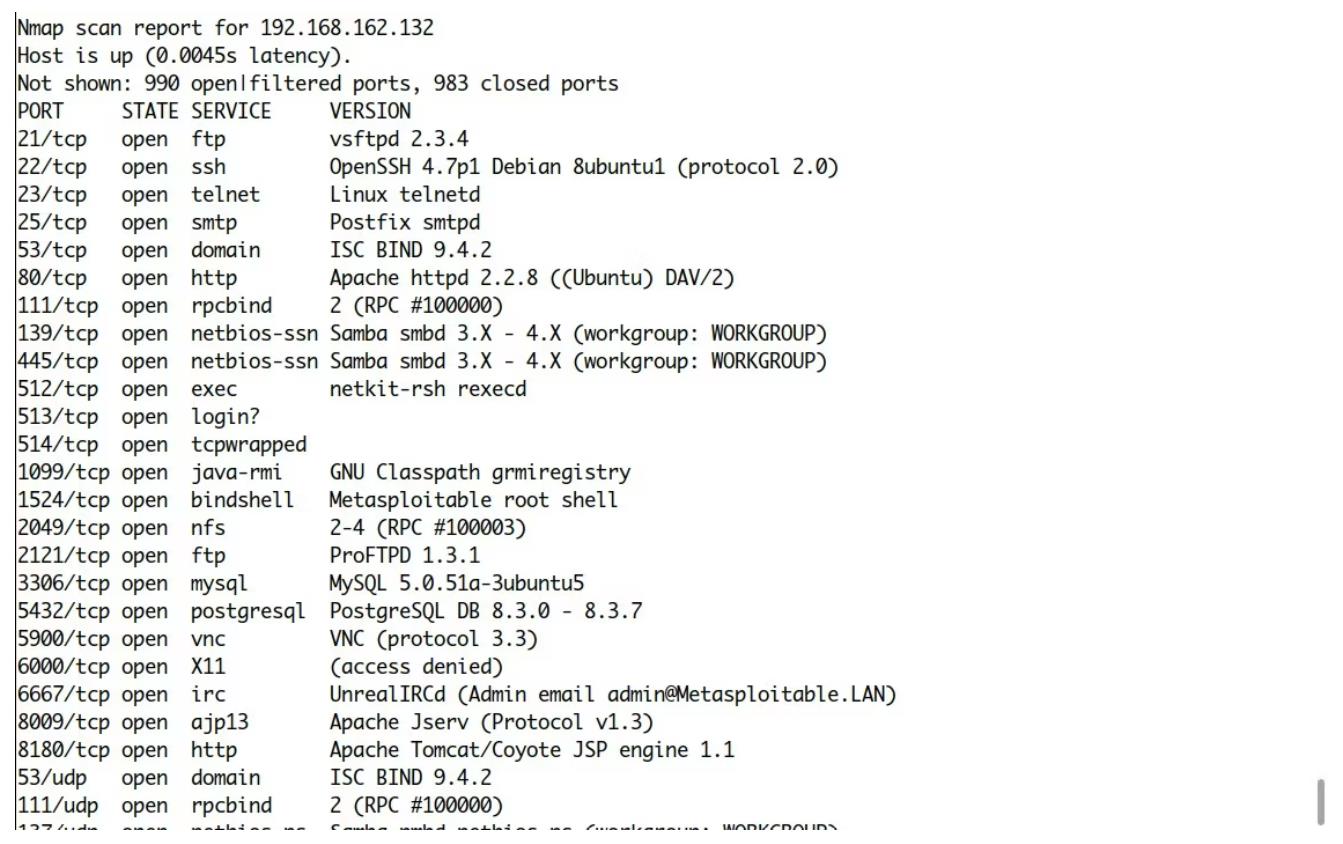

3. 使用 Nmap 检查开放端口

Nmap 是网络安全和网络领域最流行的工具之一。当涉及到网络安全渗透测试时,它是一个主要名称。它的主要用例是端口扫描,因此您不仅可以获得有关系统中打开的端口的信息,还可以获得它们是否易受攻击和可利用的信息。

此外,如果您希望检查已设置 IDS/IPS 和防火墙的远程系统中的开放端口,请不要担心,因为 Nmap 还可以使用正确的交换机绕过防火墙和 IDS/IPS。

查看这份针对初学者的 Nmap 综合指南,探索 Nmap 的各种功能以及如何使用它们。尽管可以,但不建议尝试绕过防火墙,因为它并不完全可靠,因此最好通过 SSH 连接到远程服务器,然后在本地运行 Nmap。

以下是使用 Nmap 检查开放端口的命令:

命令解释:

- -sTU将扫描类型设置为 TCP 连接和 UDP 扫描。

- -T 5将计时模板设置为激进,以实现极快的扫描(不建议在未受保护的系统上使用,因为这可能会导致 DoS 攻击)。

- -sV打开服务扫描。

- --min-rate 9000告诉 Nmap 每秒发送 9000 个数据包。

- --initial-rtt-timeout 50ms告诉 Nmap 首先等待 50ms 以等待对其发送的每个 SYN 数据包的响应。

- --max-rtt-timeout 3000ms告诉 Nmap 等待响应最多 3000ms。

- --min-parallelism 9000将同时运行脚本的最小数量设置为 9000。

- --max-retries 50告诉 Nmap 重试 50 次以连接到端口。

- -Pn禁用 ping 探测。

- --disable-arp-ping禁用 ARP 探测。

- -n禁用 DNS 解析。

- --script vuln,exploit,auth运行三个脚本来测试已发现端口中不同类型的漏洞。

- -v返回详细输出。

- -oX将结果保存到 XML 文件。

- -6用于扫描 IPv6 地址的可选参数。

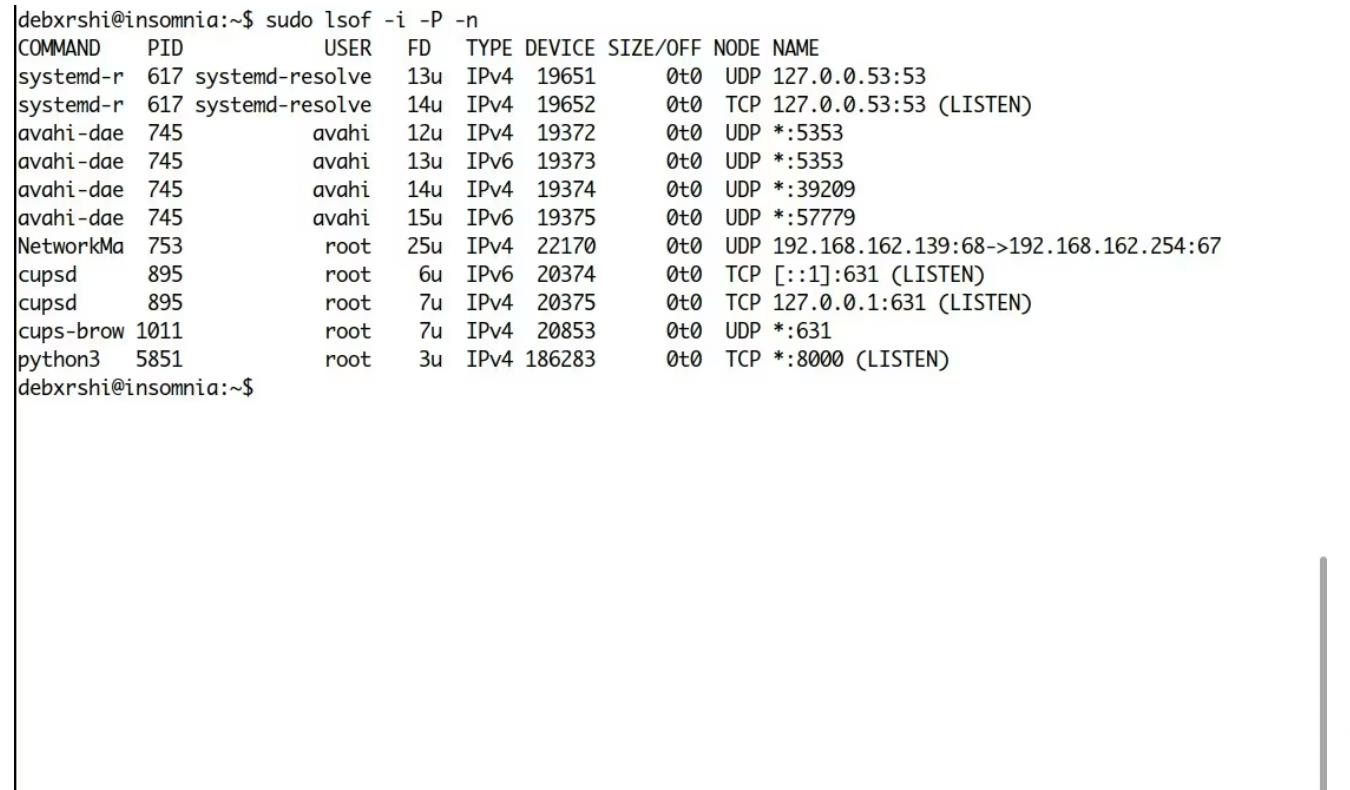

4. 使用 lsof 检查开放端口

Linux 中的 lsof 命令用于列出打开的文件。但是,如果我们向其中添加一些交换机,将能够看到本地计算机上开放的互联网连接和端口。以下是使用 lsof 检查开放端口的方法:

命令解释:

- -i列出所有网络和 Internet 文件。

- -n不解析主机名。

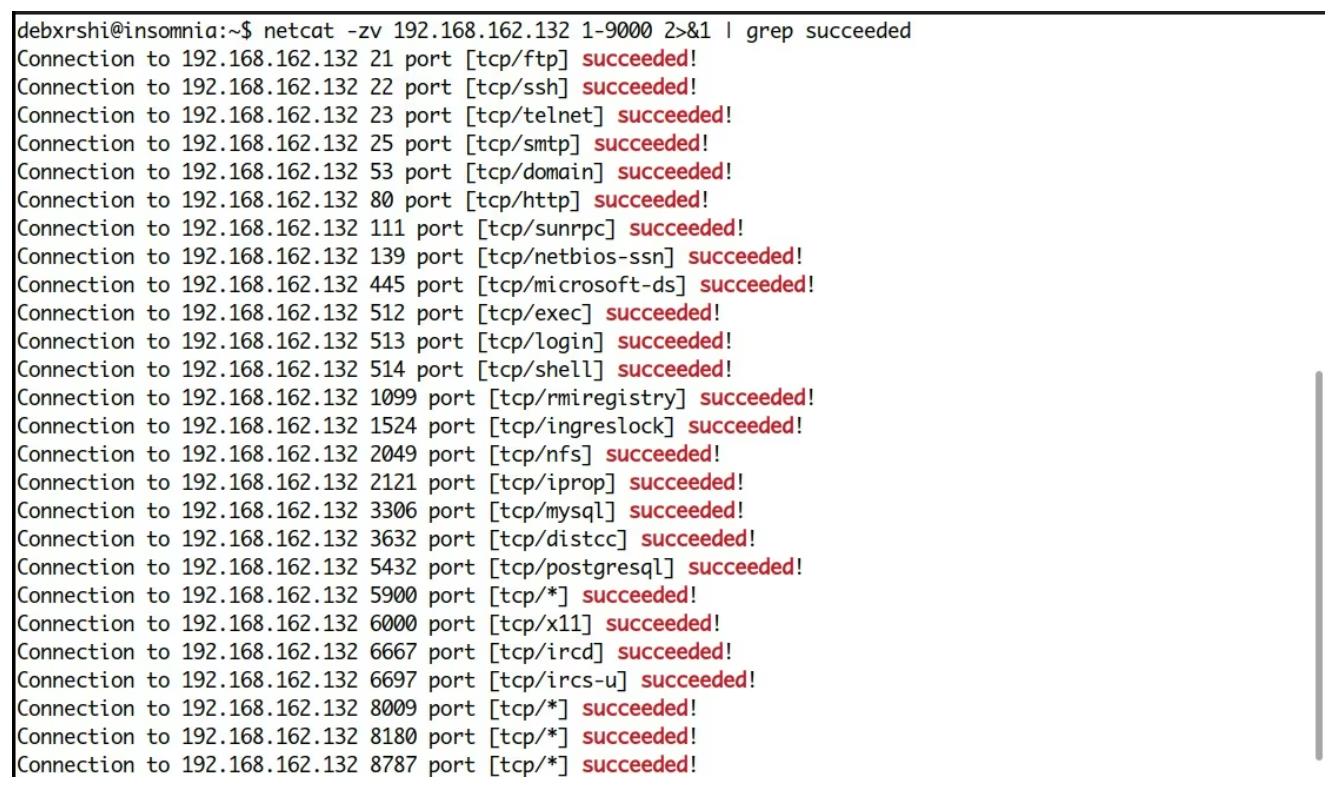

5. 使用 netcat 检查开放端口

netcat 是一个命令行实用程序,可让您从 TCP/UDP 连接读取和写入。请注意,这只是 netcat 的一项功能。您可以使用man netcat命令查看其手册页,以探索其所有功能以及如何使用它们。

以下是使用 netcat 扫描开放端口的方法:

命令解释:

- -z将 netcat 设置为扫描仪模式。

- -v返回详细输出。

- grep -v "refused"返回不带单词“refused”的输出行。这是为了防止当 netcat 没有从端口接收到输出时,终端被“连接被拒绝”消息堵塞。

- 2>&1:这是一个可选开关,在详细模式下运行 netcat 时,您可能需要打开该开关才能使 grep 工作。 netcat 将输出返回到 stderr(用 2 表示)。因此,要 grep 输出,您必须将 stderr 重定向到 stdout(用 1 表示),然后将其通过管道传输到 grep 中。

您对网络了解越深,就越能更好地保护它

了解哪些端口是开放的以及系统上正在运行哪些服务是防御潜在外部攻击的重要一步。这使我们可以搜索并关闭不必要的服务,查找过时的服务,还可以检测系统上是否运行任何恶意文件,例如bind或reverse shell后门。

原文标题:5 Easy Ways to Check for Open Ports on Linux

原文作者:DEBARSHI DAS