从2021年6月到2023年4月,墨西哥黑客一直在使用安卓恶意软件攻击全球金融机构的,特别是西班牙和智利的银行。

安全研究员Pol Thill表示,攻击活动是由一个代号为Neo_Net的黑客发起的。

Thill称:尽管Neo_Net使用了相对简单的工具,但根据特定目标定制基础设施,仍取得了很高的成功率,导致受害者银行账户被盗超过35万欧元,并导致数千名受害者的个人身份信息被泄露。

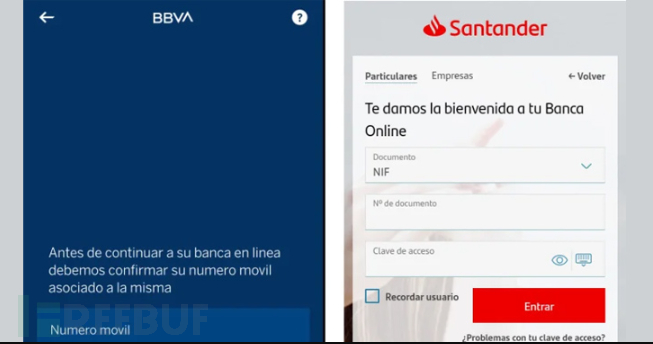

该黑客的主要攻击目标包括桑坦德银行、西班牙对外银行、CaixaBank、德意志银行、法国农业银行和荷兰国际集团等银行。

1688524236_64a4d5cc45af1f49ea498.png!small

1688524236_64a4d5cc45af1f49ea498.png!small

据悉,Neo_Net与另一名居住在墨西哥的黑客有所关联,他们都是经验丰富的网络犯罪分子,长久以来一直在网上售卖网络钓鱼工具,并将受害者的数据泄露给第三方,此外还提供一种名为Ankarex的诈骗服务,该服务针对世界各地的许多国家。

多阶段攻击的初始切入点是短信网络钓鱼,在这种攻击中,威胁行为者采用了各种恐吓策略,诱使不知情的收件人点击虚假的登陆页面,并通过Telegram机器人获取并泄露他们的信息。

Thill解释说:网络钓鱼工具是由Neo_Net的PRIV8精心设置的,并实施了多种防御措施,包括阻止来自非移动用户代理的请求,并将页面隐藏在机器人和网络扫描仪之外。这些页面的设计与真正的银行应用程序非常相似,这些页面里还配有动画,从而让人更易信服。

这些黑客以安全软件的名义欺骗银行客户安装恶意的Android应用程序,这些应用程序一旦安装,就会请求SMS权限来捕获银行发送的基于短信的双因素认证(2FA)代码。

自2022年5月以来,Ankarex平台一直处于活跃状态,特别是在拥有约1700名订阅用户的Telegram频道上得到了积极推广。人们可以在ankarex上访问这项服务,注册后用户就可以使用加密货币转账上传资金,并通过指定短信内容和目标电话号码发起自己的诈骗活动。

在此之前,ThreatFabric还详细介绍了一种新的Anatsa(又名TeaBot)银行木马活动,该活动自2023年3月初以来一直针对美国、英国、德国、奥地利和瑞士的银行客户。