Bleeping Computer 网站披露,一个名为 Rhysida 的勒索软件团伙在网上泄露了声称从智利军队(Ejército de Chile)网络中窃取的文件。

智利网络安全公司 CronUp 发布声明表示智利军队于 5 月 29 日证实其系统在 5 月 27 日受到某次网络安全事件中的影响。

网络攻击者入侵系统后,智利方面立刻启动了网络隔离,军事安全专家开始对受影响系统的进行修复,并向智利参谋长联席会议计算机安全事件响应小组(CSIRT)和国防部报告了这一事件。巧合的是,网络攻击事件披露几天后,当地媒体报道称一名陆军下士因参与勒索软件攻击被捕。

智利军方大量数据被盗

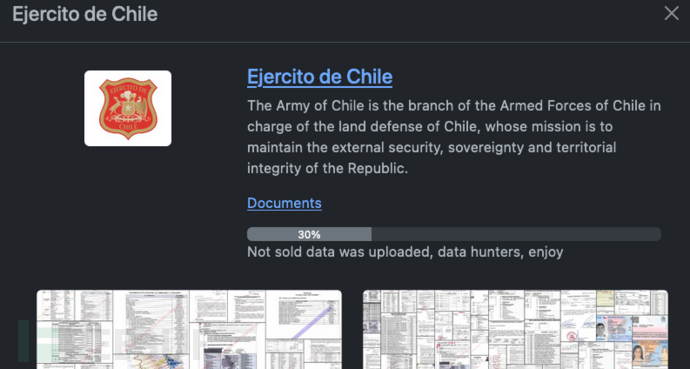

成功盗取数据后,Rhysida 勒索软件团伙将其添加到数据泄露网站,嚣张的表示这些数据仅仅占从智利军队网络窃取的所有数据的 30%。可怕的是,CronUp 安全研究员 Germán Fernández 指出 Rhysida 勒索软件发布了约 36 万份智利军队文件。(如果真是 30%,意味着智利军方被盗 100 多万份文件!)

Rhysida 在泄密网站上公布的部分智利军队文件(Bleeping Computer)

2023 年 5 月 17 日,MalwareHunterTeam 首次发现 Rhysida 勒索软件团伙,该团伙自称是一个 "网络安全团队",旨在帮助受害者保护他们的网络安全。自此以后,Rhysida 勒索软件团伙陆续在其暗网数据泄露网站上“增加”了 8 名受害者,并公布了其中 5 人的被盗数据。

SentinelOne 声称 Rhysida 威胁攻击者在部署 Cobalt Strike 或类似指挥控制(C2)框架后,通过网络钓鱼攻击破坏目标网络,并在受损系统中投放有效载荷。

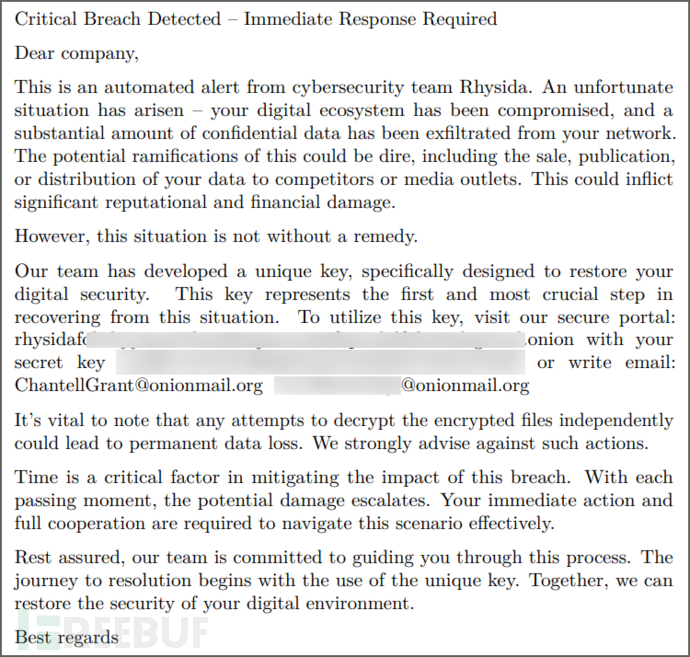

安全研究人员分析样本结果显示,该团伙的恶意软件使用 ChaCha20 算法(据悉因为缺少大多数其他勒索软件的默认功能,该算法仍在开发中),执行后,会启动 cmd.exe 窗口,开始扫描本地驱动器,并在加密受害者文件后“投放”名为 CriticalBreachDetected.PDF 的 PDF 赎金笔记。

Rhysida 赎金笔记(BleepingComputer)

一旦遭受攻击,受害者会被重定向到该团伙的 Tor 泄漏门户,在这里受害者被告知输入赎金笔记中的唯一标识符,以获得付款说明。

文章来源:https://www.bleepingcomputer.com/news/security/rhysida-ransomware-leaks-documents-stolen-from-chilean-army/