日前,以色列云数据安全公司Laminar发布了《2023年公有云数据安全态势调查报告》,通过对近百位企业组织的安全管理和运维人员进行问卷调查和访谈,研究人员力求更深入了解当前公有云数据安全的风险态势和挑战。报告调研数据显示,39%的受访企业对现有的云上数据安全防护措施应用信心不足,越来越多的企业开始寻求云原生的安全解决方案,以获得跨多云环境的统一数据保护视图与策略,并实施符合纵深防御策略的安全控制。

报告关键发现

- 在过去12个月里,77%受访企业的公有云上数据被未经授权人员非法访问过,而去年同期的数据为51%;

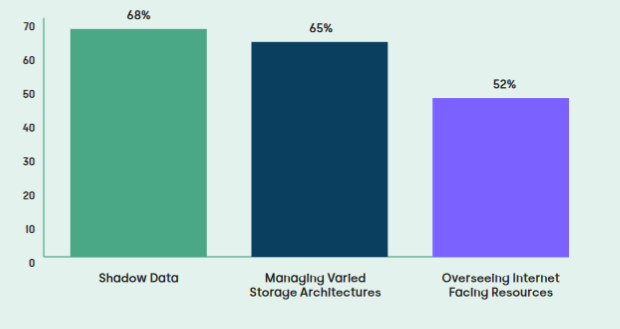

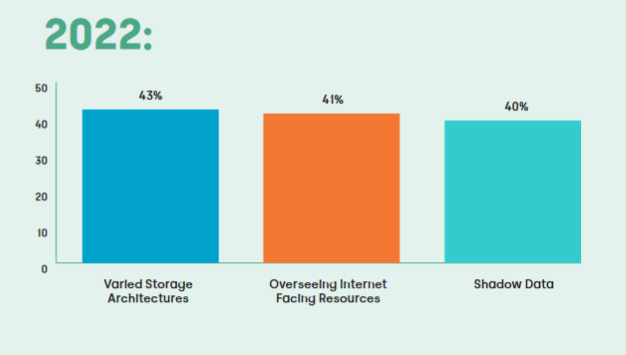

- 与去年相比,影子数据正在成为保护公有云上数据安全的头号挑战(68%),其次是有效管理各种云存储架构(65%),以及监控面向互联网应用的各类云资源(52%);

- 97%的受访企业已经设置了专门的数据安全人员或团队来处理公有云上数据安全问题。这一比例同比2022年(58%)呈大幅上升趋势;

- 越来越多的受访企业增加了对公有云数据存储的可见性,但其对影子数据的担忧也显著增加,93%的受访者担心影子数据,高于去年的82%。32%的受访企业表示,他们无法确定是否在公有云的存储空间里违规存放了不应公开的敏感数据;

- 云应用的快速发展和数据的民主化,已经创造了一个新的数据资产攻击面,或者说扩大了攻击者访问公司数据的入口点。39%的受访企业对现有的云上数据安全防护措施应用信心不足,越来越多的企业开始寻求云原生的安全解决方案,以获得跨多云环境的统一数据保护视图与策略,并实施符合纵深防御策略的安全控制;

- 云上新的数据安全缺口正在快速出现,包括云应用配置错误或被弃用的云数据存储,攻击者们正在利用这些问题访问云服务并窃取数据。据OWASP研究人员测试,90%的云应用程序都不同程度存在了安全配置错误的问题;

- 调查数据显示,“人为因素”仍然是导致企业公有云上数据泄露和安全攻击的主要原因(占比82%),主要包括内部恶意人员、应用疏忽或操作错误等。每个人都会犯错误,因此企业需要借助完善的流程和先进的技术来加强防御。

公有云数据威胁Top 5

报告研究发现,目前公有云上最常见和最严重的数据安全风险包括未打补丁的云应用程序、为用户过度授权、敏感信息违规存放等,这些风险在各种规模的企业组织中都很普遍,即使一些在云安全建设方面做了大量投入的组织也会如此。

01未打补丁的云应用服务

带有已知漏洞和错误的云应用服务已经成为云环境的主要攻击路径。研究发现,36%的组织在其云环境中有未打补丁的web服务,这些服务暴露在互联网上,很容易被攻击者访问,进而导致服务停机、潜在的远程代码执行,在某些情况下,还可能存在未经授权的远程访问。

02Git存储库中的敏感信息

研究发现,50%的受访企业至少存在一个包含敏感数据的Git存储库。数据库密码、API密钥、加密密钥、散列盐和秘密等敏感信息越来越容易被开发人员错误地推送到Git存储库中。由于它们是应用程序源代码的一部分,攻击者可以轻易地提取它们并危害组织系统。因此,企业必须全面检测并立即从存储库和历史记录中删除存放的敏感数据。

03将密钥通常存储在文件系统上

49%的受访企业会将敏感的公有云应用密钥存储在虚拟机内的文件系统上,而任何拥有组织密钥的人都可以访问组织的所有云上资源,并执行组织可以执行的任何操作,例如启动EC2实例、删除S3对象等。当敏感的公有云应用密钥存储在文件系统中时,如果这些密钥被恶意行为者获取,他们就可以利用这些密钥访问敏感数据并进行恶意操作。值得注意的是,敏感的公有云密钥安全研究人员在云攻击路径中发现的“导致恶意横向移动的主要安全漏洞之一”。

04过度特权的云管理身份

研究发现,33%的组织为其公有云环境中超过10%的用户身份授予了过度的管理权限。而向用户授予特权要比限制权限容易得多,但这是一种危害云数据安全的错误做法。作为一条黄金法则,企业除非在极少数情况下,不应该定义任何具有完全管理权限的用户角色,因为这违反了最小特权原则(PoLP),会大大增加云上数据安全的攻击面,并增加了账户被完全接管的风险。

05共享权限的云应用

70%的受访组织存在多个云应用系统共享相同的IAM角色,而86%的云上应用被发现共享了IAM角色。公有云服务商AWS建议企业,要为每个云应用功能创建单独的身份角色,以确保最小特权原则。通过为每个功能赋予一个专用IAM角色,组织可以让云上应用与IAM角色建议1:1的对应关系。这可以保护数据免受未经授权的访问,并允许组织遵守各种安全性和遵从性标准。

云数据威胁的变化

公有云数据利用和创新的速度正在增加组织的安全攻击面。以前,安全团队会部署内部安全系统实施边界控制。现在,他们必须保护高度分布式的云数据,这些数据跨参与者、基础设施和应用程序,并且非常动态,经常被创建、移动、修改、分析和删除。虽然传统的攻击面是“由外向内”的活动决定的,但新的云数据风险环境是“由内向外”创造的,一些看似合法的内部人员正在创造新的数据风险。

报告研究发现,由于云技术的变化速度和敏捷性刺激了数据的激增,影子数据及其创造的创新攻击面也正在增加。而且,鉴于变化的速度极快,这些挑战还会不断增加,这意味着更多的数据工作负载将以更快的速度在云中扩散,使安全性难以跟上。研究人员将此情况称为“安全执行缺口”。

由于这种安全缺口将不断扩大,甚至呈指数级增长。企业安全团队将需要一个更加灵活的云原生数据安全解决方案,它可以随着数据量的增加而扩展,并实时监控和管理各种云上数据,包括跨多云存储平台、分析管道中的数据,甚至在云存储回收站中的数据。

报告数据还显示,公有云上的影子数据风险也出现了一些新的变化和挑战:

- 将复制数据违规存放于测试环境中:大多数组织会在开发或测试环境中维护业务数据库的部分副本。开发人员可能会对数据进行快照,但未能正确地删除或保护复制的数据,甚至在使用完忘记进行安全性处理;

- 对备份的数据缺乏管理:在每个企业都至少会有一个备份的数据存储,它提供了生产数据的精确副本,可以在发生异常情况时进行恢复。但是,与生产数据库相比,这些备份数据存储的监控和维护情况往往较差;

- 在应用迁移后的遗留数据未被删除:在将本地数据库迁移到现代云数据存储后,团队可能会忘记删除本地遗留的数据;

- 数据维护日志可能被恶意利用:开发人员和日志框架会列出敏感数据,但这些文件很容易暴露,因为它们缺乏适当的访问控制和加密;

- 数据存储在分析管道中:许多组织将数据存储在Snowflake或云服务商创建的分析管道中,以便他们可以按需使用和分析。这些可能是应用程序/业务所有者看不到的。

【影子数据正在成为保护云数据的头号挑战】

积极应对云数据泄露

报告研究发现,目前很多企业还处于授权业务团队创建自己的大数据分析和数据网格解决方案的早期阶段。数据已经无处不在,业务团队需要使用不同的SaaS应用程序访问公有云中的业务数据,因此,企业DevOps团队也需要创建多个版本的云数据访问策略,而数据团队需要创建统一的数据湖以支持基于多云环境的数据分析。

随着数据泄漏率的上升,企业在改进网络安全工具和应用实践方面的压力将会越来越大。很多企业开始意识到,他们需要合适的工具来跨其多云环境创建完整的数据可观察性、监视和控制。云原生系统能够在不断增长的云基础设施中实现敏捷的数据安全,而传统的本地化安全方案并不适合在云上的扩展和迁移。

几乎所有(92%)的受访者表示,云上数据泄露事件的增加提高了企业管理层对先进网络安全防护平台的关注和购买支持,这一比例远高于2022年的50%。而有39%的受访企业表示,他们对现有的数据安全解决方案能够应对云数据挑战只有“一定程度”的信心或“不太有信心”,这一比例高于2022年的24%。这一数据也表明,安全专业人员越来越意识到,需要云原生解决方案来应对日益严重的数据安全问题。

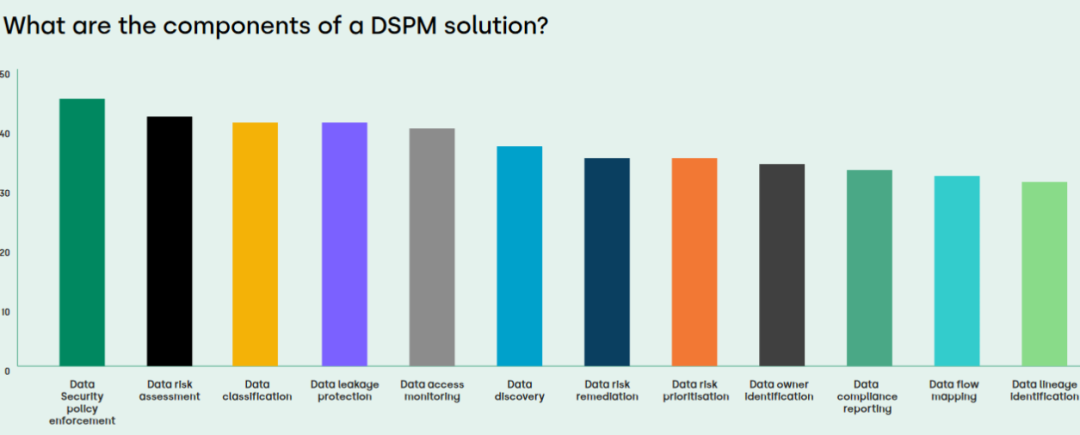

除了云原生技术,很多受访企业还表示,他们需要新一代DSPM(数据安全态势管理)解决方案来加强云上的数据安全防护。DSPM的主要功能包含数据安全策略实施、数据风险评估、数据分类、数据泄漏保护、数据访问监控、数据发现、数据风险补救、数据风险排序、数据所有者标识、数据合规性报告、数据流映射、数据沿袭识别。组织可以根据以上指标来选择合适的解决方案,看看它们是否能够全面处理目前的公有云数据安全需求。

参考链接:

https://orca.security/resources/blog/the-top-5-cloud-security-risks-of-2023/