近年来,勒索软件持续占据新闻头条。为了谋取利益,攻击者开始以各种类型的组织为目标——从医疗保健和教育机构到服务提供商和工业组织——几乎影响到我们生活的方方面面。2022年,卡巴斯基解决方案检测到超过7420万次勒索软件攻击尝试,比2021年(6170万)增加了20%。尽管2023年初勒索软件攻击数量略有下降,但它们却表现得更加复杂,且更具针对性。

时值全球反勒索软件日(5月12日),卡巴斯基回顾了2022年影响勒索软件格局的事件以及去年预测的趋势,讨论了新兴趋势,并对不久的将来进行了预测。

2022年勒索软件报告回顾

去年,卡巴斯基详细讨论了三个趋势:

- 威胁行为者试图开发跨平台勒索软件,使其尽可能具有适应性;

- 勒索软件生态系统正在进化,变得更加“工业化”;

- 勒索软件团伙在地缘政治冲突中战队;

这些趋势一直持续至今。去年的报告发布后,研究人员还偶然发现了一个新的多平台勒索软件家族RedAlert/N13V,它主要针对非Windows平台,支持在ESXi环境中阻止虚拟机,清楚地表明了攻击者的目标。

另一个勒索软件家族LockBit显然更为先进。安全研究人员发现了一个档案,其中包含了针对一些不太常见的平台(包括macOS和FreeBSD)以及各种非标准处理器架构(如MIPS和SPARC)的恶意软件测试版本。

至于第二种趋势,研究人员看到 BlackCat在年中调整了TTP。他们用看起来像被入侵组织的名称注册了域名,建立了类似“Have I Been Pwned-like”这样的网站。受害组织的员工可以使用这些网站来检查他们的名字是否出现在被盗数据中,从而增加了受影响组织支付赎金的压力。

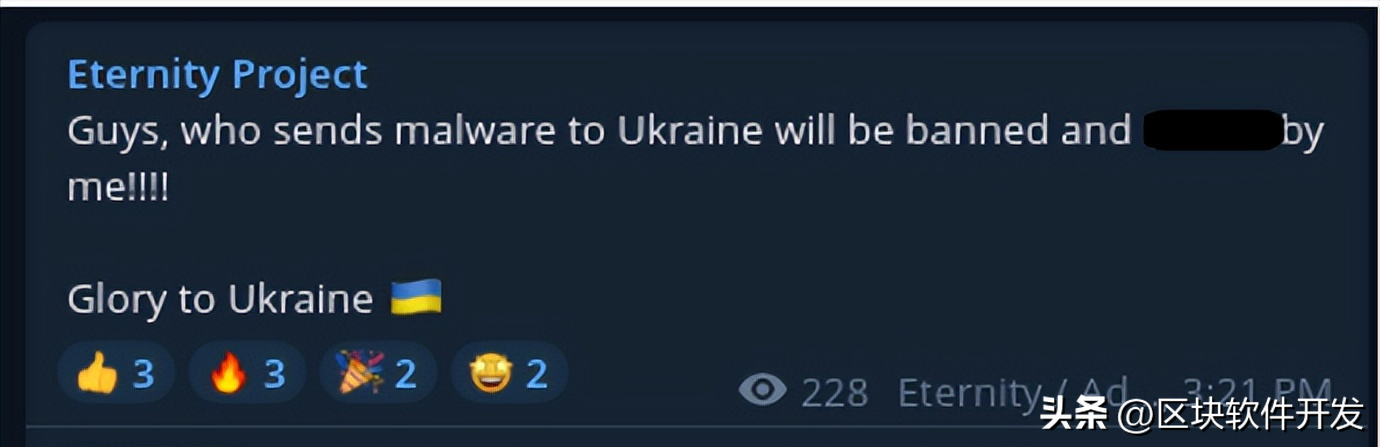

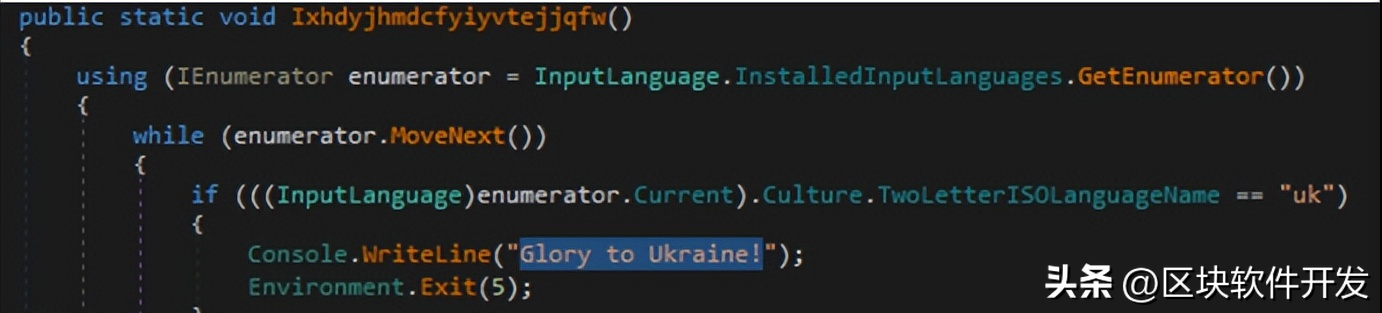

尽管研究人员去年发现的第三个趋势是勒索软件组织在地缘政治冲突中有意偏袒一方,但这并不只适用于他们。有一个特殊的样本:一个名为“Eternity”的恶意软件。其开发者声称该恶意软件被用于地缘政治冲突后,研究人员的研究表明,围绕 Eternity存在一个完整的恶意软件生态系统,包括一个勒索软件变体。文章发表后,开发者确保该恶意软件不会影响乌克兰用户,并在该恶意软件中包含一条亲乌克兰的消息。

【恶意软件开发者警告不要在乌克兰使用他们的恶意软件】

【恶意软件代码里存在亲乌克兰的信息】

影响2022年勒索软件格局的因素

勒索软件生生灭灭,其中一些在去年停止运行,而另一些又出现了,这不足为奇。例如,研究人员报道了RedAlert/N13V、Luna、Sugar、Monster等勒索软件的出现。然而,在2022年看到的最活跃的家族是BlackBasta。当研究人员在2022年4月发布关于BlackBasta的初步报告时,只提到了一名受害者,但此后,受害者数量开始急剧增加。同时,该恶意软件本身也在迭代,增加了一种基于LDAP的自我传播机制。后来,研究人员还发现了一个针对ESXi环境的BlackBasta版本,最近的版本甚至支持x64架构。

如上所述,当所有这些新团体出现时,其他一些团体(如REvil和Conti)就消失了。Conti是其中最臭名昭著的,自从他们的档案被泄露到网上并被许多安全研究人员分析以来,他们一直备受关注。

最后,Clop等其他组织在去年加大了攻击力度,并在2023年初达到了顶峰,他们声称使用一个零日漏洞攻击了130个组织。

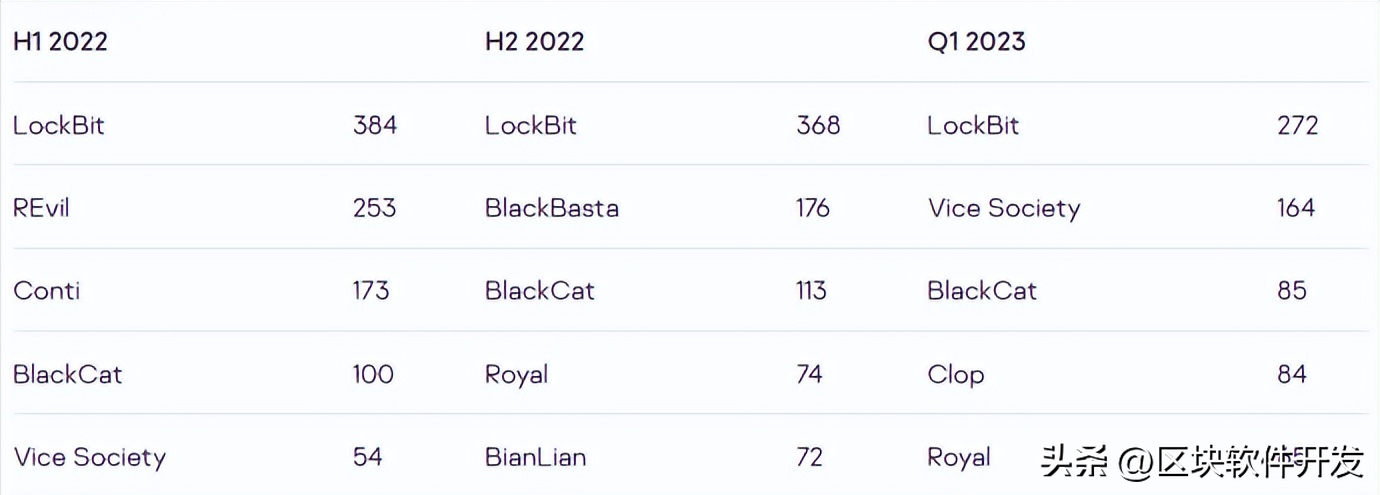

有趣的是,在过去一年中,最具影响力和最多产的五大勒索软件组织(根据其数据泄露网站上列出的受害者数量)发生了巨大变化。现已解散的REvil和Conti在2022年上半年的攻击次数分别排在第二和第三位,在2023年第一季度被Vice Society和BlackCat所取代。2023年第一季度排名前五的其他勒索软件组织是Clop和Royal。

【按公布的受害者数量排名前五的勒索软件组织】

从事件响应的角度来看勒索软件

去年,全球应急响应小组(GERT)处理了许多勒索软件事件。事实上,这是他们面临的头号挑战,尽管2022年勒索软件的份额比2021年略有下降,从51.9%降至39.8%。

就初始访问而言,GERT调查的案例中有近一半(42.9%)涉及利用面向公众的设备和应用程序中的漏洞,例如未打补丁的路由器、Log4j日志实用程序的易受攻击版本等。第二大类示例包括被盗帐户和恶意电子邮件。

勒索软件组织使用的最流行的工具几乎每年都保持不变。攻击者习惯使用PowerShell来收集数据,使用Mimikatz来升级权限,使用PsExec来远程执行命令,或者使用Cobalt Strike等框架来进行所有攻击阶段。

研究人员对2023年趋势的预测

当回顾2022年和2023年初发生的事件,并分析各种勒索软件家族时,研究人员试图找出这个领域的下一个大事件可能是什么。这些观察得出了三个潜在趋势,研究人员认为这些趋势将影响2023年接下来的威胁格局。

趋势1:更多嵌入式功能

研究人员发现了一些勒索软件组织在2022年扩展了其恶意软件的功能。其中,最值得注意的新增功能是自我传播,无论是真的还是假的。如上所述,BlackBasta通过使用LDAP库获取网络上可用计算机的列表来开始自我传播。

LockBit在2022年增加了所谓的“自扩展”功能,为运营商节省了手动运行PsExec等工具的工作量。尽管研究人员证实,这只不过是一个凭证转储功能,并且在后来的版本中被删除了。

不过,Play勒索软件确实有一种自我传播机制。它收集启用了SMB的不同IP,建立与这些IP的连接,挂载SMB资源,然后自我复制并在目标计算机上运行。

最近,许多臭名昭著的勒索软件组织都采用了自我传播机制,这表明这种趋势将持续下去。

趋势2:驱动器滥用

滥用易受攻击的驱动程序达到恶意目的可能是老把戏了,但它仍然有效,特别是在杀毒(AV)驱动程序上。Avast Anti-Rootkit内核驱动程序包含某些以前曾被AvosLocker利用过的漏洞。2022年5月,SentinelLabs详细描述了驱动程序中的两个新漏洞(CVE-2022-26522和CVE-2022-206523)。这些漏洞后来被AvosLocker和Cuba勒索软件家族利用。

杀毒驱动程序并不是唯一被攻击者滥用的驱动程序。研究人员最近还发现了一个被勒索软件攻击者滥用的Genshin Impact反作弊驱动程序,用于终止目标设备上的端点保护。

驱动器滥用趋势还在继续演变。卡巴斯基报告的最新案例相当奇怪,因为它不符合前两个类别中的任何一类。合法的代码签名证书(如英伟达泄露的证书和科威特电信公司的证书)被用来签署恶意驱动程序,该驱动程序随后被用于针对阿尔巴尼亚组织的wiper攻击。wiper使用rawdisk驱动程序直接访问硬盘。

趋势3:采用其他家族的代码以吸引更多的附属机构

主流勒索软件组织正在从泄露的代码或从其他攻击者处购买的代码中借用功能,这可能会改善他们自己的恶意软件功能。

研究人员最近发现LockBit组织采用了至少25%的泄露的Conti代码,并在此基础上发布了一个新版本。像这样的举措使附属机构能够使用熟悉的代码,而恶意软件运营商则有机会提高他们的攻击能力。

勒索软件团伙之间的合作也导致了更高级的攻击。各团伙正在合作开发尖端战略,以规避安全措施并改进攻击。

这一趋势导致了勒索软件业务的兴起,从而催生出更多更高质量的黑客工具,进一步降低了勒索软件攻击的准入门槛,同时提高了勒索攻击的复杂度和成功率。

结语

勒索软件已经存在了很多年,并逐渐演变成复杂多变的网络犯罪行业。威胁行为者一直在尝试新的攻击策略和程序,并不断改进任何可行的策略。勒索软件现在可以被认为是一个成熟的行业,我们预计短期内不会有突破性的发现或游戏颠覆者。

勒索软件组织将继续通过支持更多平台来最大化攻击面。虽然对ESXi和Linux服务器的攻击现在已经司空见惯,但顶级勒索软件组织正在努力瞄准更多可能包含关键任务数据的平台。这一趋势的一个很好的例证是最近发现了一个示例,其中包含针对macOS、FreeBSD和非传统CPU架构(如MIPS、SPARC等)的LockBit勒索软件的测试版本。

除此之外,攻击者在其操作中使用的TTP将继续发展,上述的驱动程序滥用技术就是一个很好的例子。为了有效地应对勒索软件参与者不断变化的策略,安全专家建议组织:

及时更新他们的软件,以防止通过漏洞利用感染,这是勒索软件参与者最常使用的初始感染媒介之一。

使用量身定制的安全解决方案来保护其基础设施免受各种威胁,包括反勒索软件工具、目标攻击保护、EDR等。

通过使用威胁情报服务,保持他们的SOC或信息安全团队对勒索软件战术和技术的了解是最新的。