Check Point最近发现,网络攻击者在微软的 VSCode Marketplace中上传了3个恶意扩展,并被Windows 开发人员下载了 46600 次。

Check Point称,攻击者能够利用这些恶意扩展窃取凭据、系统信息,并在受害者的机器上建立远程 shell。

Check Point 发现的3个恶意扩展如下:

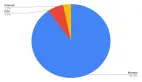

- Theme Darcula dark——被描述为“尝试提高 VS Code 上的 Dracula 颜色一致性”。此扩展用于窃取有关开发人员系统的基本信息,包括主机名、操作系统、CPU 平台、总内存和有关中央处理器。到被发现时,该扩展程序已被下载超过 45000 次。

- python-vscode——对其代码的分析表明,这是一个 C# shell 注入器,可以在开发人员的设备上执行代码或命令。

- prettiest java——根据描述,很可能是为了仿冒流行的“ prettier-java ”代码格式化工具而创建,但实际上却能从 Discord、谷歌 Chrome、Opera、Brave 浏览器和 Yandex 浏览器窃取保存在上面的凭证或身份验证令牌,然后通过 Discord webhook 将其发送给攻击者。

除此以外,Check Point 还发现了多个可疑扩展,这些扩展不能确定为恶意,但表现出不安全的行为,例如从私有存储库中获取代码或下载文件。

Check Point已经将情况报告给了微软,5月14日,VSCode从市场中删除了这3个恶意扩展。但任何仍在使用恶意扩展的软件开发人员必须手动将它们从系统中删除,并运行完整扫描以检测感染的任何残余。

软件存储库的安全风险

Visual Studio Code (VSC) 是微软发布的源代码编辑器, 全球很大一部分专业软件开发人员都是其用户。微软还为 IDE 运营一个名为 VSCode Marketplace 的扩展市场,里面提供了超过 50000 个扩展应用程序功能,并提供更多自定义选项的附加组件。

虽然允许用户上传的软件存储库(例如 NPM 和 PyPi)已经一次又一次地被证明存在安全风险,但针对VSCode Marketplace的恶意软件渗透还没有太多先例。而AquaSec 已在 1 月份证明,将恶意扩展上传到 VSCode Marketplace 相当容易,并提出了一些高度可疑的案例,但是最终没能找到任何确凿的恶意程序。

Check Point 发现的案例表明,如同攻击者在NPM 和 PyPI 等软件存储库中的做法,他们正积极尝试通过上传恶意程序感染 Windows 开发人员,Check Point 建议 VSCode Marketplace 和其他所有支持用户上传的软件存储库用户,在下载时仅选择可信、下载量大且拥有较好社区评分的程序。