The Hacker News 网站披露,研究人员发现微软 Azure 中存在一个”设计缺陷 ”,一旦攻击者成功利用,便可以访问存储帐户,甚至可在内部系统环境中横向移动,执行远程代码。

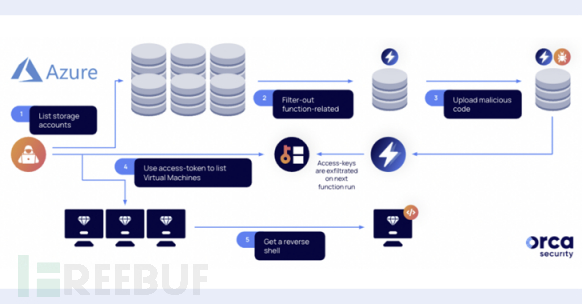

The Hacker News 在与 Orca 分享的一份新报告中表示,攻击者可以利用该缺陷,通过操纵 Azure 功能窃取更高特权身份的访问令牌、横向移动、秘密访问关键业务资产和执行远程代码(RCE),甚至有可能滥用和利用 Microsoft 存储帐户。

从微软的说法来看,Azure 在创建存储帐户时会生成两个 512 位的存储帐户访问密钥,这些密钥可用于通过共享密钥授权或通过使用共享密钥签名的 SAS令牌授权对数据的访问。更危险的是,这些访问密钥可以通过操纵 Azure 功能来窃取,这就给威胁攻击者留下了升级权限并接管系统的“后门”。

因为在部署 Azure Function 应用程序时会创建一个专用存储帐户,如果使用管理员身份来调用 Function 应用程序,则可能会滥用该标识来执行任何命令。Orca 研究人员 Roi Nisimi 指出一旦攻击者获得了具有强托管身份的 Function 应用程序的存储帐户,就可以代表自己运行代码,从而获得订阅权限升级(PE),攻击者就可以者可以提升权限、横向移动、访问新资源,并在虚拟机上执行反向 shell 了。

缓解措施

至于缓解措施,Orca 建议企业考虑禁用 Azure 共享密钥授权,改用 Azure 活动目录认证。在微软发布的一份报告中,微软表示计划更新 Functions 客户端工具与存储帐户的工作方式,包括对使用身份更好地支持场景的更改。

值得一提的是,微软几周前修补了影响 Azure Active Directory 的错误配置漏洞以及 Azure Service Fabric Explorer(SFX)中反映的 XSS 漏洞,前者可能会篡改 Bing 搜索结果,后者可能导致未经验证的远程代码执行。