来自美国东北大学和鲁汶大学的学者披露了一组IEEE 802.11 Wi-Fi协议标准的一个基础设计漏洞,影响到运行Linux、FreeBSD、Android和iOS的各种设备。

研究人员Domien Schepers、Aanjhan Ranganathan和Mathy Vanhoef在本周发表的一篇论文中披露,利用这一漏洞可以劫持TCP连接、拦截客户端和web流量。主要手段是利用终端设备的电源节能机制,诱使接入点泄漏数据帧,或使用全零密钥对其进行加密。

其原理是利用大多数Wi-Fi堆栈在安全环境发生变化时没有充分地去清除其发送队列这一现象,从发往受害客户端站的接入点泄漏帧。

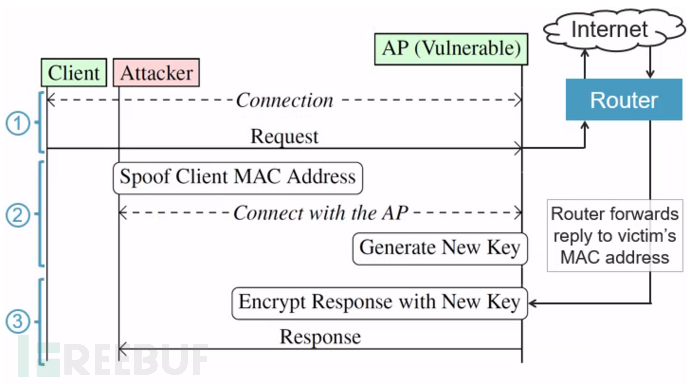

除此之外,攻击者还可以覆盖接入点使用的客户端安全栈,以接收发送给受害者的数据包。这种攻击的前提是目标方连接到一个类似热点的网络。

内部人员可以利用这一点,通过断开受害者的连接,然后在受害者的MAC地址下进行连接(使用对手的证书),拦截通往Wi-Fi客户端的数据。任何仍在通往受害者的数据包,如受害者仍在加载的网站数据,现在都由对方接收。

思科在一份信息通报中把这些漏洞描述为 "机会主义攻击“,攻击者获得的信息在一个安全配置的网络中价值很小。

但是,该公司也承认,研究中提出的攻击可能会成功针对思科无线接入点产品和具有无线功能的思科Meraki产品。

为了减少此类攻击的概率,建议实施传输层安全(TLS)来加密传输中的数据,并限制网络访问。

参考链接:thehackernews.com/2023/03/new-wi-fi-protocol-security-flaw.html