Netskope 发现在过去的六个月中,部署在 DigitalOcean 上的恶意网页流量增长了 17 倍。研究人员发现攻击者模仿 Windows Defender 欺骗用户,使用户以为其计算机已经被攻陷且需要技术支持,诱骗受害者拨打虚假的“求助热线”。随后,攻击者远程访问受害者的计算机并且安装恶意软件,或者要求用户支付清除感染的服务费。

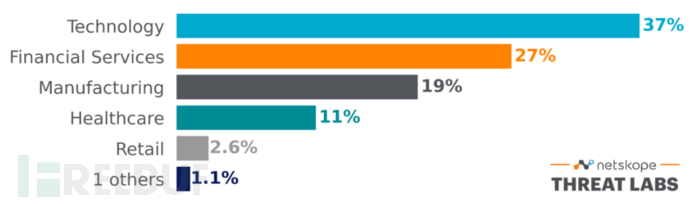

除了上述诈骗行为之外,部署在 DigitalOcean 上针对各种金融机构的钓鱼网站也在增加。攻击主要针对北美与欧洲,以科技行业、金融服务行业和制造业居多。

针对目标行业分布

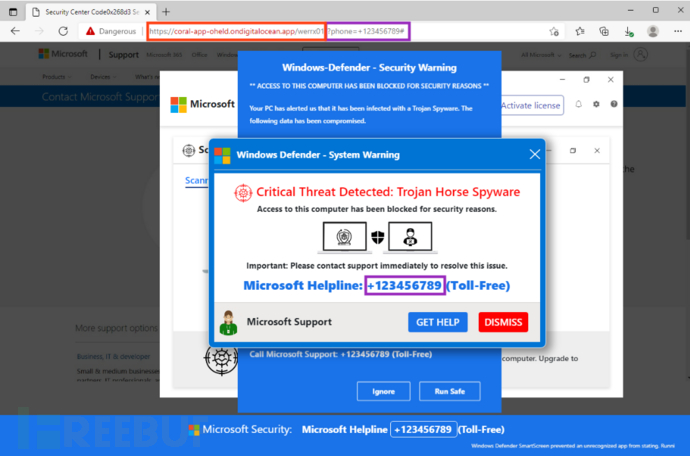

技术支持诈骗

攻击者模仿 Windows Defender 的告警,诱骗用户相信其计算机已经感染了恶意软件。强调受害者要拨打骗子的电话,随后远程访问受害者的计算机来安装恶意软件或者装模作样修复感染要求付费。研究人员认为,攻击者通常是用恶意广告将受害者重定向到这些诈骗页面的。

技术支持诈骗页面

一旦受害者打开网页,浏览器的窗口就会自动最大化并播放以下消息的音频:

- 重要安全警告!

- 您的计算机已经被锁定!

- 您的 IP 地址在您不知情或未许可的情况下被用于访问带有恶意软件的网站。

- 想要解锁计算机,请立即致电技术支持人员。

- 不要关闭或者重新启动计算机,这样做可能会导致数据丢失或者凭据盗用。

- 锁定计算机就是为了阻止非法行为,请立即致电技术支持人员!

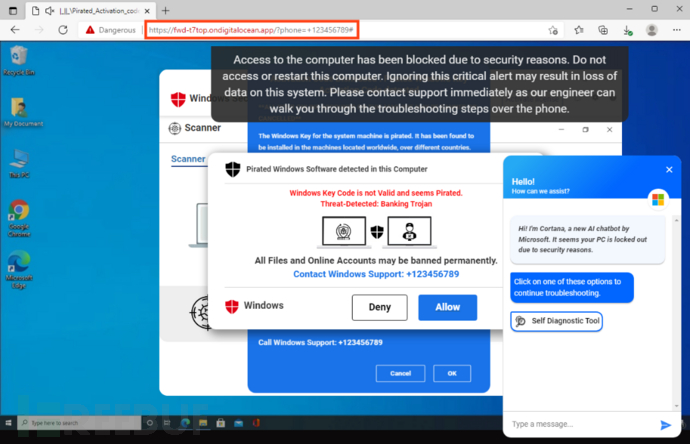

攻击者会通过各种恐吓、诱导的手段来逼迫受害者拨打诈骗电话,例如显示虚假 Windows 桌面与聊天工具,其中提示用户计算机存在问题,要求用户致电技术支持人员。

另一个诈骗页面

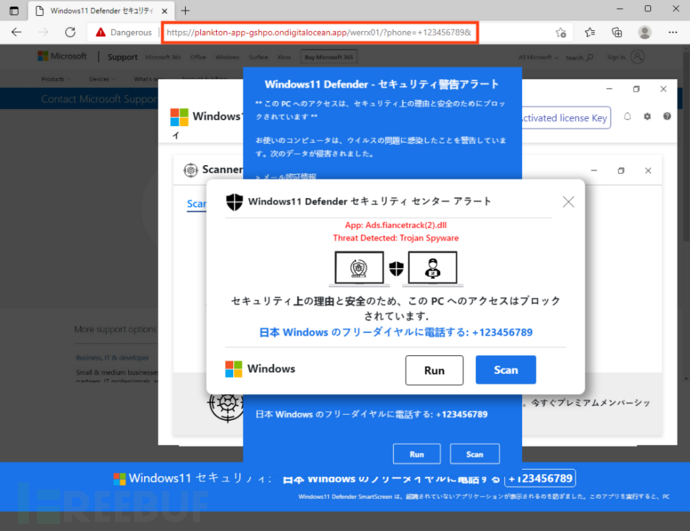

攻击者还针对不同国家部署了不同语言的诈骗页面,这是一个多语言的攻击行动。

日语诈骗页面

为什么是 DigitalOcean?

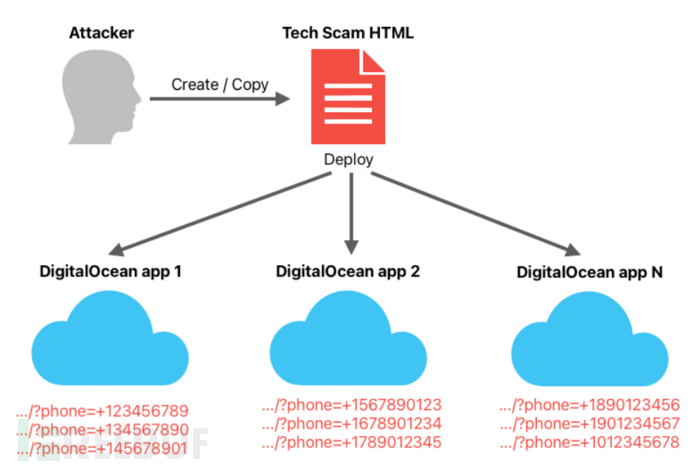

DigitalOcean 允许用户免费部署最多三个静态网站。但由于诈骗页面上的电话号码需要动态更新,攻击者通过 URL 中的 phone 参数来实现更改。攻击者就可以通过相同的 DigitalOcean 实例来使用不同的电话号码,而无需更改 HTML 或者脚本文件。

诈骗页面的逻辑架构

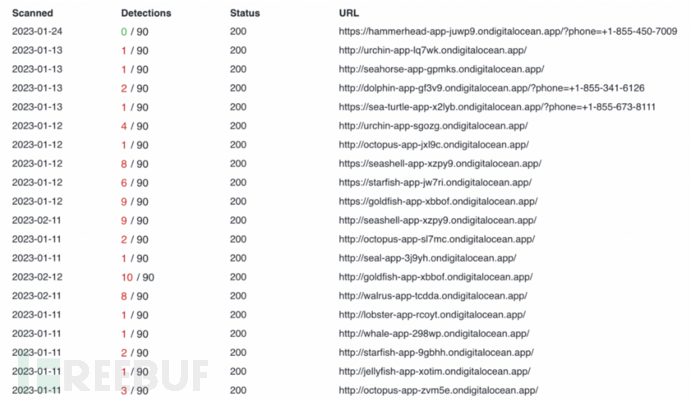

通过 VirusTotal 的数据,研究人员发现其中一个页面与 DigitalOcean 上 87 个不同域名的 URL 存在关联。

各种关联的 URL

钓鱼网站

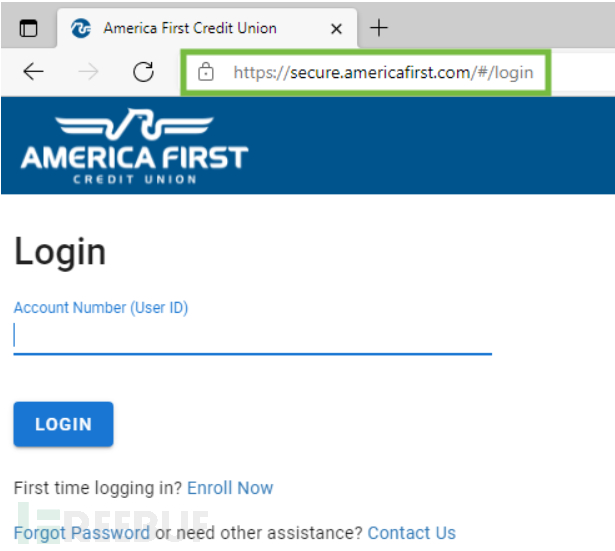

美国第一信用合作社

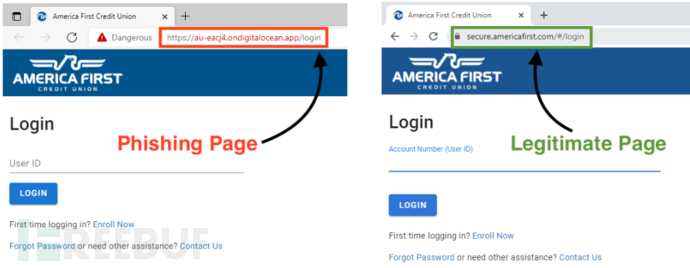

攻击者创建了与美国第一信用合作社(America First Credit Union)非常相似的钓鱼网站,几乎只是在 URL 上存在差异:

钓鱼网站与原始网站

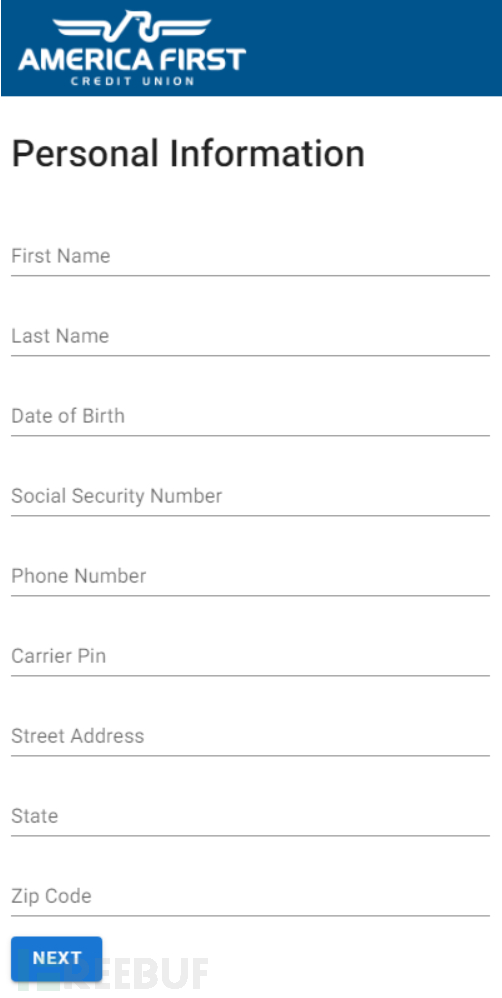

一旦受害者提交了登录信息,受害者就会要求提供更多的个人信息,例如出生日期、社会安全号码、住址等。

要求提供更多信息的钓鱼网站

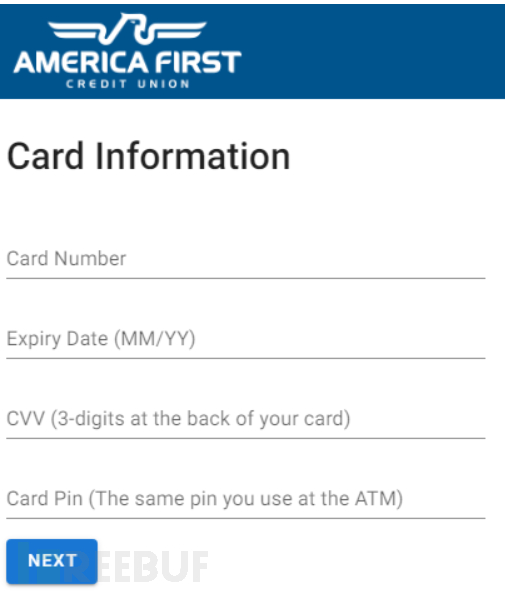

用户输入数据后,钓鱼网站会要求提供借记卡卡号、到期日期、CVV 码与借记卡密码。

要求提供借记卡信息的钓鱼网站

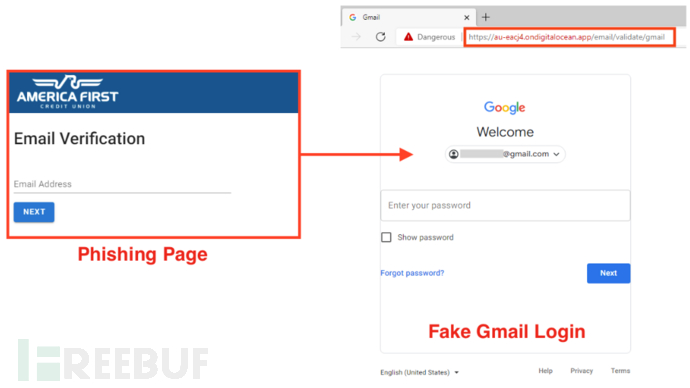

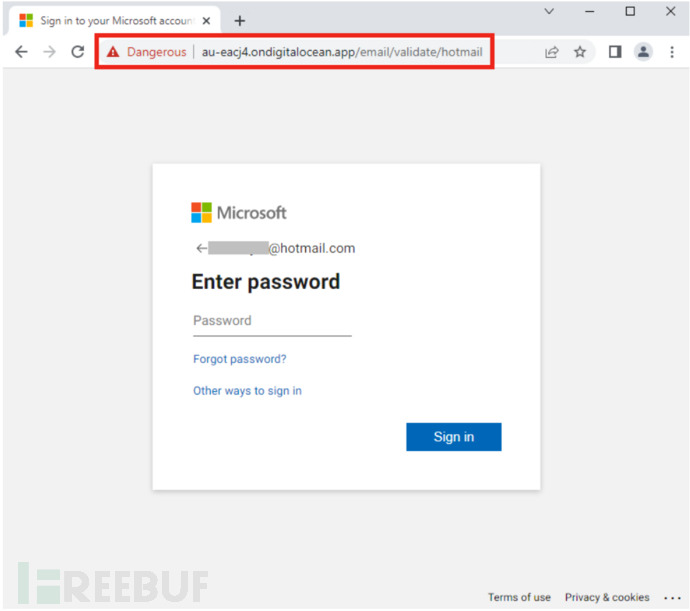

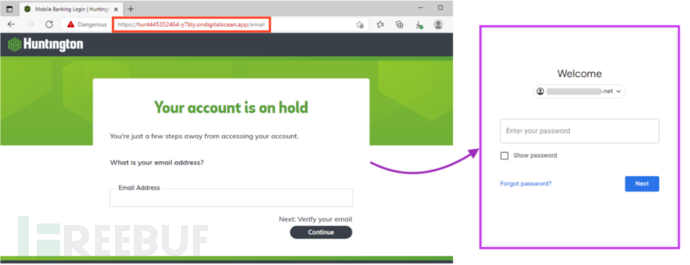

钓鱼网站模拟第三方登录,还要窃取受害者的电子邮件地址与密码。借此途径,攻击者还具备了应对双因子认证的能力。根据受害者使用的邮箱不同,会使用不同的登录页面。

模拟谷歌登录

模拟微软登录

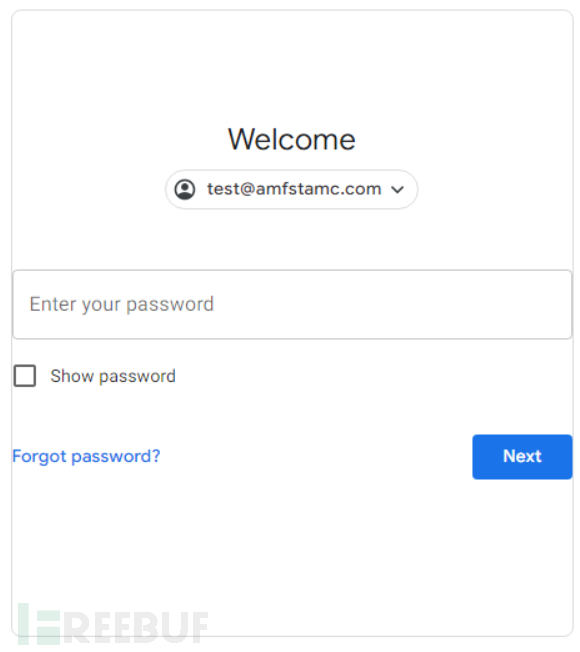

如果是攻击者预期外的邮箱服务,钓鱼页面使用与 Gmail 相同的布局,但不使用 Google 的徽标。

模拟未知电子邮件登录

最后,攻击者将受害者重定向到合法网站去。

原始网站

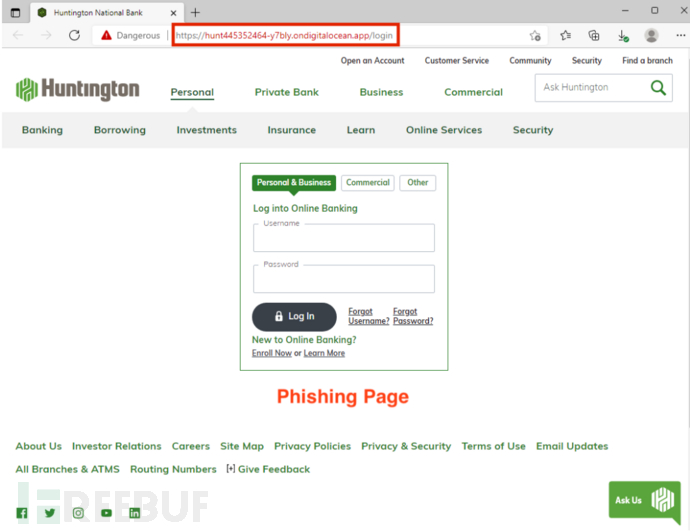

亨廷顿国家银行

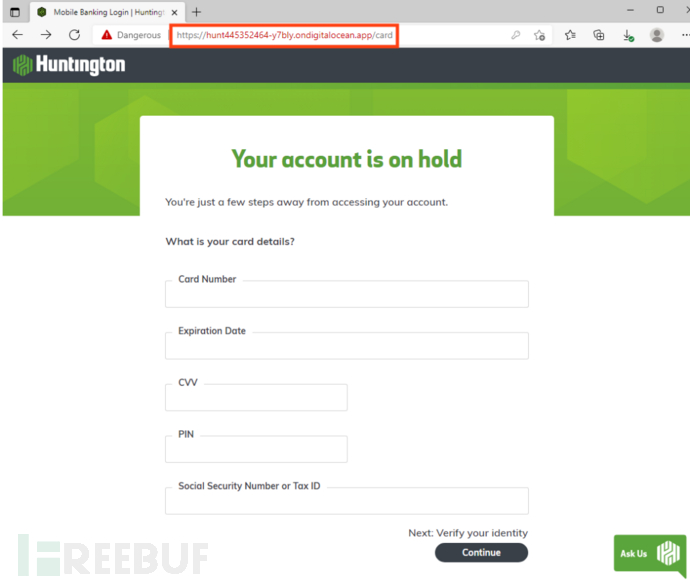

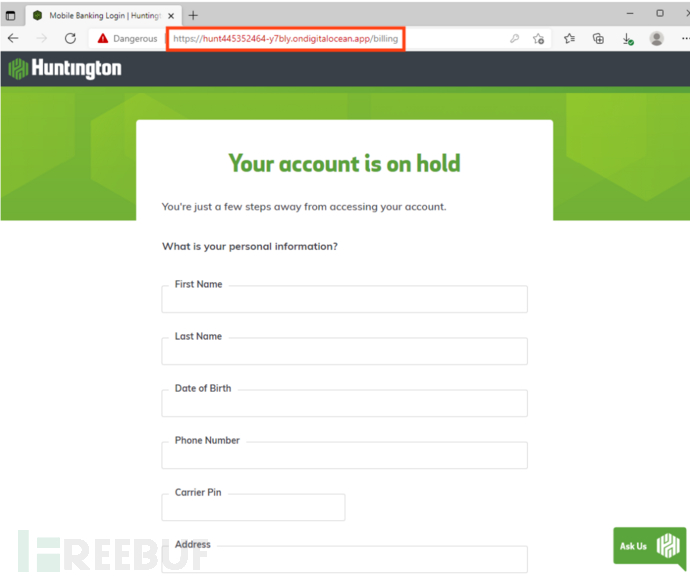

与前述的情况基本类似,钓鱼网站如下所示:

模仿亨廷顿国家银行的钓鱼网站

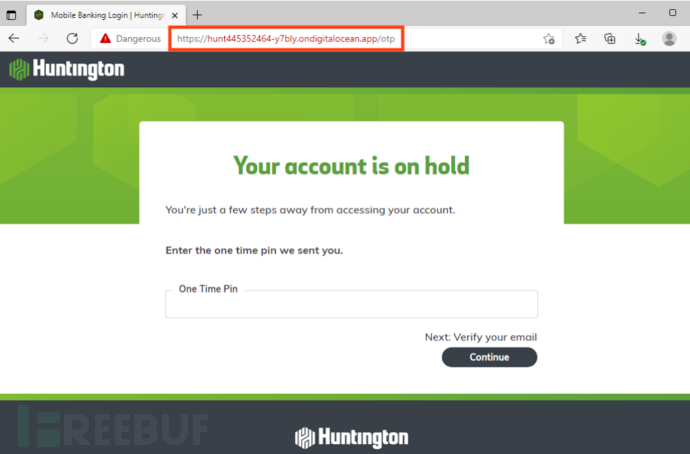

窃取用户名与密码后,要求受害者发送一次性密码来绕过双因子认证。

要求发送一次性密码的钓鱼网站

要求提供邮箱登录信息的钓鱼网站

要求提供借记卡信息的钓鱼网站

要求提供个人信息的钓鱼网站

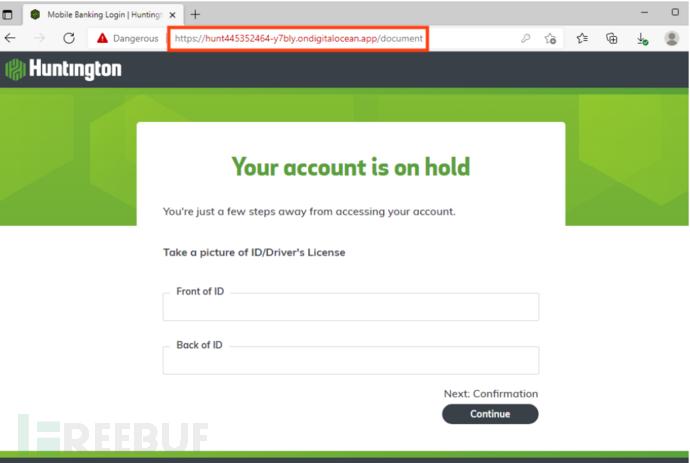

要求提供身份证或驾照信息的钓鱼网站

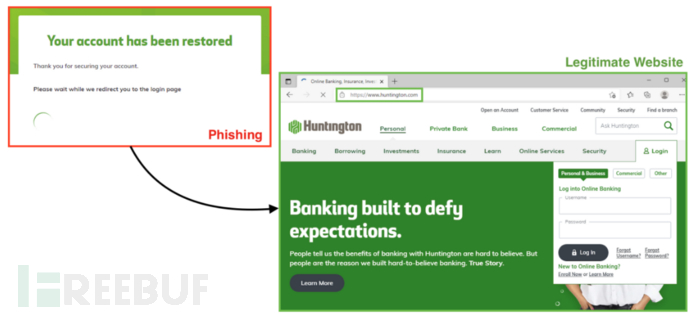

在完成各种信息的窃取后,将用户重定向到合法的原始网站。

原始网站

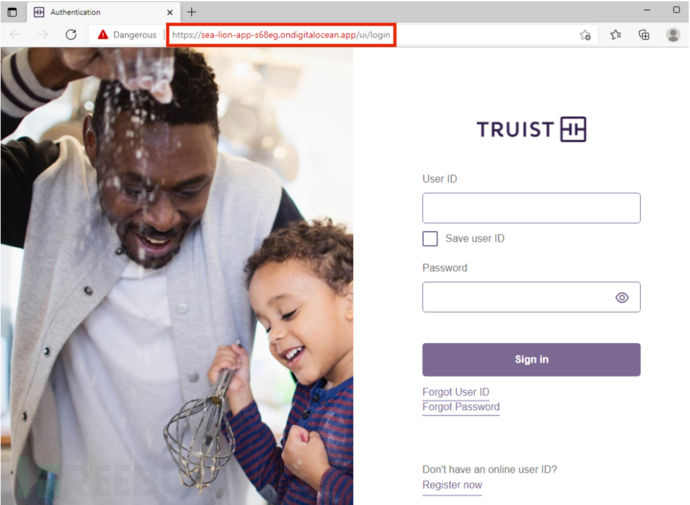

Truist Financial 银行

钓鱼网站

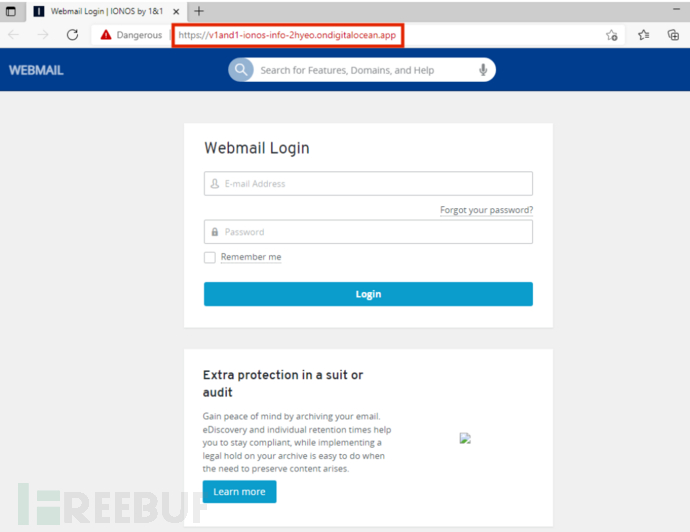

IONOS 邮箱

IONOS 网络邮箱服务是攻击者唯一不针对金融机构发起的攻击,只是获取电子邮件凭据。

钓鱼网站

结论

诈骗与网络钓鱼一直经久不衰,攻击者会不断找寻各种新的方法来攻击受害者。尽管 DigitalOcean 接到安全人员的报告后迅速处理了这些网站,但攻击者仍然在不断创建新的网站进行攻击。