有数据显示,大多数企业在面对API攻击时都没做好准备:

- API攻击在过去681个月中增加了12%

- 95%的受访者在过去一年内均有经历过API安全事件

- 34%的受访者表示缺乏API安全策略

- 62%的受访者承认,由于API安全问题,推迟了新应用程序的上线

根据Google Cloud最近关于API安全的报告显示,API安全威胁主要来自:

- API配置错误(40%)

- 过时的API、数据和组件(35%)

- 垃圾邮件、滥用、机器人(34%)

一、网络安全:API是新端点

当攻击和违规行为变得越来越复杂,企业通过现有的安全和API管理工具,例如,Web应用程序防火墙(WAF)和 API网关,来防范安全事件还是不够的。

尤其是基于身份验证和授权后,攻击和违规行为在API数据有效负载中也就更加深刻。因此,当企业在关注身份验证和授权安全的同时,也需查看应用程序和API数据有效负载层,方法之一就是将API安全性视为传统端点安全的类比。

二、纵深防御(DiD)

纵深防御(DiD,Defense in Depth)是指在信息系统上实施多层安全控制/防护措施,可分为

- 边界防御(反恶意软件签名)

- 入侵检测/防御(IDS/IPS/EDR)

1、边界防御

作为防护的第一线,边界防御在端点安全方面,使用签名和IP拒绝列表来防御已知攻击方法。

在API安全方面,WAF给出了很好的功能标准:

- IP允许和拒绝列表

- WAF规则引擎

- 速率限制

- 故障注入/模糊

2、入侵检测

安全可见是预防攻击的关键要素,当攻击者突破边界后,企业需要识别哪些文件/进程/流量可能与恶意攻击有关。

在端点软件中,可以基于主机的IDS/IPS来检查通过前门的所有请求,也可使用APT检测和机器学习等检测方法,直观评估针对性攻击。

实现行为分析的典型方法有:

- 蜜罐

- 端点检测和响应(EDR)

- 威胁情报(文件和进程)

现今,API安全解决方案还可提供上述组合技术。例如,蜜罐中收集的项目可以发送到威胁情报源中,以供WAF或Web应用程序和API保护 (WAAP)使用。

二、当API安全遇上零信任

由于API调用大多是临时、跨云运行、以多语言方式编写、使用不同协议的,因此其创建了一个复杂的环境。一旦API配置错误,或面对未清除的边界,企业需要的就不仅仅是纵深防御(DiD)。

零信任从本质上为攻击者设置障碍,使其无法在环境中横向移动。基于“持续验证,永不信任”的防护理念,零信任对所有终端、服务器、API、微服务、数据存储和内部服务进行严格统一的验证步骤,同时对来自内部或外部的访问请求,手机或PC,API调用或HTTP请求,普通员工或CEO,均采用“不信任”。

三、理想的零信任API安全

如果要在API中采用复杂的异构环境,零信任API安全解决方案必须能够部署为多种格式,支持不同的设置,如:

- Docker容器

- 独立的反向代理

- Web/应用程序服务器代理

- 嵌入Kubernetes入口控制器

在云和现有应用程序架构的支持下,自动化和可扩展性将得到照顾。

1、不更改现有架构

为了保持协调,“代理”(或微实施点)必须能够部署在现有应用程序之上,而无需更改架构,同时确保最小延迟和最大控制。

2、本地处理

要真正采用零信任,安全处理应在本地完成,因为:

- 敏感数据不会离开受保护的环境

- 无需与第三方共享证书和私钥

- 不依赖第三方正常运行时间来处理流量

3、业务流程

在理想情况下,需要可以注入到应用程序环境中的解决方案,同时业务流程可以管理并进行以下操作:

- 代理注册/注销

- 政策更新

- 配置更新

- 软件更新

- 日志记录

- 数据同步

总之,零信任API安全应采用各种形式融入现今的应用环境,且最好的解决方案应该能够提供业务流程和所有安全功能。

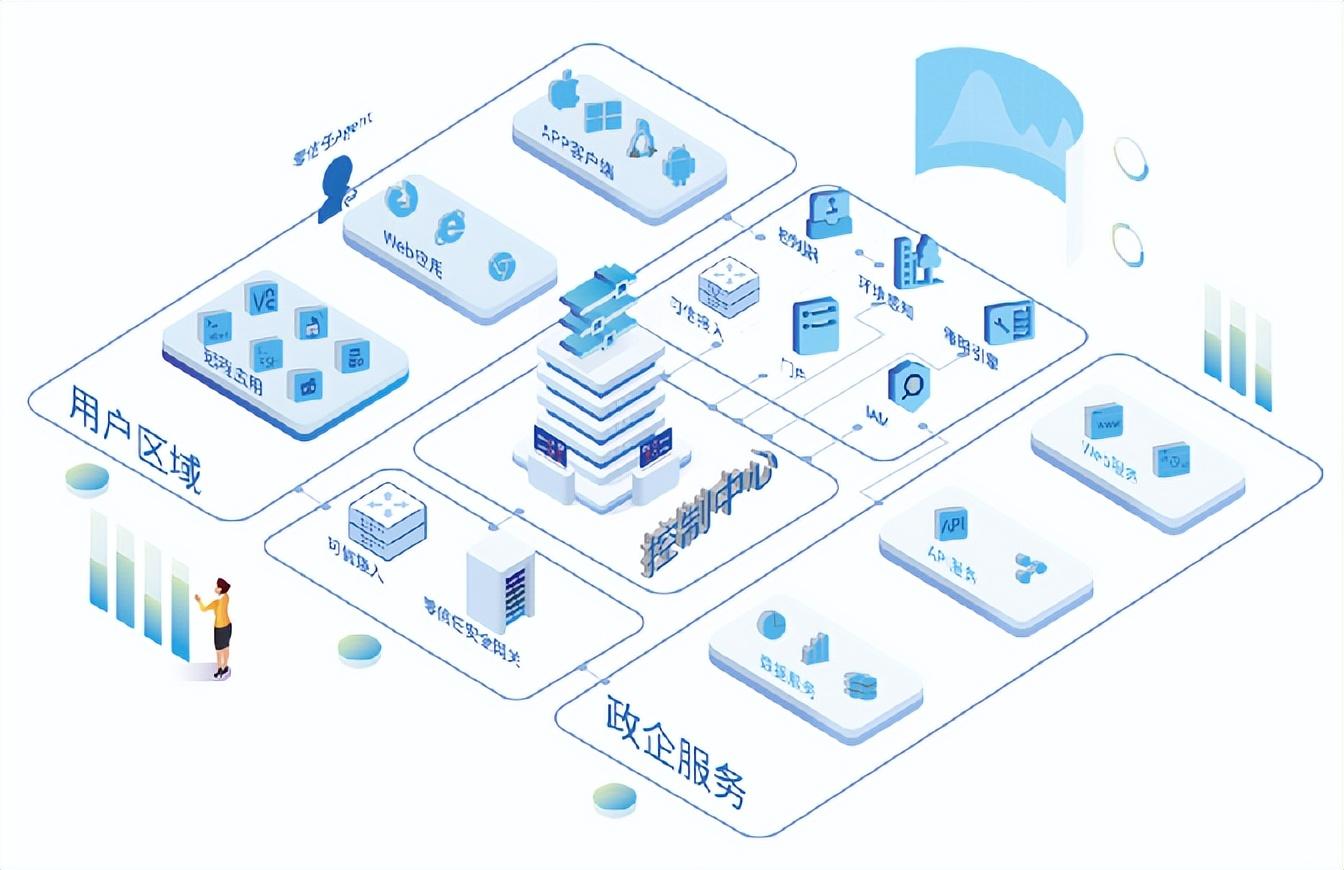

四、零信任安全防护系统的建设

零信任安全防护系统,是一款基于 “永不信任、持续验证”安全理念,采用S I M技术的架构体系,整合软件定义边界技术(SDP)、身份认证及访问管理控制技术(IAM)和微隔离技术(MSG)等技术的安全防护系统,确保政企业务访问过程身份安全、设备安全、链路安全和应用安全,为政企应用提供统一、安全、高效的访问入口,打造了"安全+可信+合规"三位一体政企网络的纵深安全防御体系。

五、结语

API是当下应用程序的中枢神经系统,它可以将关键信息和数据在应用程序内部,或应用程序之间进行移动。因此,API安全应该被优先考虑。

采用零信任框架将保护重点从单一措施转移到不同核心(用户、设备、网络、应用程序和数据),可以帮助企业持续监控并确保API访问的每一部分都处于最低权限。