Security Affairs 网站披露,Trend Micro 安全研究人员证实攻击者可能滥用开发环境 GitHub Codespaces中某项合法功能,将恶意软件发送给受害系统。

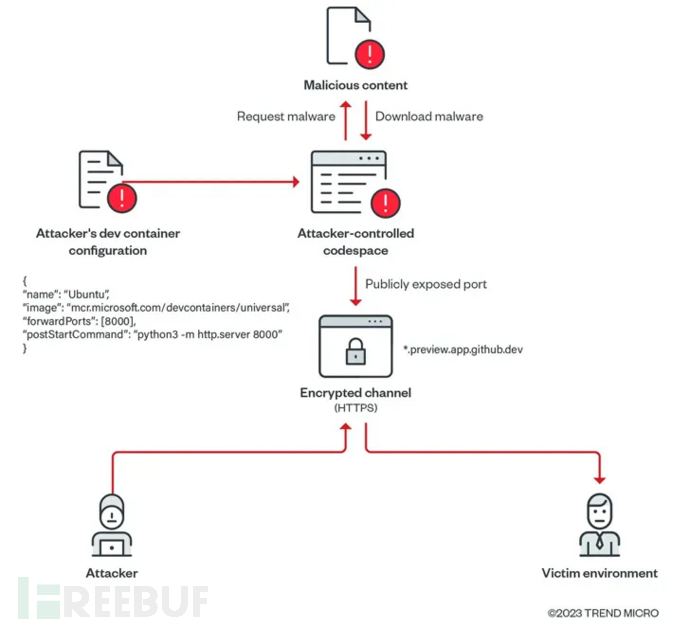

安全研究人员发现,用户可通过将配置文件提交到至存储库,定制 GitHub 代码空间项目,此举会为项目所有用户创建可重复的代码空间配置,每个代码空间都可在 GitHub 托管的虚拟机上运行。此外,代码空间支持端口转发功能,允许用户从本地浏览器访问和调试运行在特定端口上的网络应用。

Trend Micro 安全研究人员指出,开发人员可在组织内部或者直接公开分享转发端口,任何知道 URL 和端口号的人都可以访问公共端口,这就意味着攻击者可滥用此功能来托管恶意内容,并在其攻击中共享指向这些资源的链接。

在帖子中,Trend Micro 表示为了验证其对威胁建模滥用情况的假设,在 8080 端口上运行一个基于Python 的 HTTP 服务器,转发并公开暴露了该端口。整个过程中,很容易就发现了 URL 和没有 cookies 的认证。

GitHub 代码空间通常使用 HTTP 转发端口,如果需要,开发人员也可以将任何端口更改为 HTTPS。一旦开发人员将公开可见的端口更新为 HTTPS,端口的可见性将自动变为私有,快速查看 VirusTotal 等威胁情报平台将显示该域没有恶意历史记录,如果通过该域分发,阻止下载恶意文件的可能性会大大降低。

攻击者可通过创建一个简单脚本,以自动创建具有公开端口的代码空间,并使用其托管恶意内容。安全专家解释称这一过程包括创建一个 Web 服务器,其中包含一个为恶意文件提供服务的开放目录,并在下载100 秒后删除。

Trend Micro 强调,,攻击者可使用这样的脚本,轻松滥用 GitHub 代码空间,通过在其代码空间环境中公开端口来快速提供恶意内容。

此外,由于每个代码空间都有唯一的标识符,因此关联的子域也是唯一的。这为攻击者提供了足够的空间来创建不同的打开目录实例。好消息是,研究人员设计的攻击技术尚未在野外攻击中得到应用。

文章来源:

https://securityaffairs.com/140932/hacking/github-codespaces-attack-technique.html?