本地安全机构(LSA)保护是 Windows 系统中验证用户身份的重要一环。LSA 管理着微软账号和 Azure 相关的密码和令牌等必要的系统凭证。

什么是本地安全机构(LSA)?

本地安全机构是 Windows 操作系统中安全子系统的核心组件。本地安全机构 (LSA) 负责管理系统的交互式登录。

当用户尝试在登录对话框(也就是开机进入的登录界面)中输入用户名和密码本地登录到系统之后,系统会自动调用 LSA,将我们输入的凭据传递给安全帐户管理器(SAM)。在 SAM 中存储了相关的管理存储的帐户信息。

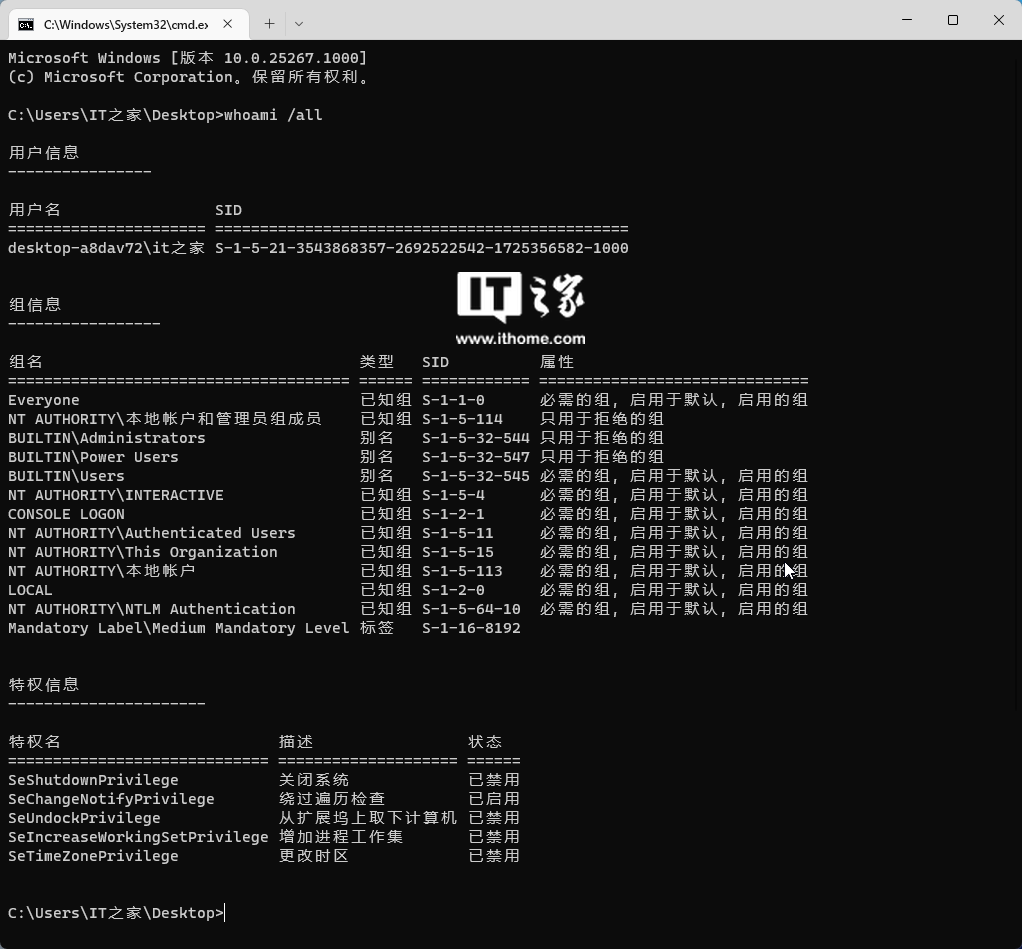

如果通过的话,LSA 授予用户一个访问令牌(Access Token),其中包含用户的个人和组 SID 及其权限。用户执行的每一个进程都有一个访问令牌的副本。令牌标识了用户身份、用户所属组、用户特权。令牌还标识当前登录会话的登录 SID 安全标识符。

启用 LSA 保护时引入的限制

如果启用了其它 LSA 保护,则无法调试自定义 LSA 插件。当调试器是受保护的进程时,无法将调试器附加到 LSASS。一般情况下,不支持调试正在运行的受保护进程。

自动启用

对于运行 Windows 11、22H2 的客户端设备,如果满足以下条件,则默认会启用其它 LSA 保护:

- 设备是 Windows 11、22H2 (未从以前的版本) 升级的新安装。

- 设备已加入企业 (已加入 Active Directory 域、加入 Azure AD 域或加入混合 Azure AD 域) 。

- 设备能够 (HVCI) 受虚拟机监控程序保护的代码完整性

在 Windows 11 上自动启用额外的 LSA 保护,22H2 不会为该功能设置 UEFI 变量。如果要设置 UEFI 变量,可以使用注册表配置或策略。

IT之家的网友们,如果想保护您的凭据免受攻击者的攻击,您必须启用本地安全机构保护。在本文中,我们将通过三种不同的方式在您的计算机上启用本地安全机构保护:

- 通过 Windows 安全中心方式

- 通过注册表方式

- 使用本地组策略方式

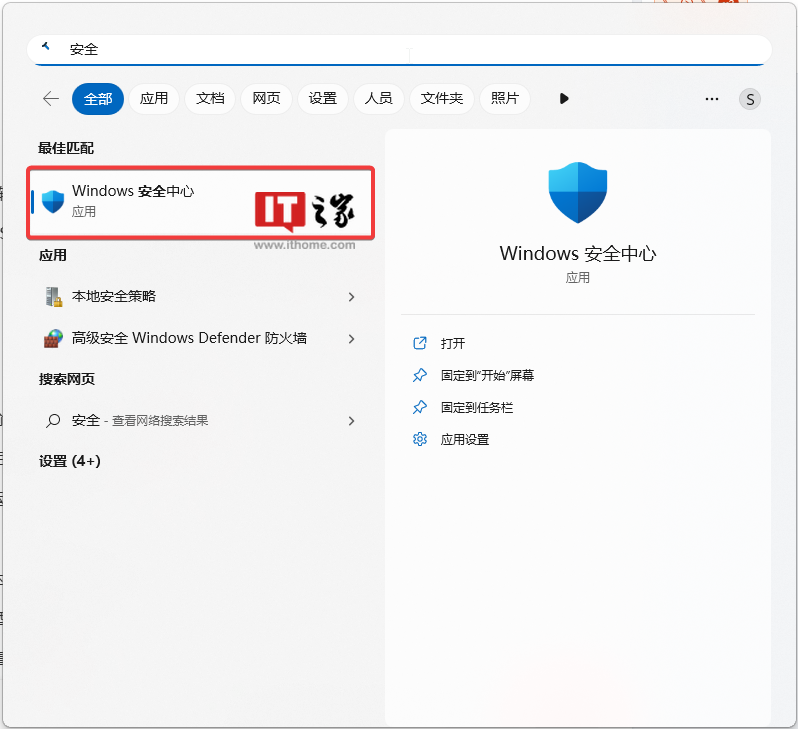

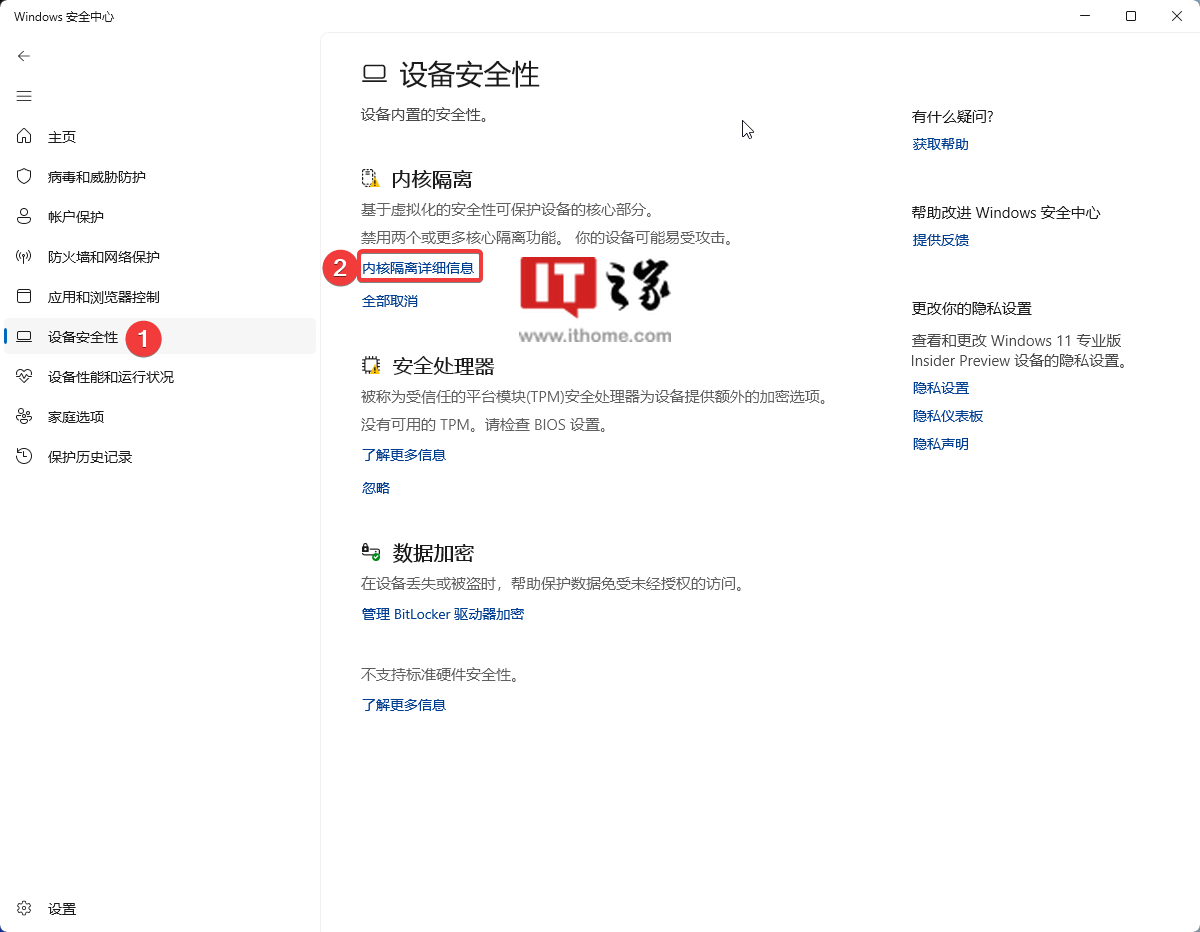

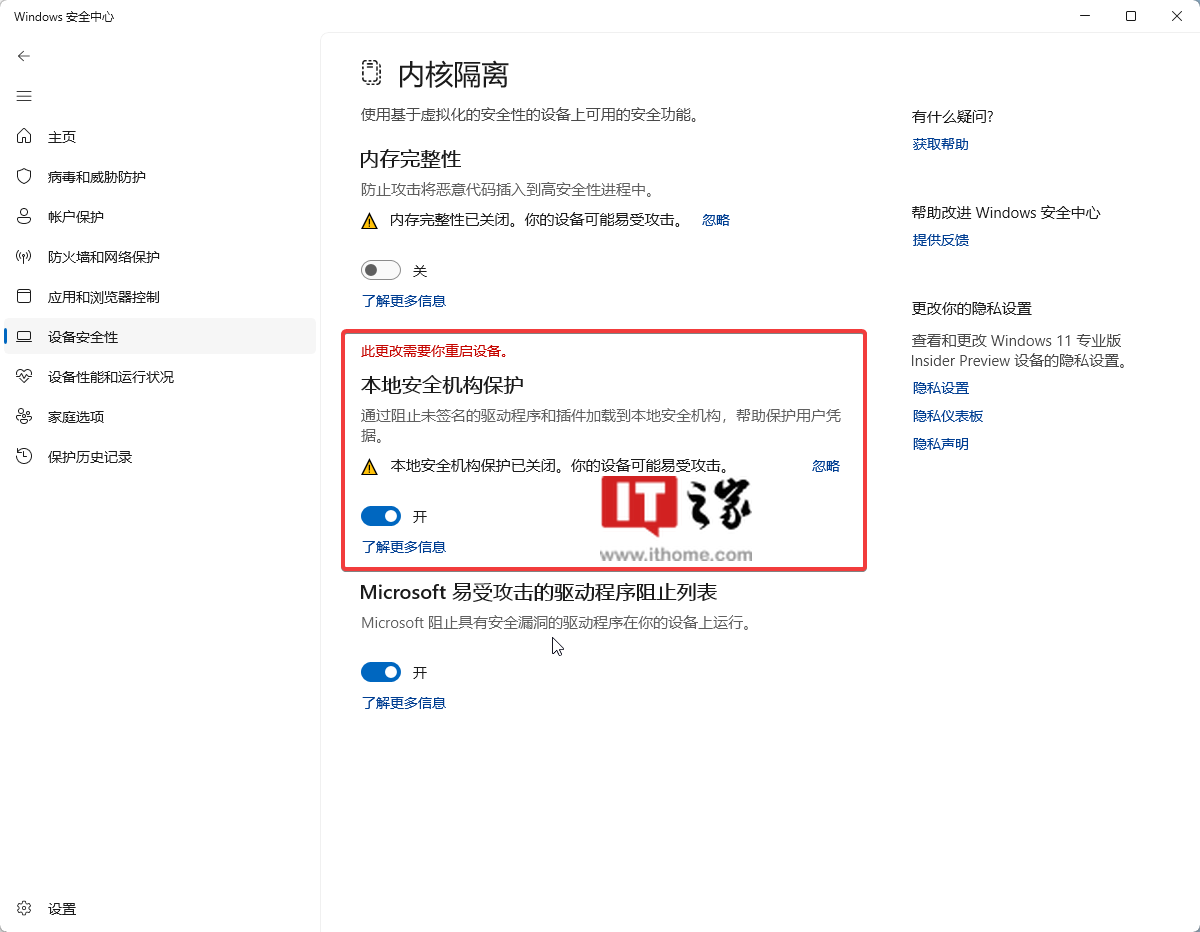

通过 Windows 安全中心方式启用

1. 按下 Win 键打开开始菜单

2. 在搜索框中搜索“Windows 安全中心”(不需要完整输入),然后点击“Windows 安全中心”

3. 点击左侧导航面板中的“设备安全性”,点击“内核隔离”选项下的“内核隔离详细信息”

4. 在跳出的页面中勾选打开“本地安全机构保护”

5. 在用户账户控制弹窗中选择“是”

6. 重启电脑观察是否生效

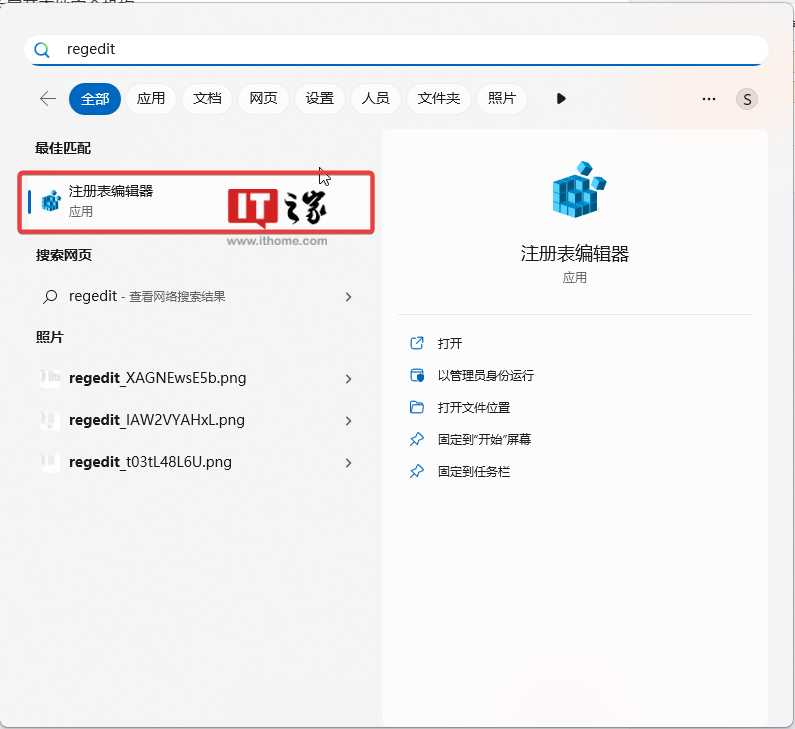

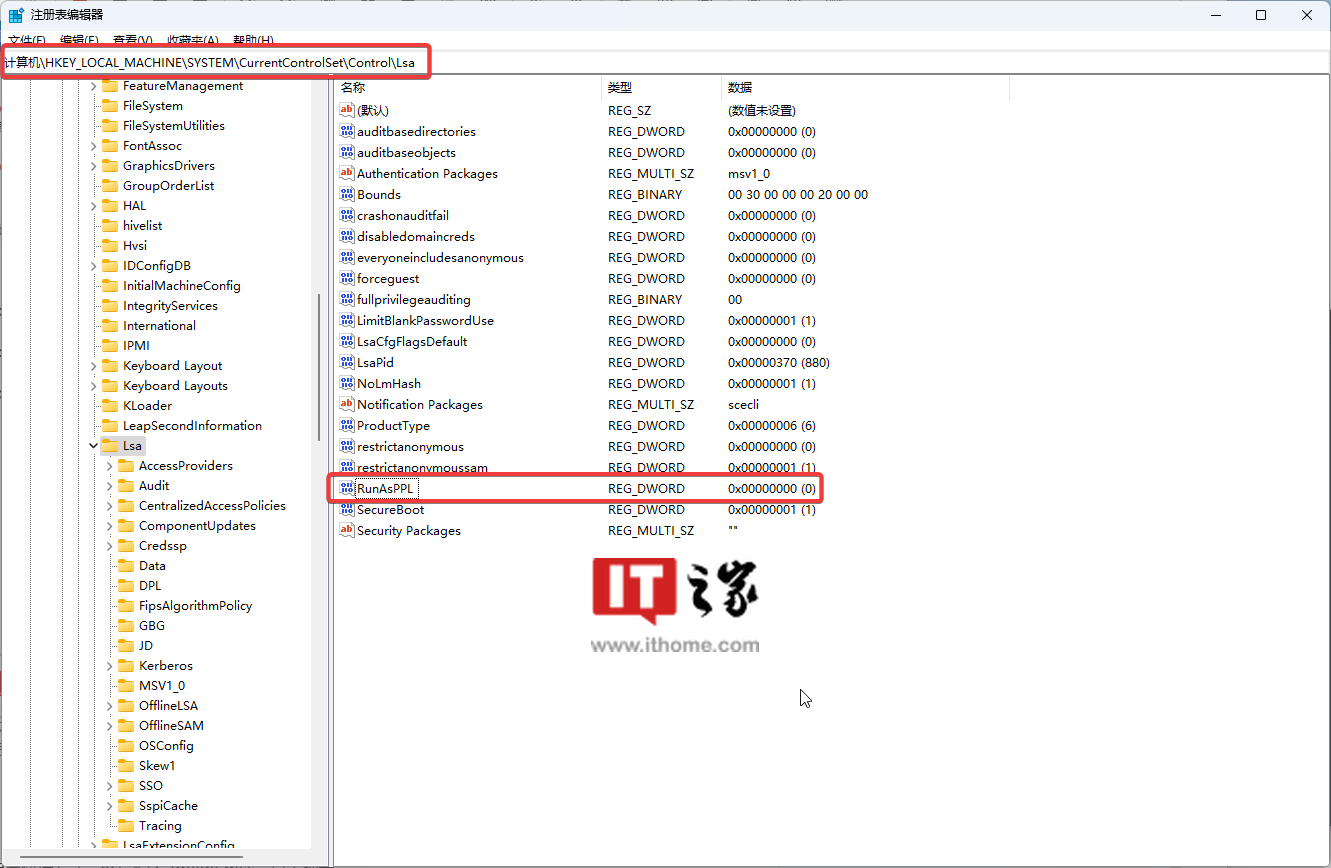

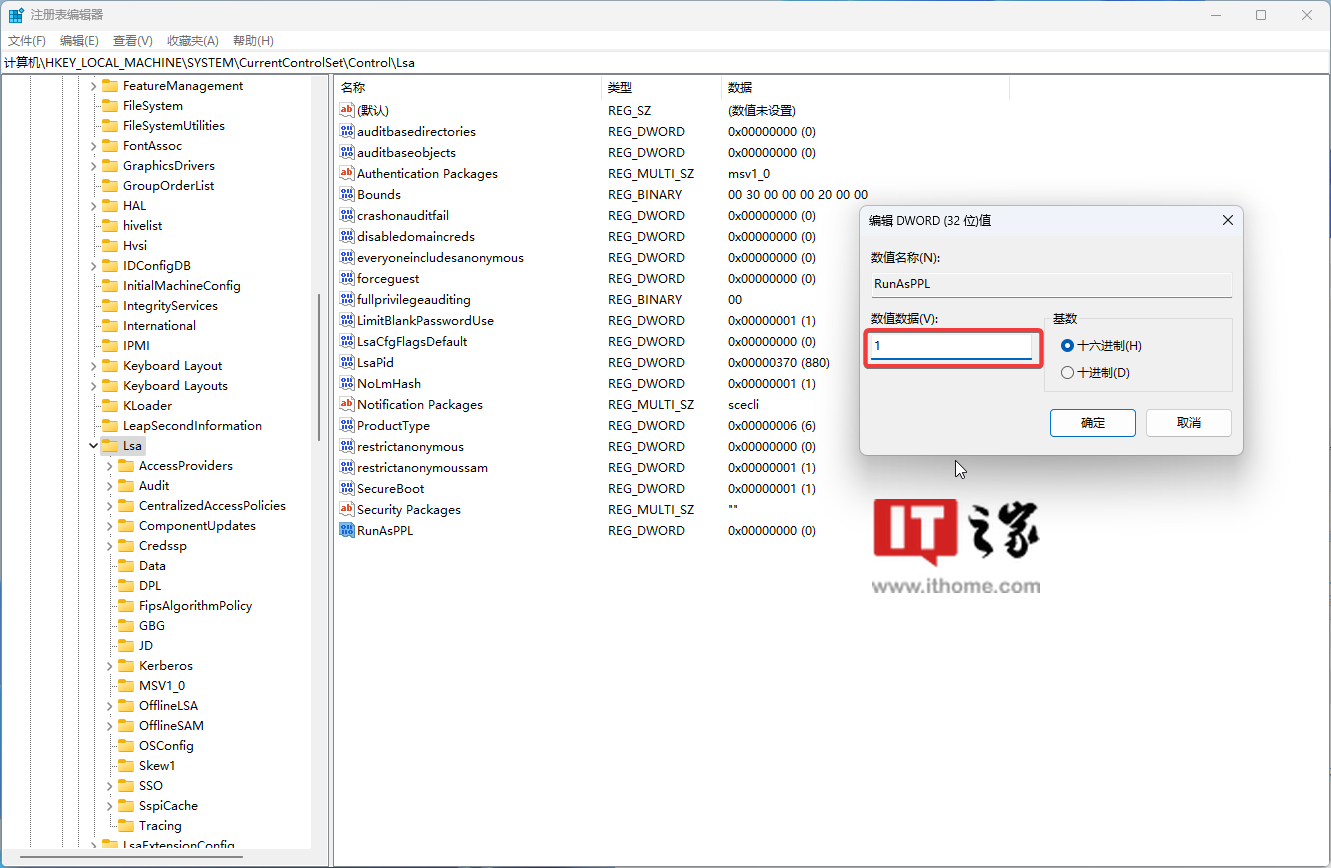

通过注册表方式启用

1. 按下 Win 键打开开始菜单

2. 在搜索框中搜索“regedit”(不需要完整输入),然后点击“注册表编辑器”

4. 然后双击 RunAsPPL 这个值,将其修改为“1”。如果注册表中没有的话,那么右键“新建”-》“DWORD(32 位)值”,将其重命名为 RunAsPPL 即可

5. 重启电脑

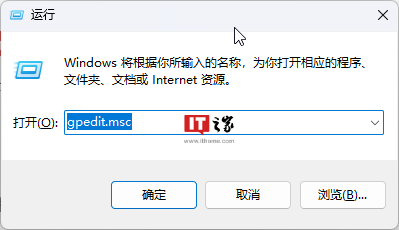

通过组策略方式:

1. 使用 Win 键 + R 键组合快捷方式,然后输入 gpedit.msc,点击确定。

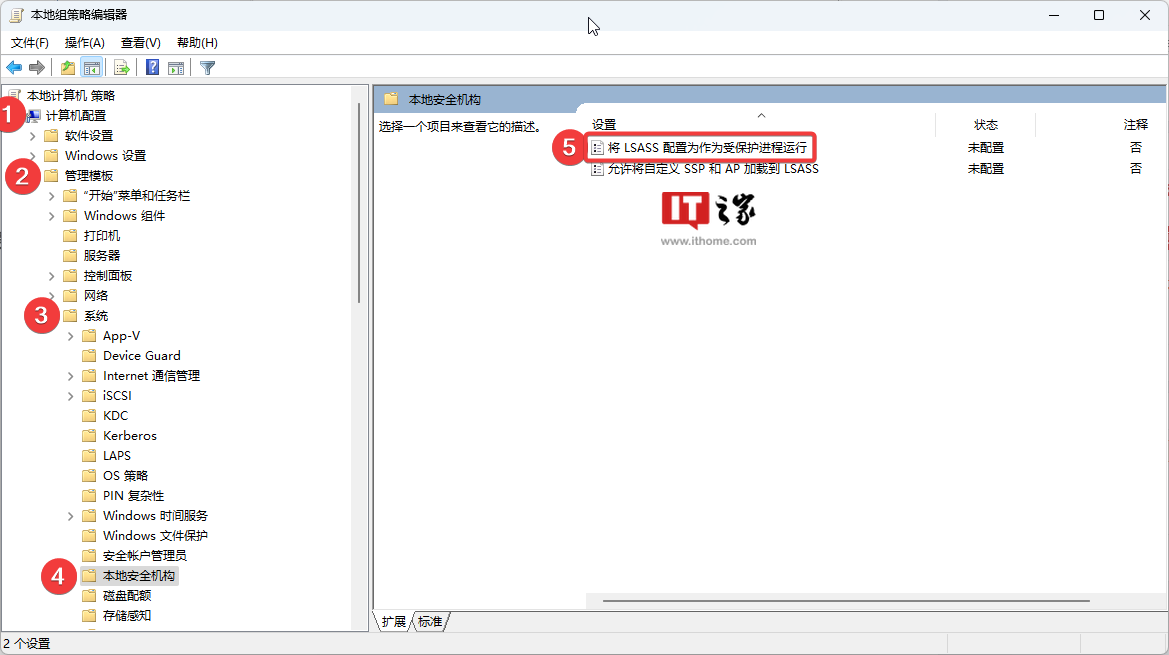

2. 展开 计算机配置-》管理模板-》系统,然后展开本地安全机构。

3. 打开 “将 LSASS 配置为作为受保护进程运行”选项

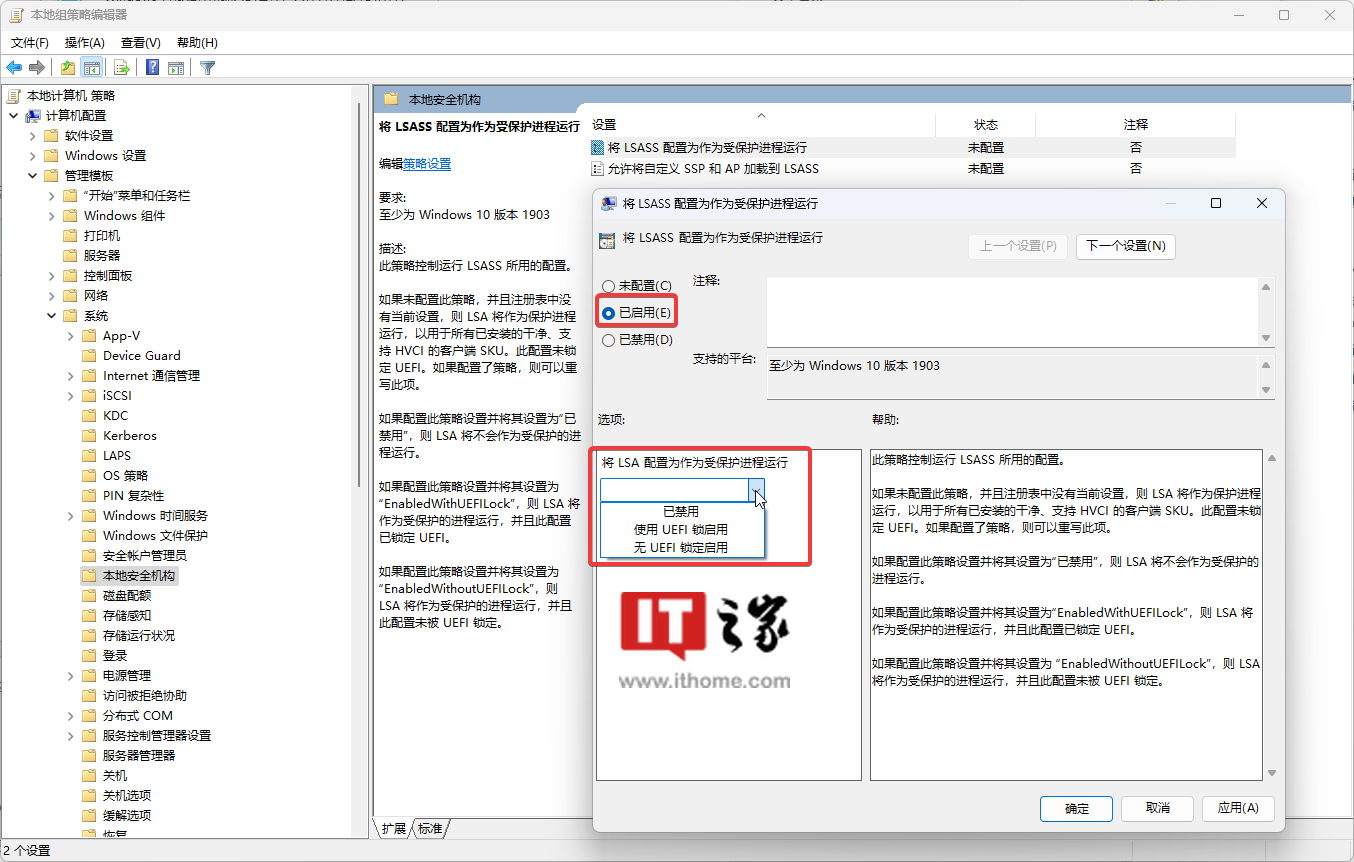

4.将策略设置为“已启用”。

5.在 “选项”下,将“配置 LSA”设置为作为受保护的进程运行,以便:

“已启用 UEFI 锁定”,以便使用 UEFI 变量配置该功能。

“已启用无 UEFI 锁定”以配置没有 UEFI 变量的功能。

6. 重新启动计算机。