1、摘要

如今,几乎所有机构都在使用与网络相关的设施,例如学校、银行、办公室等。社交媒体已经变得越来越流行,以至于几乎每个人都是一个“网民”。网络上的数据传输变得越来越直接和快捷。目前已经实施了几种方法来将安全功能纳入网络相关问题。但是,网络攻击是频繁且持续的,因此提出了入侵检测系统来保护计算机系统和网络。入侵检测系统有助于区分可能侵犯资源机密性、完整性或可用性的未经授权的活动或入侵。网络安全是计算机网络管理中最基本的问题。此外,入侵被认为是对安全最明显的危险。随着网络的发展,入侵检测已成为网络安全的关键领域。本文的主要目的是对各种网络环境中使用的入侵检测方法和系统进行系统的回顾。

2、引言

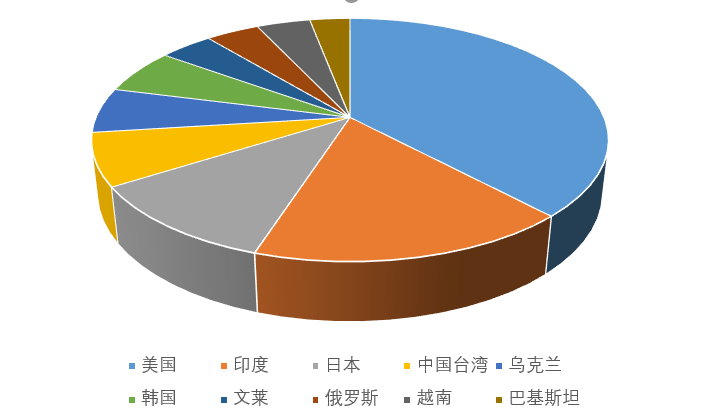

互联网的相关方面是一个热门的研究领域,比如云计算、大数据、人工智能等等。随着互联网上提供的服务越来越多,威胁和恶意软件也在增加。Global digital收集并综合了来自各种来源的数据,并发布了一份报告,该报告显示2019年的互联网用户大量增加。增加了3.66亿个互联网用户, 2019年1月新增用户43.9亿。与2018年1月相比,增长了9%。在另一份关于恶意软件的报告中,互联网安全中心揭示了令人震惊的数据,表明恶意软件活动2019年总体增加了61%。图1显示了有关2015年到2017年中排名前10的国家/地区的针对性攻击的信息。在过去的十年中,在攻击和异常检测领域已经取得了很大的进步。使用旨在利用系统弱点的恶意代码集对系统进行的任何不必要的访问都称为入侵。入侵检测系统是检测特定计算机或网络上的恶意活动的软件或硬件。IDS会检测到该漏洞并向系统管理员发出警报。

图1:在2015年到2017年中有针对性网络的攻击排名前10的国家/地区

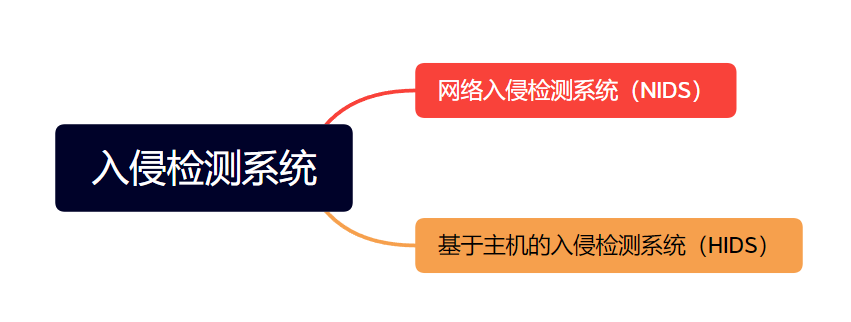

入侵检测系统就像网络中的防盗警报一样,其作用是对系统中的任何恶意事件发出警报。在感染连接到任何网络的系统之前,这是可以捕获入侵的最后手段。因此,入侵检测系统可以部署在网络外围或部署在主机级别。入侵检测系统 (IDS) 是网络安全中最重要的深入扎根设备,因为它们可以部署在主机级别。根据它们的部署,对它们进行分类,即网络入侵检测系统 (NIDS) 和基于主机的入侵检测系统 (HIDS),如图2所示。

图2:IDS按照部署分类

3、入侵检测系统的类型

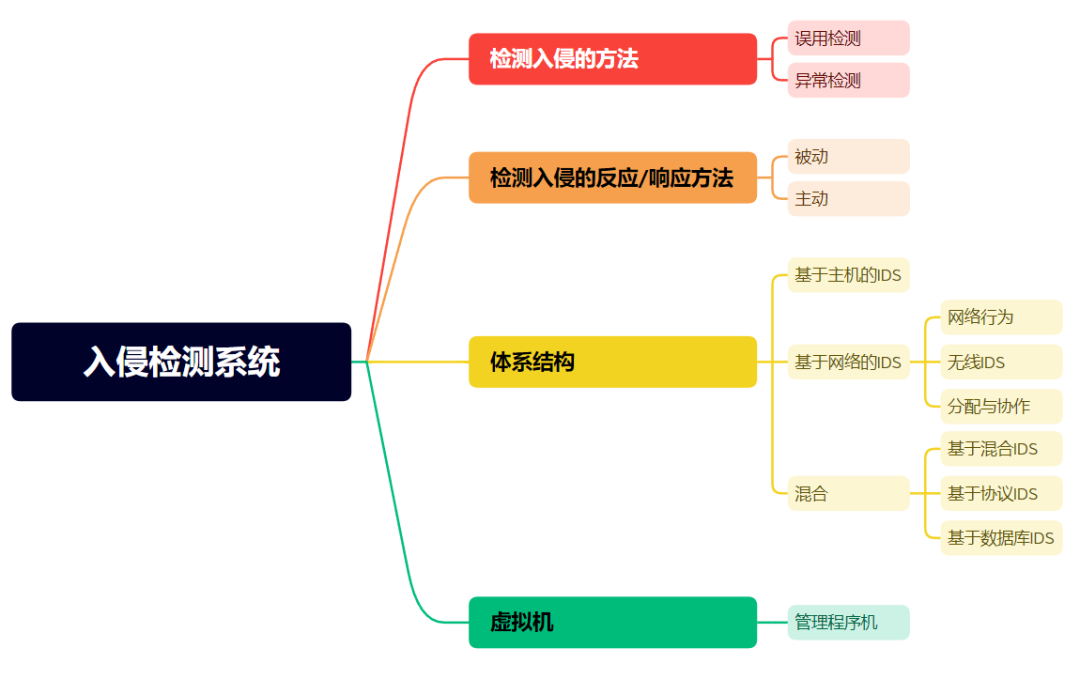

IDS可以基于检测入侵的方法、检测入侵的反应/响应方法、体系结构或虚拟机来分类,如图3所示。

图3:IDS不同的分类方法

3.1基于检测入侵的方法的分类结果

根据用于检测入侵的方法,入侵检测系统可以大致分为两类: 误用检测和异常检测。

3.1.1误用检测

误用检测使用已知攻击的即用模板,也称为签名。无状态误用检测系统仅使用现有签名,而有状态误用检测系统也使用以前的签名。该方法已被广泛使用,因为高精确度发现已知入侵低误报率,但批评无法检测新的攻击,解决这个问题的解决方案之一是定期更新数据库,但这是不可行的和昂贵的。

因此,异常检测技术应运而生。异常检测处理分析用户行为 (https://www.elprocus.com/ basic-intrusion-detection-system/)。在这种方法中,定义了单个用户的常规活动模型,并且该模型中的任何不一致性都称为异常。异常检测方法进一步分为两部分: 静态异常检测和动态异常检测。静态异常检测基于这样的原理,即像操作系统软件一样只对系统的固定部分进行检查,而动态异常检测则从网络使用历史中提取模式 (有时称为配置文件)。它设置边缘以将普通使用与资源的异常使用隔离开。此策略可以识别攻击,但可能会导致高误报率,并且需要高精度。另一个缺点是,如果攻击者知道被攻击者正在被配置文件,他可以逐渐更改配置文件以假装入侵者的恶意行为正常。

3.1.2异常检测

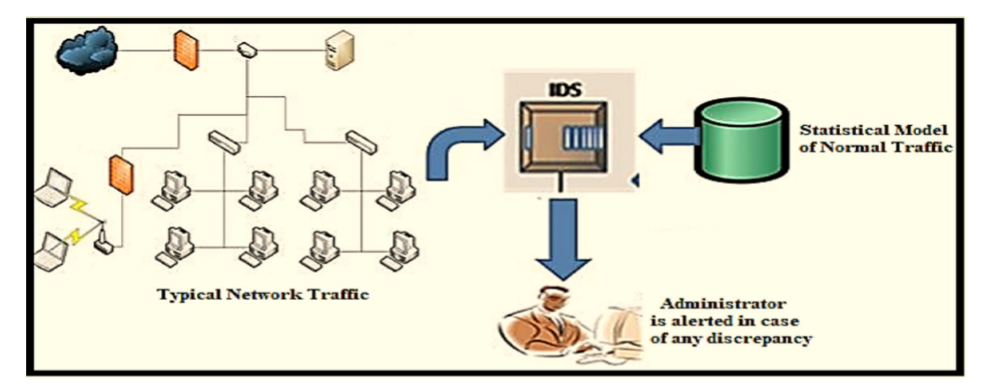

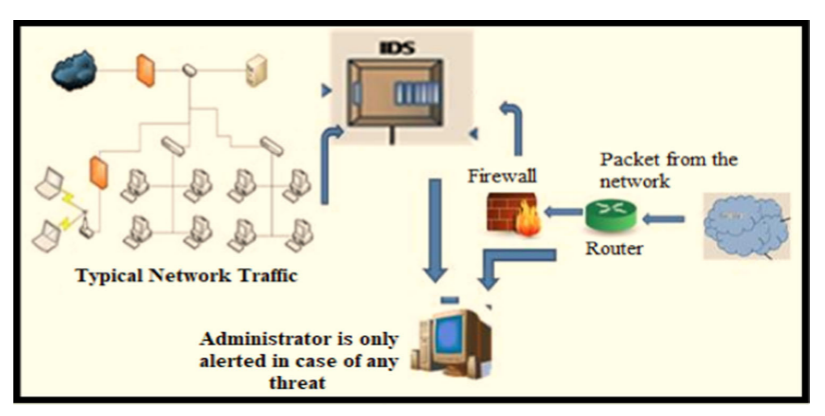

定期监视网络流量,并将其与已知行为进行比较 (图4)。在任何异常情况下,它会发出警报。基于异常的IDS可以检测新的和独特的攻击,必须将其视为该系统的优势。与误用检测相比,基于异常检测的IDS更好,因为不需要攻击的先验知识,并且该方法也可以检测看不见的攻击。

图4:异常检测运行机制

3.2基于反应/响应方法的分类结果

反应模块的主要目标是追溯,即确定攻击者使用的路由器的顺序。检测模块以这种方式识别的入侵将触发随后的反应阶段事件。所有网络路由器都合作以尽可能接近攻击源,并在入侵检测模块中设置最适用的对策。这种分类规则下IDS可以分为被动或主动。被动IDS的详细流程在图5中描述。

图5:被动IDS的运行机制

被动IDS的一个限制是它仅向系统或网络管理员发出警报并识别恶意软件的操作。然后,要求管理员采取必要的行动。

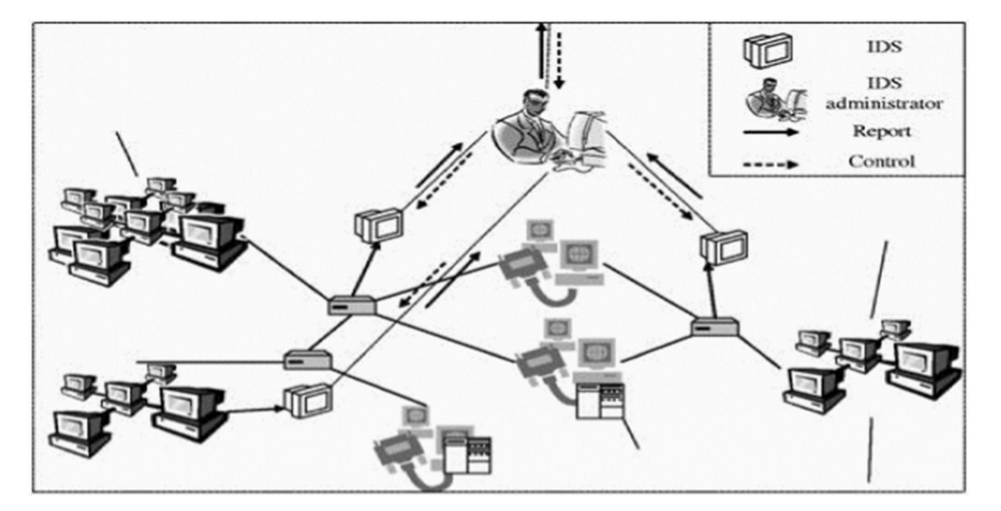

3.3基于不同体系结构的分类结果

计算机系统和网络处理各种易受攻击的用户数据,这些数据容易受到来自内部和外部入侵者的不同攻击。例如,雅虎的数据泄露造成了350万美元的损失,比特币的泄露造成了7000万美元的损失。由于复杂的算法以及设备,编程和系统配置的发展,包括物联网的最新改进,此类网络攻击正在不断发展。恶意攻击提出了真正的安全问题,导致需要创新,适应性强且更可靠的IDS。IDS应该能够主动检测到入侵。它还应该有效地检测和防止入侵、不同类型的攻击或网络级或主机级的入侵。入侵检测系统分为基于网络和基于主机的入侵检测系统。

IDS可以部署在主机上,网络上,或两者 (主机和网络),即混合。但这可能是一个昂贵的选择,对于运行计算贪婪的应用程序的客户来说可能是不可接受的。基于网络的IDS提供了一种不同的方法。它们非常便携,独立于操作系统,仅监视特定网段上的流量。在目标操作系统类型的任何情况下,所有攻击都将由部署的基于网络的入侵检测传感器侦听。基于网络的解决方案无法跟上繁忙的流量; 但是,更容易实现。结合基于主机和基于网络的特征的系统看起来像是最合乎逻辑的方法,直观地称为混合方法。

3.3.1基于主机的IDS(HIDS)

基于主机的id可以跟踪与单个主机相关的属性和事件。已经为主机建立了HIDS,以确保对系统进行持续监控。这些系统通常使用与目标计算机的操作系统相关的信息。系统日志、文件访问和修改、传入和传出数据包、当前正在执行的进程以及HIDS监视任何其他配置更改。入侵可以通过基于主机的IDS中写入日志、发送电子邮件等来报告。数据库用于存储对象和属性。HIDS也被称为系统完整性验证器,因为它提供了有关攻击的详尽信息。HIDS的局限性之一是,如果主机由于攻击而关闭,则HIDS也会关闭。

此外,它需要安装在主机上; 甚至主机的资源也被利用。尽管如此,在检测唯一主机的恶意活动方面,HIDS超过了NIDS。HIDS的流行产品是eXpert-BSM(Basic Security Module)、Emerald、Dragon Squire、Intruder Alert、NFR (Network Flight Recorder)、Host Intrusion Detection、Snort.

3.3.2基于网络的IDS(NIDS)

通过连续分析流量并将其与库中已有的攻击进行比较,在NIDS中检查单个网络或子网的流量。如果检测到攻击,将发送警报。首先,为了监视网络流量,将其部署在网络的重要位置。它通常放置在网络和服务器之间或与网络边界一起。该系统的主要目的是可以以较低的成本快速部署,而无需为每个系统部署它,如图6所示,它从根本上专注于检测不同类型的入侵,如计算机篡改、恶意软件的存在和恶意活动。NIDS的主要限制问题是,如果攻击在防火墙范围内,攻击是无法检测到的。当每个网络实体与内置的NIDS接口交互时,它的工作原理就像主机的防病毒软件。它还可以解耦主机的操作系统,这被称为NIDS的主要好处。基于信号的检测和基于异常的NIDS是发现整个网络攻击者的两种现代方法。

图6:NIDS的运行机制

网络行为分析 (NBA) 系统研究系统流量,以识别具有突发流量流的攻击。它监视和检查网络流量,以预测导致异常流的威胁,例如DDOS攻击,病毒的存在以及违反策略的行为。NBA-IDS是协会内部系统上部署最频繁的IDS。有时,它们可以部署在可以筛选关联系统和外部系统之间的流的地方。

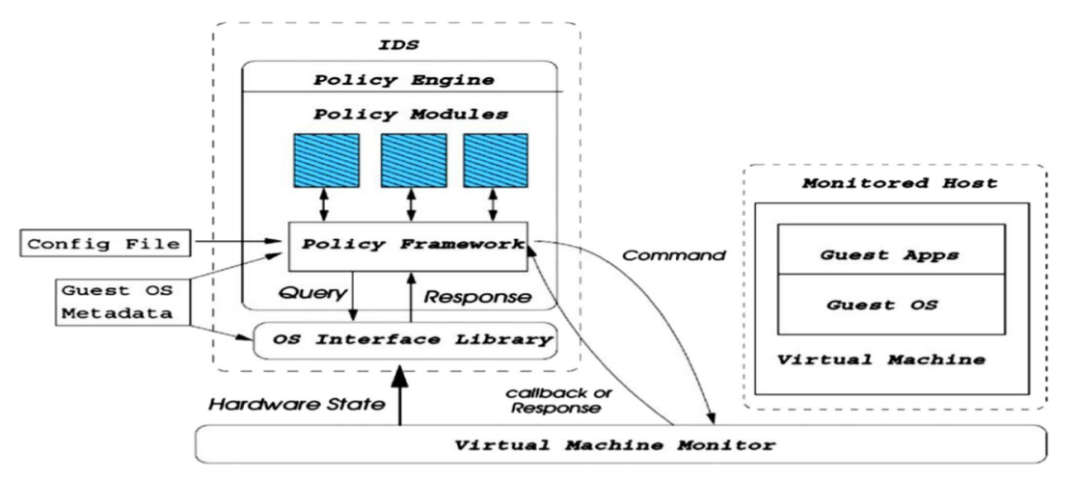

3.4基于虚拟机的分类结果

Garfinkel和Rosenblum 提出了虚拟机内省的想法,因为虚拟机管理程序级别的入侵检测系统有助于将隔离纳入IDS,同时提供对主机状态的可见性。该过程有助于构建虚拟机自省IDS是虚拟机监视器 (VMM)。它是一个软件,虚拟化位于物理机器上的硬件。它还将物理机划分为逻辑虚拟机。图7显示了基于虚拟机自省的IDS (VMI-IDS) 体系结构。基于虚拟机内省的IDS (VMI-IDS) 关注虚拟机上运行的进程来检测任何异常行为。

图7:基于虚拟机自省的IDS (VMI-IDS) 体系结构

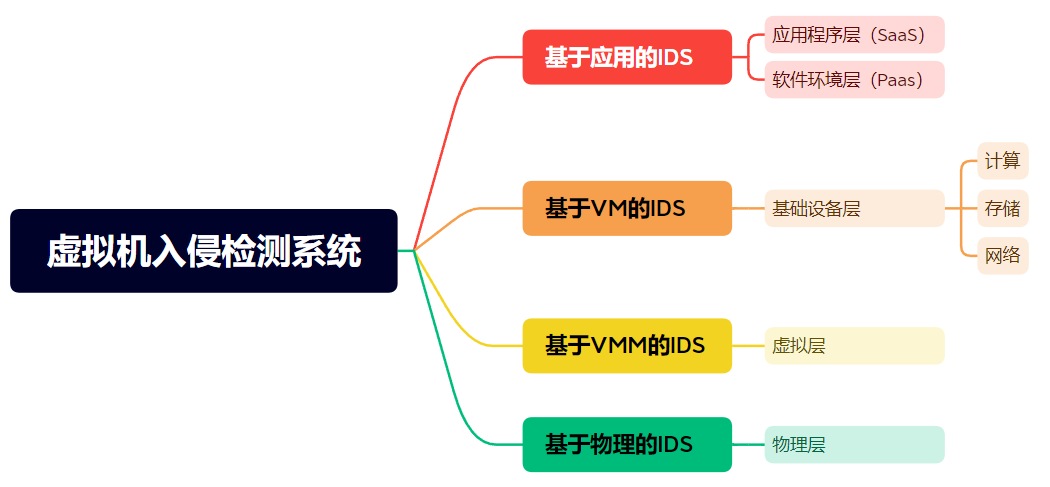

虚拟机入侵检测系统分类如图8所示。它举例分类了虚拟机入侵检测系统,如IDSaaS,基于VMM的入侵检测系统,如VMfence。

图8:虚拟机入侵检测系统分类

4、不同类型入侵检测系统的比较

由于存在不同类型的IDS,这些IDS在不同的领域中具有不同的实用程序和应用程序。基于签名的IDS根据存储在数据库中的签名或模式来检测恶意活动。这类IDS的缺点是它们无法检测到任何新的恶意活动。相反,基于异常的IDS能够检测任何新的异常或行为。

如果我们比较基于网络的NIDS和基于主机的HIDS,则前者部署在网络上,优点是可以轻松地部署在现有网络中。NIDS的缺点是它们无法处理大量流量。此外,他们无法识别碎片的加密流量和数据包。另一方面,HIDS监视主机日志上的流量。此外,HIDS还可以访问加密流量。HIDS的缺点包括它对主机资源的影响很大,并且主机可能容易受到直接攻击。

为了克服一种IDS的缺点,如今混合或集成方法变得越来越流行。

5、IDS的未来趋势

很明显,现代的网络容易受到攻击,需要使用有效的入侵检测系统来防止攻击。在不断发展的网络场景中,需要越来越多的研究来实现这一目标。使用入侵防御系统 (IPS) 预防入侵是许多研究人员正在进步的领域之一。一些研究人员试图解决特定的攻击,如DoS,DDoS,蜜罐,虫洞,黑洞,Sybil攻击等,而另一些研究人员则试图探索云,物联网和边缘网络等未开发领域的入侵检测和预防。

参考文献

1. Aldribi, A., Traore´, I., Moa, B., & Nwamuo, O. (2020). Hypervisor-based cloud intrusion detection through online multivariate statistical change tracking. Computers & Security, 88, 101646.

2. Alhamdoosh, M., & Wang, D. (2014). Fast decorrelated neural network ensembles with random weights. Information Sciences, 264, 104–117.

3. Alharkan, T., & Martin, P. (2012). IDSaaS: Intrusion detection system as a service in public clouds. In Proceedings of the 12th IEEE/ACM International Symposium on Cluster, Cloud and Grid Computing, pp. 686–687.

4. Besharati, E., Naderan, M., & Namjoo, E. (2019). LR-HIDS: Logistic regression host-based intrusion detection system for cloud environments. Journal of Ambient Intelligence and Humanized Computing, 10(9), 3669–3692.

5. Boer, P. D., & Pels, M. (2005). Host-based intrusion detection systems. Amsterdam University. https://www.delaat.net/rp/2004- 2005/p19/report.pdf.

6. Chandrasekhar, A., & Raghuveer, K. (2013). An effective technique for intrusion detection using neuro-fuzzy and radial SVM classifier. Computer Networks & Communications (NetCom), 131, 499–507.

7. Chang, H., Feng, J., & Duan, C. (2020). HADIoT: A hierarchical anomaly detection framework for IoT. IEEE Access, 8, 154530–154539.

8. Elmasry, W., Akbulut, A., & Zaim, A. H. (2020). Evolving deep learning architectures for network intrusion detection using a double PSO metaheuristic. Computer Networks, 168, 107042.

9. Kesswani, N., & Agarwal, B. (2020). SmartGuard: An IoT-based intrusion detection system for smart homes. International Journal of Intelligent Information and Database Systems, 13(1), 61–71.

10. Verma, A., & Ranga, V. (2020). CoSec-RPL: Detection of copycat attacks in RPL based 6LoWPANs using outlier analysis. Telecommunication Systems: Modelling, Analysis, Design and Management, 75:43–61.

11. Song, H. M., Woo, J., & Kim, H. K. (2020). In-vehicle network intrusion detection using deep convolutional neural network. Vehicular Communications, 21, 100198.

12. Choudhary, S., & Kesswani, N. (2019). Cluster-based intrusion detection method for internet of things. In 2019 IEEE/ACS 16th International Conference on Computer Systems and Applications (AICCSA) (pp. 1–8). IEEE.