The Hacker News 网站披露,IBM 近日修复一个影响其 PostgreSQL 云数据库(ICD)产品的高严重性安全漏洞(CVSS分数:8.8),该漏洞可能被利用来篡改内部存储库并运行未经授权的代码。

云安全公司 Wiz 将该漏洞称为“Hell's Keychain ”,一旦恶意攻击者成功利用该漏洞可能会在客户环境中远程执行代码,甚至读取或修改存储在 PostgreSQL 数据库中的数据。

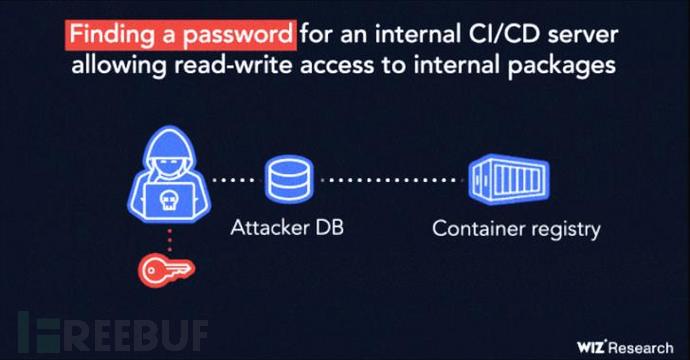

Wiz 研究人员 Ronen Shustin 和 Shir Tamari 表示:该漏洞由三个暴露的秘密 Kubernetes 服务帐户令牌、私有容器注册密码、CI/CD 服务器凭据组成,再加上对内部构建服务器的过度许可网络访问。

Hell's Keychain 始于 ICD 中的一个 SQL 注入漏洞,该漏洞可能授予攻击者超级用户(又称 "ibm")权限,然后允许其在托管数据库实例的底层虚拟机上执行任意命令。

据悉,这个功能被武器化以期访问 Kubernetes API 令牌文件,从而允许更广泛的开发后工作,包括从 IBM 的私有容器注册表中提取容器图像,该注册表存储与用于PostgreSQL 的 ICD 相关的图像,并扫描这些图像以获取其他机密。

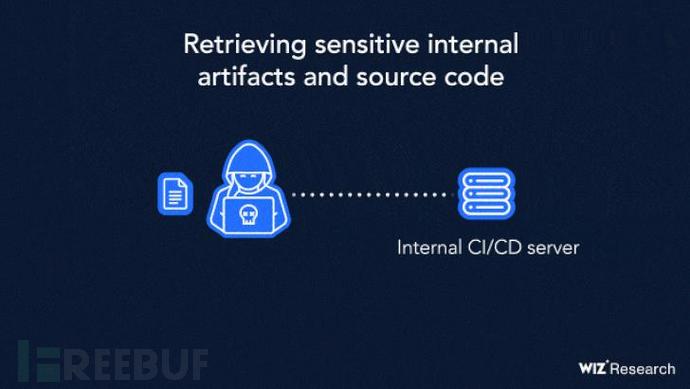

研究人员强调,容器图像通常包含公司知识产权的专有源代码和二进制工件,此外,它们还可以包含攻击者可以利用的信息,以发现其他漏洞并在服务的内部环境中执行横向移动。

Wiz 表示,它能够从图像清单文件中提取内部工件存储库和 FTP 凭证,有效地允许对受信任的存储库和 IBM 构建服务器进行不受限制的读写访问。

这种攻击能够覆盖到 PostgreSQL 映像构建过程中使用的任意文件,然后将这些文件安装在每个数据库实例上,因此可能会产生严重后果。

IBM 在一份独立的咨询报告中表示,所有用于 PostgreSQL 实例的 IBM 云数据库都可能受到该 漏洞的影响,但目前还没有发现恶意活动的迹象,修补措施于 2022 年 8 月 22 日和 9 月 3 日推出,已自动应用于客户实例,无需进一步操作。

研究人员表示:作为广泛攻击链的一部分,这些漏洞可能被恶意攻击者利用,最终导致对平台的供应链攻击。 为了减轻此类威胁,建议组织监控其云环境中分散的凭据,强制实施网络控制以防止访问生产服务器,并防止容器注册表损坏。

参考文章:https://thehackernews.com/2022/12/researchers-disclose-supply-chain-flaw.html