在您的网络中,可以信任谁?在零信任范式中,答案是否定的。网络安全的零信任方法指出,只有在验证用户后才应授予访问权限,并且只能在执行特定任务所需的范围内授予访问权限。

在本文中,我们将详细介绍实现零信任的不同方法。我们探讨了零信任架构的基本原则,并考虑了这种网络安全方法的主要优点和缺点。

简而言之,零信任

没有人可以默认信任。

Forrester 专家在描述一种新的安全模型时首先使用了零信任一词,在该模型中,用户和设备不再分为受信任和不受信任的组。该模型的核心思想是仅授予经过身份验证和验证的用户访问权限。

网络安全中的零信任模型有几种常见的解释。2018 年,Idaptive 的网络安全专家将零信任定义为基于三步过程的模型:

- 验证用户的身份

- 验证设备

- 限制特权访问

2019 年,微软公开实施零信任安全模型。他们表示,为了构建理想的零信任环境,需要:

- 通过身份验证验证用户的身份

- 通过设备管理系统验证设备运行状况

- 应用最小特权原则

- 验证所用服务的健康状况

值得注意的是,第四个组成部分,服务健康,更多的是微软标记为未来目标的理论概念。

什么是零信任架构?

美国国家标准与技术研究院 (NIST)于 2020 年发布了迄今为止对零信任最详细的解释。在特别出版物 (SP) 800-207中,NIST 描述了构建零信任架构 (ZTA) 时需要关注的领域以及构建此类架构的原则。

根据NIST的说法,组织可以通过多种方式建立 ZTA:

- 通过关注用户访问权限和基于上下文的身份验证

- 通过将网络分成不同的段,并使用不同的策略和访问规则进行保护

- 通过使用软件定义的边界方法

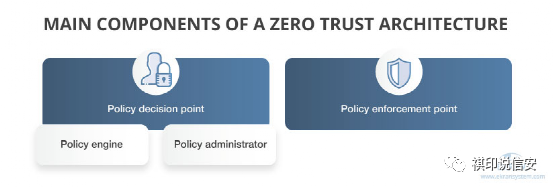

无论如何,零信任架构的三个组成部分构成了其核心:

策略引擎授予、撤销或拒绝特定用户访问所请求的企业资源。策略执行点 (PEP)启用、终止和监控用户与企业资源之间的连接。

策略管理员根据策略引擎的决定向 PEP 发送命令,以允许或拒绝用户连接到所请求的资源。

这些组件不需要是单独的、独特的系统。根据他们的需要,组织可以选择部署一个资产来负责执行所有三个组件的任务。或者,组织可以组合多个工具和系统来实现单个组件。

构建零信任架构:NIST 观点

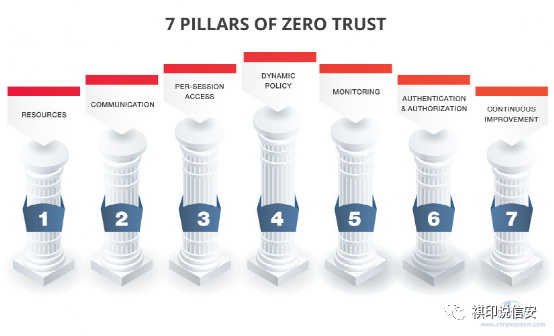

NIST 建议组织在七个支柱上构建零信任架构:

1. 资源——组织应将其所有数据、计算服务和设备视为需要保护的资源。如果网络用户可以从个人设备访问组织的资源,那么这些设备也可以被视为企业资源。

2. 通信——来自网络内部和外部的所有通信都必须一视同仁,并以最安全的方法加以保护。

3. 按会话访问——与关键资源或组织的每个连接都应仅在每个会话的基础上建立。

4. 动态策略——应根据组织的策略规则和动态最小特权原则授予对组织资源的访问权限。这样的策略应该确定组织的资源、用户和这些用户的访问权限。

5. 监控——为确保企业资源的适当数据保护和安全,组织应监控这些资源以及对其采取的所有行动。

6. 身份验证和授权——在授予对任何公司资源的访问权限之前,组织应该强制执行动态身份验证和授权。

7. 持续改进——组织应收集有关网络资产、基础设施和连接的当前状态的信息,以改善网络的安全状况。

值得注意的是,组织不必一次应用所有这些零信任架构设计原则。您可以将努力限制在实施最适合您需求的几项原则上。

此外,网络安全的零信任方法不需要完全替代传统的基于边界的网络架构。相反,它建议通过添加受网关保护的网段、改进访问策略和规则以及加强用户活动监控措施来增强现有网络。

而且由于零信任也有其局限性,因此在决定实施之前,您应该考虑这种方法的优点和缺点。

实施零信任的利弊

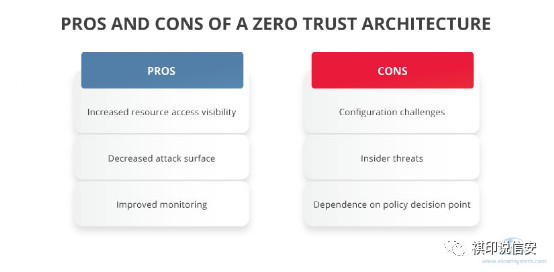

在构建零信任架构之前,请考虑这些好处和限制。与任何有前途的方法一样,零信任有其强弱两面。让我们仔细看看在切换到零信任安全架构之前应该考虑的主要优点和缺点。

首先,让我们概述零信任方法的主要好处:

- 提高资源访问可见性— 零信任安全方法要求您确定和分类所有网络资源。这使组织能够更好地了解谁出于何种原因访问了哪些资源,并了解应采取哪些措施来保护资源。

- 减少攻击面——通过将重点转移到保护个人资源上,实施零信任原则的组织面临针对网络外围的黑客攻击风险降低。

- 改进监控——实施零信任安全策略与部署用于持续监控和记录资产状态和用户活动的解决方案相关联,例如击键记录软件。这使组织能够更好地检测潜在威胁并及时响应。

但是,不能忽视零信任的一些缺点:

- 配置挑战— 由于无法使用单一解决方案建立 ZTA,因此组织可能难以正确配置他们已经使用的工具。例如,并非所有应用程序都提供部署最小特权原则的方法,这是零信任理念的核心。

- 内部威胁— 虽然显着增强了对外部攻击的保护,但 ZTA 并不能完全免疫内部攻击。如果攻击者获得合法用户的凭据或恶意内部人员滥用其权限,则组织的关键资源可能会面临泄露风险。但是,这个问题可以通过PAM 方法部分解决,该方法具有即时管理、多因素身份验证 (MFA) 和手动批准访问请求。

- 对策略决策点的依赖——ZTA 强烈依赖于策略管理员和策略引擎。未经他们的批准,无法建立与企业资源的连接。因此,整个网络的性能将取决于这两个组件的正确配置和维护。

好消息是您可以通过小步骤开始实施零信任方法,而 Ekran System 可以帮助您完成这项重要任务。

结论

构建零信任架构是一个复杂且持续的过程。但是,组织不必应用所有零信任原则或同时实施它们。