根据2022 年 IBM 数据泄露成本报告显示,超过 80% 的组织曾发生过不止一次的数据泄露事件。到2022 年数据泄露平均损失成本达 435 万美元,创历史新高,比过去两年增长了 12.7%。

过去,企业仅专注于保护边界和端点。调查显示,转向零信任的企业减少了 20.5% 的数据泄露成本损失。零信任安全,也称为零信任网络或零信任架构,其有一个基本原则:从不信任,始终验证。美国国家标准与技术研究院 (NIST)将零信任安全定义为“一组不断发展的网络安全范式,将防御从静态的、基于网络的边界转移到关注用户、资产和资源的领域”。

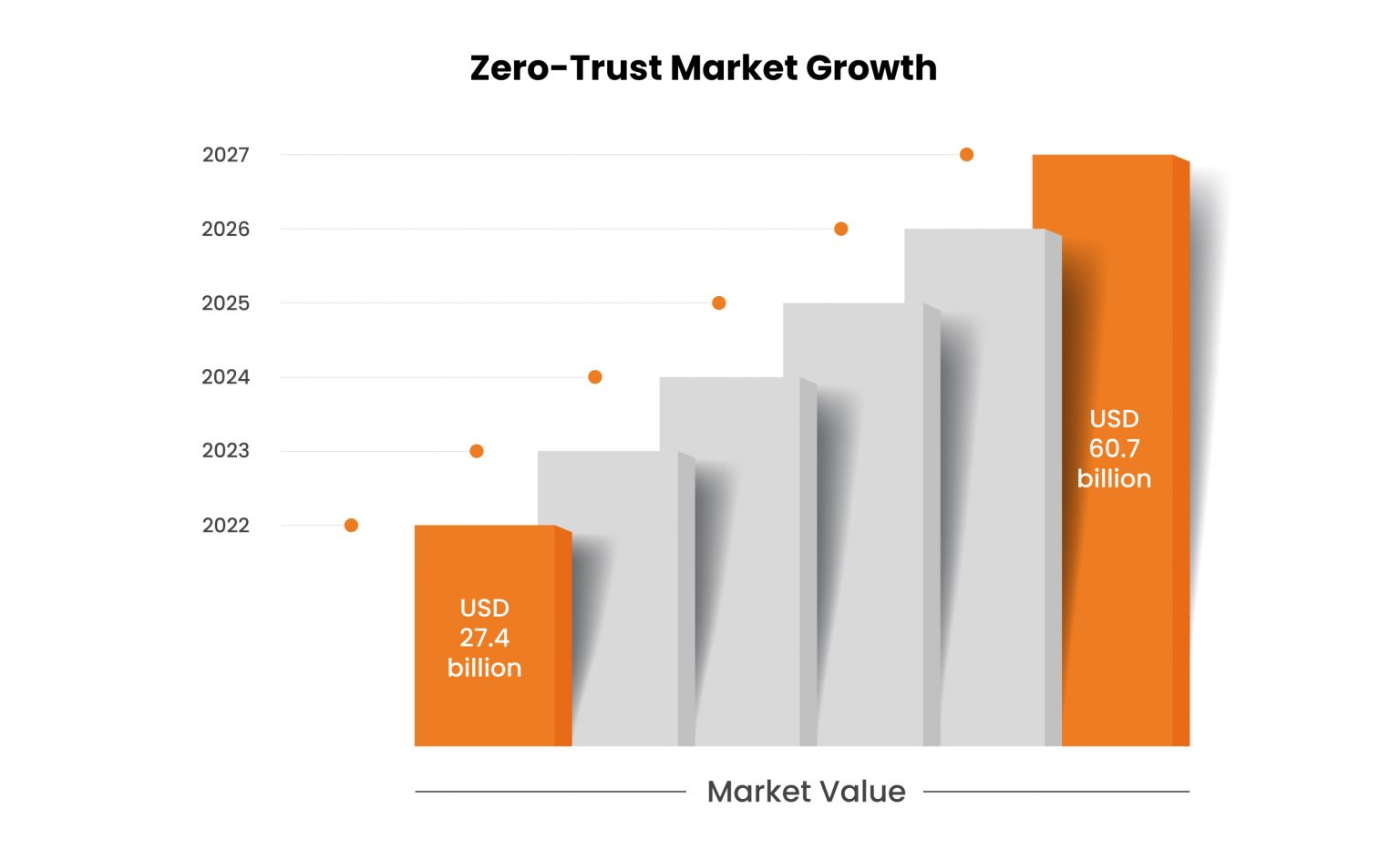

研究估计,零信任市场将从 2022 年的 274 亿美元增长到 2027 年的 607 亿美元,2022 年至 2027 年的复合年增长率 (CAGR) 为 17.3%。

为什么我们需要零信任?今天的安全有什么问题?

传统的企业安全模型基于一个错误的前提:将黑客拒之门外。企业投入了大量的时间和精力用下一代防火墙来加强边界,确保虚拟专用网访问使用多因素身份验证,并不断搜寻内部网络的威胁。然而,我们还是每天都能看到有组织遭到黑客攻击或成为勒索软件受害者的新闻报道。

为什么会这样?简单地说,进入网络的方式太多了。黑客不仅仅依赖配置错误的设备或零日漏洞进入,他们还很容易通过网络钓鱼,甚至是贿赂员工或承包商让后门保持打开状态。

传统的网络安全方法是将网络分成越来越小的网络或网段,可以在网段之间插入安全控制。这使实施细化策略或更改策略变得非常困难。另一种方法是为每个应用程序创建VLAN,然而在实践发现中,除了敏感资产之外,其他的很难顾及……

此外,现代企业应用程序的运行环境日益复杂,应用程序和数据逐渐从传统的企业边界转移到公共云。防火墙、虚拟专用网和 VLAN已有几十年的历史,它们是为简单的时代而构建,难以支撑当今企业的复杂和动态需求。

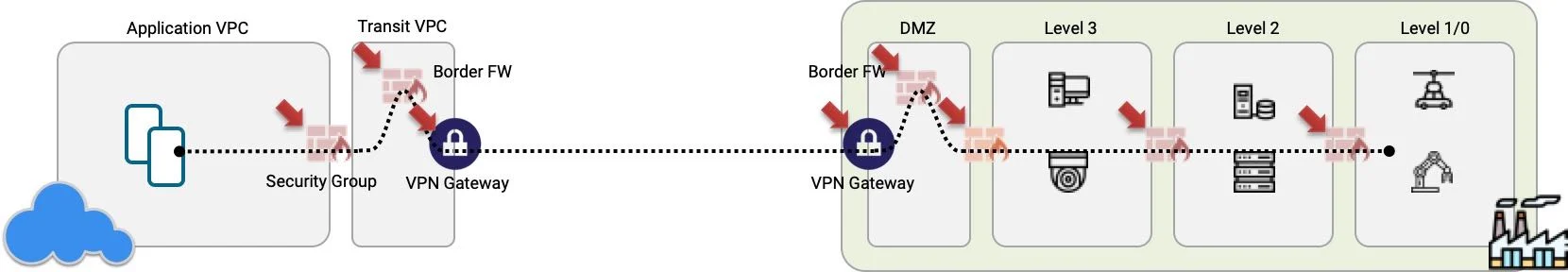

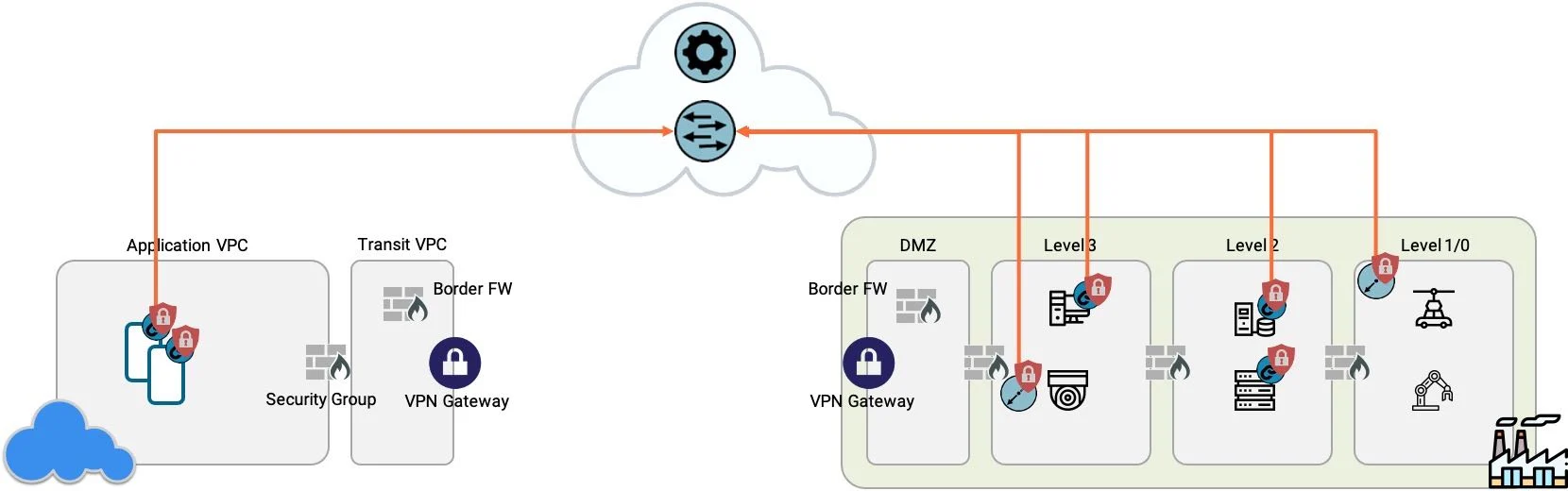

我们以工厂环境中云和资源之间的连接为例。允许云服务器连接到工厂车间机器的策略,由路径上多达 6-12 个不同的路由器、交换机和防火墙控制,而每个路由器、交换机和防火墙可能由不同的团队管理。

零信任通过将分布式策略重新定义为“谁可以访问什么内容”,极大地简化了该问题。对于上面的示例,零信任架构可以显着简化跨界连接,只需检查一个地方来配置策略和验证访问。

零信任架构的原则是什么?

- 持续监控和验证:零信任网络假设攻击者不仅存在于组织外部,还存在于内部,这就是为什么没有用户或设备会被自动信任的原因。零信任网络安全框架会持续监视和验证用户身份和权限,以及设备的身份和安全性。

- 最小权限访问:零信任的第二个原则是最小权限访问,它给予用户有限的访问权限,这减少了网络敏感部分暴露给未知用户的风险。

- 设备访问控制:在限制用户访问的情况下,零信任要求严格的设备访问控制,以检测试图访问其网络的设备数量,并确保设备获得授权,以最大程度地降低安全漏洞的风险。

- 微分段:微分段将安全边界分割为微小的区域,以保持对网络不同段的单独访问。零信任规定,有权访问其中一个段的用户或程序,在没有个人授权的情况下将无法访问其他段。

- 多因素身份验证 (MFA) :MFA需要多个证据来验证用户,仅输入密码是不够的,用户还必须输入发送到其注册设备的代码获得授权。

SASE 如何与零信任相结合?两者又有什么异同?

与其他安全架构相似,SASE的目标也是为了保护用户、应用以及数据等。

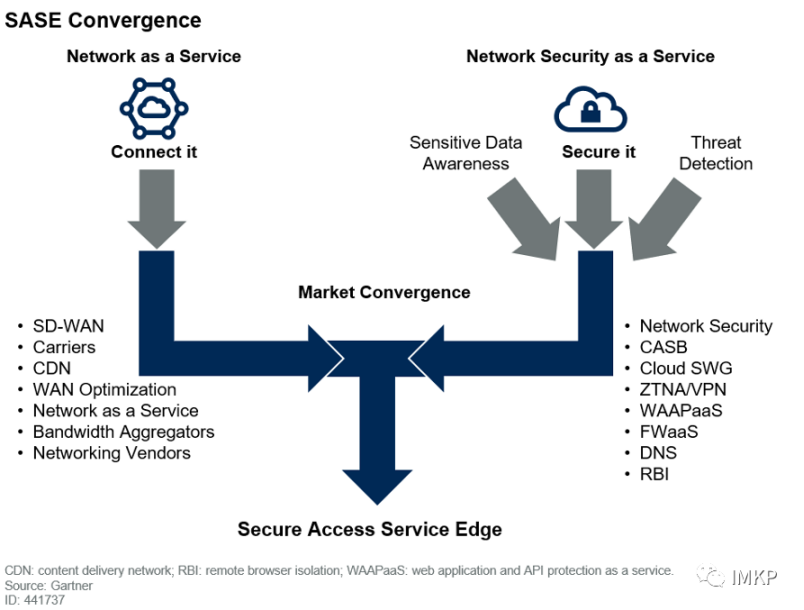

根据Gartner的定义,SASE(安全访问服务边缘)是一种新兴的服务,它将广域网与网络安全(如:SWG、CASB、FWaaS、ZTNA)结合起来,从而满足数字化企业的动态安全访问需求。SASE 是一种基于实体的身份、实时上下文、企业安全/合规策略,以及在整个会话中持续评估风险/信任的服务。实体的身份可与人员、人员组(分支办公室)、设备、应用、服务、物联网系统或边缘计算场地相关联。

SASE可以提供多种网络与安全能力,包括软件定义广域网(SD-WAN), Web安全网关(SWG), 云访问安全代理(CASB), 零信任网络访问(ZTNA)以及防火墙即服务(FWaaS)等核心能力。

零信任是一种安全理念,它并未聚焦在某些特定安全技术或者产品,其核心思想强调消除访问控制中的“隐式信任”。 SASE明确描述了几种网络和安全技术,其建立在零信任原则的基础上,零信任是SASE的关键基石。SASE的核心组件为实现零信任原则“从不信任、始终验证”提供了技术支撑。

所有的零信任解决方案都一样吗?

随着企业对零信任的兴趣增加,许多网络安全供应商将现有的解决方案重新命名为零信任,但这只是一部分,还有其他的解决方案,如软件定义边界 (SDP),它充当了边界的“大门”。

此外,由于零信任架构还没有行业标准,实施方式多种多样,因此建议采用零信任策略的客户评估以下因素:

- 零信任愿景的完整性

- 该解决方案适用于哪些类型的网络连接(仅限 Web 应用程序?SSH?任何 TCP/UDP 流量?)

- 解决方案是否与分段控件原生集成

- 易于实施端到端的策略管理

- 该解决方案是否需要基础架构升级才能在本地和云环境中有效?