据Bleeping Computer网站8月14日消息,研究人员发现了至少9000个暴露的VNC(虚拟网络计算)端点,这些端点能在没有认证的情况下进行访问,从而使攻击者能够轻松进入内部网络。

VNC(虚拟网络计算)是一个独立于平台的系统,旨在帮助用户连接到需要监控和调整的系统,通过网络连接的RFB(远程帧缓冲协议)提供对远程计算机的控制。

如果因为工作疏忽或者只图方便,让这些端点没有用密码进行保护,便会成为未经授权的入口,让攻击者趁虚而入。根据Cyble公司安全漏洞猎手的扫描结果,发现网络上有超过9000个没有密码防护且面向互联网的VNC实例,其中大多数被暴露的实例位于中国和瑞典,而美国、西班牙和巴西则紧随其后。令人担忧的是,Cybcle发现其中一些暴露的VNC实例位于本不应该暴露在互联网上的工业控制系统。

遍布全球的不安全 VNC

为了解攻击者针对VNC服务器的频率,Cyble使用其网络情报工具监测VNC的默认端口——5900端口的攻击,发现在一个月内有超过600万个请求,其中多数访问来自来自荷兰、俄罗斯和美国。

对VNC访问的需求

在黑客论坛上,通过暴露或破解的VNC访问关键网络的需求很高,在某些情况下,这种访问可以用于更深层次的网络渗透。

“攻击者可能会滥用VNC,以登录用户的身份进行恶意操作,如打开文档、下载文件和运行任意命令,"一位Cyble研究员在一次私下讨论中告诉Bleeping Computer,"攻击者可以利用VNC来远程控制和监控一个系统,以收集数据和信息,从而向网络内的其他系统进行渗透。"

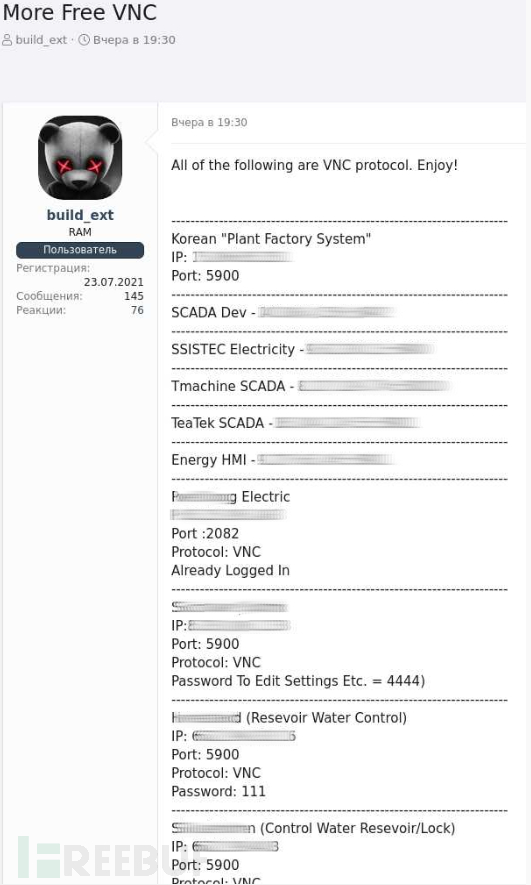

Bleeping Computer发现,在一个暗网论坛的帖子中列出了一长串暴露的VNC实例,这些实例的密码非常弱或没有密码。弱密码的情况引起了人们对VNC安全的另一个关注,因为 Cyble 的调查仅集中在身份验证层完全禁用的实例上。

黑客论坛上列出的密码较弱或没有密码的 VNC

由于许多VNC产品不支持超过8个字符的密码,导致它们在安全性上的表现欠佳,建议VNC管理员不要把服务器直接暴露在互联网上,如果必须远程访问,至少将它们放在 VPN 后面以保护对服务器的访问。