据Bleeping Computer网站7月28日消息,目前,一些攻击者通过使用捆绑广告的软件甚至是恶意软件入侵微软的SQL服务器,将设备转化为在线代理服务出租的服务器进行牟利。

为了窃取设备的带宽,攻击者安装了代理软件 ,将设备的可用互联网带宽分配为代理服务器,远程用户可以使用该服务器进行各种操作,如测试、情报收集、内容分发或市场研究。

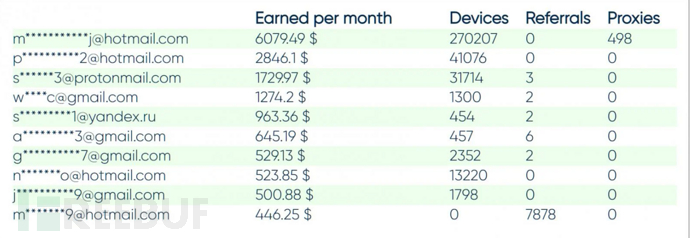

作为共享带宽的回报,设备所有者可以从向客户收取的费用中抽成。例如,Peer2Profit服务显示,通过在数以千计的设备上安装该公司的软件,每月赚取多达6000美元的收入。

Peer2Profit 代理服务前 10 名用户

根据韩国公司Ahnlab的研究人员28日发表的一份新报告,一种新的恶意软件活动正通过安装代理软件,利用受害者的网络带宽赚钱。攻击者通过为用户设置其电子邮件地址来获得带宽补偿,而用户可能只会察觉到网络速度有时会变慢。

在设备上偷装代理客户端

Ahnlab观察到通过捆绑广告的软件和其他恶意软件,为 Peer2Profit 和 IPRoyal 等服务安装代理软件。

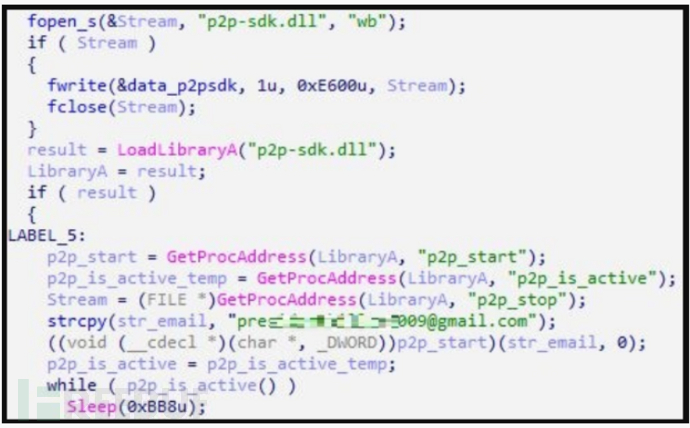

恶意软件检查代理客户端是否在主机上运行,如果停用,它可以使用 "p2p_start() "函数来启动。

创建和运行 Peer2Profit SDK

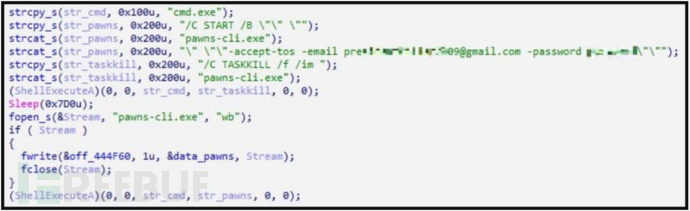

对于 IPRoyal 的 Pawns,恶意软件更喜欢安装客户端的 CLI 版本而不是 GUI 版本,因为其目的是让该进程在后台隐蔽地运行。

安装和配置 Pawns CLI

在最近的观察中,攻击者使用DLL形式的Pawns,以编码的字符串形式提供他们的电子邮件和密码,并用 "Initialize() "和 "startMainRoutine() "函数来启动。在设备上安装代理软件后,该软件会将其添加为可用代理,远程用户可以使用它在互联网上进行任何操作。这也意味着其他攻击者可以在受害者不知情的情况下使用这些代理进行非法活动。

感染MS-SQL服务器

根据Ahnlab的报告,使用这种方案创收的恶意软件也会针对脆弱的MS-SQL服务器来安装Peer2Profit客户端。

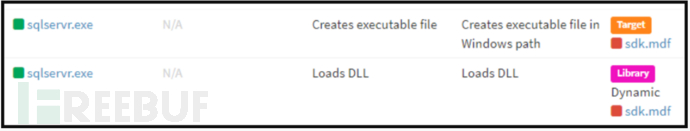

这一情况自2022年6月初以来便一直持续,研究人员从受感染系统中检索到的大多数日志都显示存在一个名为“sdk.mdf”的 UPX 打包数据库文件。

安装 Peer2Profit 的 SQL 进程

在微软SQL服务器更常见的威胁中,有进行加密货币劫持的加密货币币矿工,也有攻击者通过Cobalt Strike信标将服务器作为进入网络的支点。

使用代理软件客户端背后的原因可能是增加了长时间不被发现的机会,这就转化为更大的利润。不过,目前还不清楚行为人通过这种方法赚了多少钱。

参考来源:https://www.bleepingcomputer.com/news/security/microsoft-sql-servers-hacked-to-steal-bandwidth-for-proxy-services/