Windows7的DLL侧载缺陷近期被QBot恶意软件利用,攻击者通过Windows计算器在受感染的计算机上侧载恶意的有效载荷。

QBot(Qakbot)最初以银行软件木马起家,目前已经发展成为针对Windows平台的恶意软件投放器。在早期,Qakbot被勒索软件团伙用来投放Cobalt Strike信标。DLL侧载则是一种常见的攻击方法,它利用了Windows中处理动态链接库(DLLs)的方式。伪装成一个合法的DLL,并把其放在一个文件夹中,操作系统从那里加载虚假的DLL而不是合法的。

安全研究人员ProxyLife最近发现,至少从7月11日起,Qakbot就一直在滥用Windows 7计算器应用程序进行DLL侧载攻击,并持续用于恶意广告活动中。

为了帮助用户防范这种威胁,ProxyLife和Cyble的研究人员记录了最新的QBot感染链。

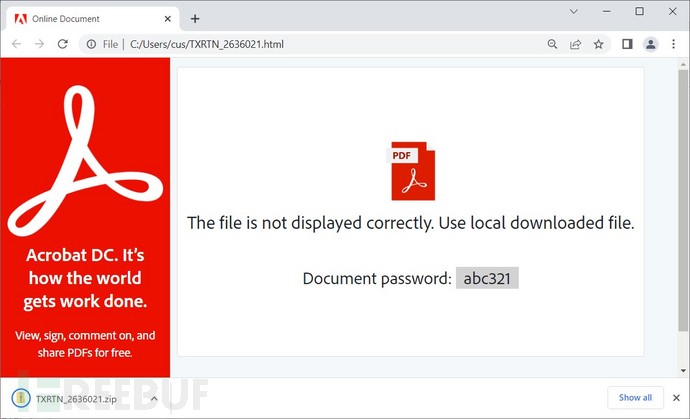

最新攻击活动中使用的电子邮件带有一个HTML文件附件,下载一个有密码保护的ZIP档案,里面有一个ISO文件。

打开ZIP文件的密码显示在HTML文件中,而锁定存档的原因是为了逃避反病毒检测。

QBot垃圾邮件上的HTML附件

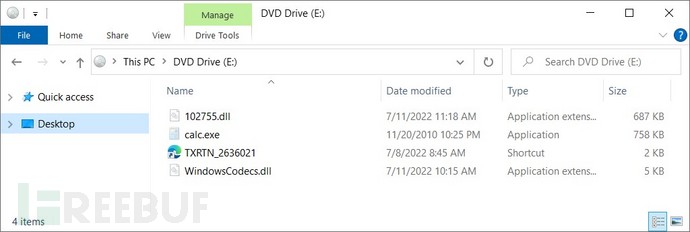

该ISO包含一个.LNK文件,一个'calc.exe'(Windows计算器)的副本,以及两个DLL文件,即WindowsCodecs.dll和一个名为7533.dll的有效载荷。

ZIP档案内容

当用户挂载ISO文件时,它只显示.LNK文件,该文件被伪装成持有重要信息的PDF文件或用Microsoft Edge浏览器打开的文件。

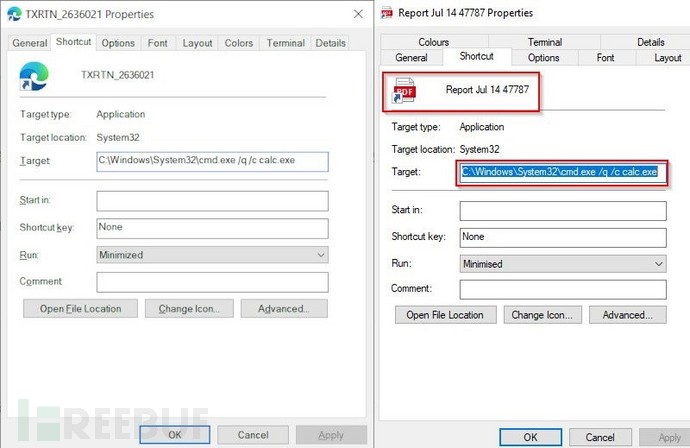

然而,从文件的属性对话框中可以看出,该快捷方式指向Windows中的计算器应用程序,点击快捷方式,通过命令提示符执行Calc.exe来触发感染。

触发感染的PDF文件的属性

当加载时,Windows 7计算器自动搜索并试图加载合法的WindowsCodecs DLL文件。然而,它没有检查某些硬编码路径中的DLL,如果与Calc.exe可执行文件放置在同一文件夹中,它将加载任何具有相同名称的DLL。

威胁者利用这一缺陷,创建自己的恶意WindowsCodecs.dll文件,启动其他[编号].dll文件,这就是QBot恶意软件。

通过像Windows Calculator这样的可信程序安装QBot,一些安全软件就很有可能检测不到它,从而使恶意程序逃避检测。

不过这个DLL侧载缺陷在Windows 10 Calc.exe及以后的版本中已经得到了解决,这就是攻击者只针对Windows 7版本的原因。

QBot已经存在了十多年,最早可以追溯到2009年,虽然QBot的相关活动并不频繁,但过去曾观察到它被Emotet僵尸网络散播,以投放勒索软件的有效载荷。

在QBot相关的勒索软件家族中,比较著名的有RansomExx、Maze、ProLock和Egregor。而Black Basta则是最近一次被投放的QBot勒索软件。