中国的安全和风险管理(SRM)领导者常常感到他们的安全运营方法不再发挥效果。这是因为多数安全运营中心(SOC)是根据以往的IT环境和威胁环境设计的,因此无法有效地检测和应对当前以及未来的攻击。

中国独特的监管要求和安全市场,为安全运营设定了具体的限制。中国的SRM领导者要取得成功,不能简单地照搬国外安全实践,而要综合考虑本土情况。在中国,业务部门和云服务提供商在安全运营中也发挥着关键作用。因此,安全运营需要转变为更加互联和灵活的运营模式,而非无休止地扩展SOC地规模和范围。

构建并平衡企业的SOC模式

中国政府针对安全运营发布了一系列的法律、方针和标准,SOC可帮助企业机构检测并防御来自内外部的威胁。在规划建立SOC或优化现有SOC时,中国的SRM领导者应考虑需求和业务价值、技术采用范围和SOC模式,以确定SOC的目标。

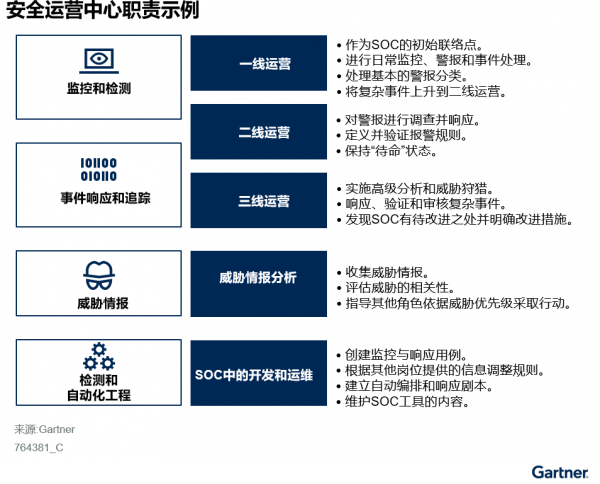

24/7全天候的内部SOC团队通常需要至少12人,分别负责监控和检测、事件响应和追踪、威胁情报和检测,以及自动化工程(SOC职责实例见图1)。一些企业机构对安全运营有很大需求,但由于安全专业人员短缺、预算紧张、以及24/7全天候安全运营的高昂成本等原因,无法负担完整的内部SOC团队。另一些企业机构虽然意识到自身安全运营不成熟,但由于数据的敏感性或监管限制,无法将功能全部外包。

图1:安全运营中心职责示例

混合SOC是解决上述问题的良策,可通过结合内外部资源来提供完整的SOC功能。

与业务和CPO合作,确保安全运营适应互联互通的IT新环境

数字化时代下的中心化安全管理与去中心化决策

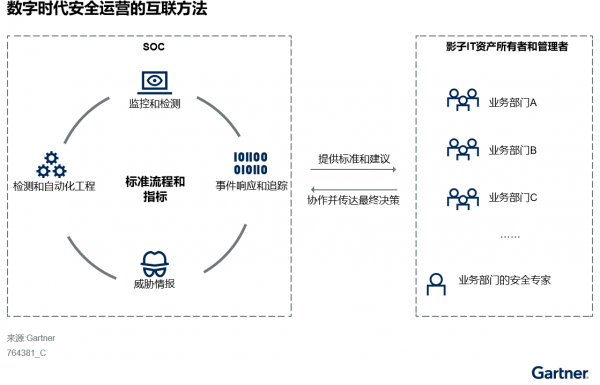

数字化和云扩大了内外部网络资产的边界和攻击面,安全运营的范围和复杂性也随之扩大和提高。传统SOC,无论内部、外包或混合式,都不应局限于单纯的IT相关职责,而应涵盖所有用于支持数字化及云端部署的网络资产。高效的SOC应整合安全资源和能力,同时对职责进行划分,推动业务部门的决策。这就需要制定复杂的团队合作,对角色和责任进行细致的理解和界定(见图2)。

图2:数字时代安全运营的互联方法

云安全运营模型

在进行云迁移时,SRM领导者应充分了解安全运营职责,并与云提供商明确职责划分。在内部责任方面,SRM领导者应根据企业机构面临的云计算的独特挑战,选择一种安全运营方法,以应对这些挑战。SRM领导者需要确定,云安全运营是要嵌入到常规云运营中,还是嵌入常规安全团队中,或自成一个独立的职能团队。

利用云原生工具和攻击面管理来发展SOC能力

云原生安全工具的集成

安全运营须紧跟变革的步伐,利用软件即服务(SaaS)和云基础设施和平台服务,适应云转型带来的扩张和增长。多数云安全问题是由分散在云中各种服务和技术的错误配置造成的。由于云资源具有弹性、使用期短和可编程的特点,因此云安全运营需高度依赖脚本和自动化。

SRM领导者的优先事项之一就是要选择云安全功能,解决云部署中的可见性、错误配置和特权活动问题。

成熟的SOC需要利用攻击面管理发现问题并确定问题的优先级

对于大多数企业机构来说,中国的数字化转型使其网络资产的数量和复杂性陡增。在中国每年进行的国家级攻防演练中,我们注意到,识别和分类资产以及去除不必要的资产以减少攻击面是重中之重。安全团队可利用新兴的攻击面管理技术,从内部管理的角度和外部攻击者的角度,克服资产可?性和漏洞管理等?期问题。

在真实场景中测试并强化SOC的有效性

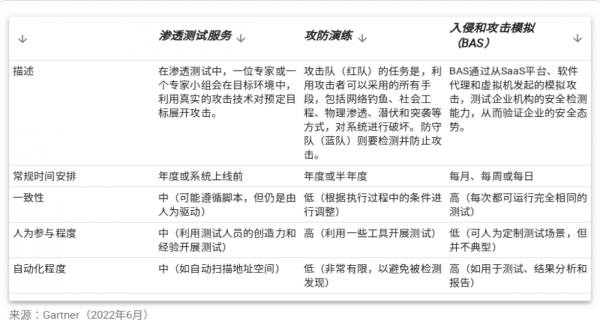

表1展示了测试SOC有效性的三种典型方法,旨在发现差距并为扩展提供依据。

这三种测试方法各有长处。SRM领导者应选择适合自身情况和需求的测试方法。自2016年以来,中国的企业机构对于攻防演练越来越重视,并希望将其纳入日常安全运营中。