据Bleeping Computer报道,至少有360万台MySQL服务器已经暴露在互联网上,这意味着这些服务器已经全部公开且响应查询。毫无疑问它们将成为黑客和勒索攻击者最有吸引力的目标。

在这些暴露、可访问的MySQL服务器中,近230万台是通过IPv4连接,剩下的130万多台设备则是通过 IPv6 连接。虽然Web服务和应用程序连接到远程数据库是较为常见的操作,但是这些设备应该要进行锁定,保证只有经过授权的设备才能连接并查询。

此外,公开的服务器暴露应始终伴随着严格的用户策略、更改默认访问端口 (3306)、启用二进制日志记录、密切监视所有查询并执行加密。

360万个暴露的MySQL服务器

网络安全研究组织 Shadowserver Foundation在上周的扫描中发现了360万台暴露的 MySQL 服务器,它们全部都使用默认的端口——TCP 3306。

对于这一发现,Shadow Server在报告进行了解释:“虽然我们不检查可能的访问级别或特定数据库的暴露程度,但这种暴露是一个潜在的攻击面,应该引起企业的警惕并关闭。”

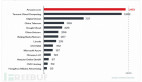

这些暴露的MySQL 服务器广泛分布于全球,其中分布最多的是在美国,数量超过120万台,其余则大多分布在中国、德国、新加坡、荷兰、波兰等多个国家。如下图所示,热力图标注了通过IPv4连接的MySQL 服务器的分布情况。

IPv4 中暴露的 MySQL 服务器的热图 (Shadow Server)

具体来说,IPv4上的总暴露数量是3957457,IPv6上的总暴露数量是1421010,IPv4上的服务器响应总数为2279908,IPv6上的服务器响应总数为1343993,所有MySQL服务中有 67% 可从 Internet 访问。

同时,Shadow Server 在报告中还表示,了解如何安全地部署 MySQL 服务器并消除可能潜伏在系统中的安全漏洞,可以阅读5.7 版指南或8.0版指南。

事实上,数据库保护不当是数据被盗最主要的原因之一,因此数据库管理员应始终锁定数据库,严格禁止未经授权的非法的远程访问。

例如上文已经暴露的MySQL数据库服务器就处于巨大的安全威胁之中,可能导致灾难性的数据泄露、破坏性攻击、勒索攻击、远程访问木马(RAT) 感染,甚至 Cobalt Strike 攻击,这些都将给企业业务和运营带来十分严重的影响。

因此,企业数据库管理员应进一步做好安全建设,并尽可能加密数据库,避免赤裸裸地暴露在互联网上,使其无法通过简单的网络扫描进行访问。企业数据库服务器如同原料车间,防止其暴露是最基本,也是最重要的指标。

参考来源:https://www.bleepingcomputer.com/news/security/over-36-million-mysql-servers-found-exposed-on-the-internet/