Bleeping Computer网站消息,威胁分析专家披露开放自动化软件(OAS)平台存在安全漏洞,漏洞可导致设备访问、拒绝服务和远程代码执行受到严重影响。

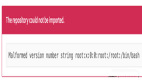

众所周知,OAS 平台是一个广泛使用的数据连接解决方案,它将工业设备(PLC、OPC、Modbus)、SCADA系统、物联网、网络点、自定义应用程序、自定义 API 和数据库结合在一个整体系统下。

另外,OAS平台还是一个灵活的多功能硬件和软件连接解决方案,能够促使来自不同供应商的专有设备和应用程序之间数据传输,并将数据连接到公司特定的产品、定制软件等。

目前,包括米其林、沃尔沃、英特尔、JBT AeroTech、美国海军、Dart Oil and Gas、General Dynamics、AES WindGeneration等在内的一些高知名度工业实体,都在使用 OAS。

鉴于 OAS 用户众多,平台中的漏洞可能会使关键工业部门面临中断和机密信息泄露的风险。

严重漏洞

根据思科 Talos 的一份报告显示,OAS 平台 16.00.0112 及以下版本容易受到一系列高危漏洞的影响,可能会带来破坏性的网络攻击。

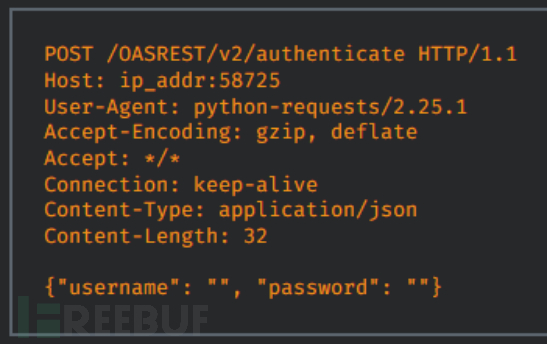

其中最危险的 CVE-2022-26833 漏洞,严重性等级为 9.4(满分 10 分),主要涉及 OAS 中未经授权的访问和使用 REST API功能。

思科表示,REST API 旨在为“默认”用户提供对配置更改和数据查看的编程访问权限,但 Talos

研究人员能够通过发送一个带有空白用户名和密码的请求来进行身份验证。

未使用任何凭据进行身份验证

攻击者可以通过向易受攻击的端点,发送一系列特制的 HTTP 请求来利用该漏洞。

另外一个关键漏洞追踪为 CVE-2022-26082,评级为 9.1(满分 10 分),是 OAS 引擎 SecureTransferFiles 模块的一个文件写入漏洞。

据思科称,向有漏洞的端点发送一系列特制的网络请求可能导致任意远程代码执行。思科 Talos 表示,通过向 OAS 平台发送格式正确的配置消息,有可能将任意文件上传到底层用户允许的任何位置。

默认情况下,这些消息可以被发送到 TCP/58727,一旦成功,将由具有正常用户权限的用户 oasuser 处理。这种情况使得远程攻击者能够将新的authorized_keys 文件上传到 oasuser 的 .ssh 目录中,从而可以通过 ssh 命令访问系统。

Cisco Talos 发现的其他高严重性漏洞(CVSS:7.5)如下:

- CVE-2022-27169:通过网络请求获得目录列表

- CVE-2022-26077:针对账户凭证的信息泄露

- CVE-2022-26026:拒绝服务和丢失数据链接

- CVE-2022-26303和CVE-2022-26043:外部配置更改和创建新用户和安全组

针对上述漏洞,思科提供了一些缓解建议,主要包括禁用服务和关闭通信端口,如果用户不能立刻升级到较新版本,这些措施是个不错的选择。

当然,最好的修复方式还是升级到较新版本,上述两个关键漏洞已在 16.00.0.113 版本中得到修复,建议立刻升级到最新版本。

参考文章:https://www.bleepingcomputer.com/news/security/oas-platform-vulnerable-to-critical-rce-and-api-access-flaws/