近日,网络安全公司Sekoia有一项新发现:由俄罗斯政府支持的黑客组织“图拉”(Turla)正在对奥地利经济商会、北约平台、波罗的海国防学院(Baltic Defense College)发动一系列攻击。这是Sekoia公司基于Google Tag先前工作的基础上发现的,该公司自2022年以来一直密切关注着俄罗斯黑客的动向。

2022年3月,Google就俄罗斯相关的攻击活动向公众发布了一次预警,后来在5月,他们发现在这些攻击活动中有两起使用的是“图拉”组织的域。Sekoia公司就这些信息开展了进步一的调查研究,他们发现“图拉”的目标是奥地利的联邦组织机构和波罗的海地区的军事学院。

关于“图拉”组织

“图拉”是一个使用俄语的网络间谍威胁组织,外界普通推测其与俄罗斯联邦安全局(FSB)有密切联系。该组织至少从2014年就开始运作,曾对多个国家的众多组织机构都产生过威胁。

他们曾针对全球Microsoft Exchange服务器部署后门,劫持其他APT组织的基础设施在中东进行间谍活动,还对亚美尼亚的目标进行水坑攻击。

最近,“图拉”又被发现利用多种后门和远程访问木马攻击欧盟各国的政府、大使馆和重要机构。

目标锁定欧洲

根据Sekoi的说法,Google Tag共享的IP指向域“baltdefcol.webredirect[.]org”和“wkoinfo.webredirect[.]org”,分别误植“baltdefcol.org”和“wko.at”。

第一个目标,BALTDEFCOL,是位于爱沙尼亚的一所军事学院,由爱沙尼亚、拉脱维亚和立陶宛共同运营,该学院是波罗的海战略和业务研究中心,是北约和欧洲各国高级官员组织会议的地点,在俄乌日趋紧张的局势中其重要意义不言而喻。

另一个目标WKO (Wirtschaftskammer Österreich)是奥地利联邦经济商会,在立法和经济制裁方面担任国际顾问的角色。

值得一提的是,奥地利在制裁俄罗斯问题上一直保持中立立场。然而,“图拉”迫切希望了解这一立场是否已经发生变化。

此外,Sekoia 还注意到另一个误植域名“jadlactnato.webredirect[.]org”,这是北约联合高级分布式学习平台的电子学习门户网站。

执行侦察任务

这些误植域名被用于托管一个名为“War Bulletin 19.00 CET 27.04.docx”的恶意word文档,该文档存在于在那些受攻击网站的不同目录中。在这个word文档中包含一个嵌入的png文件,它会在文档加载时进行检索。由于word文档不包含任何恶意宏或行为,因此Sekoia的研究人员很自然地认为这个png文件是用来执行侦察任务的。

“由于文档向其自己控制的服务器发出http请求,攻击者可以获得受害者使用的word软件的版本和类型——这就使得攻击者根据Microsoft Word的版本而进行特定针对性的漏洞利用成为了可能”,Sekoia的报告中如此写道。

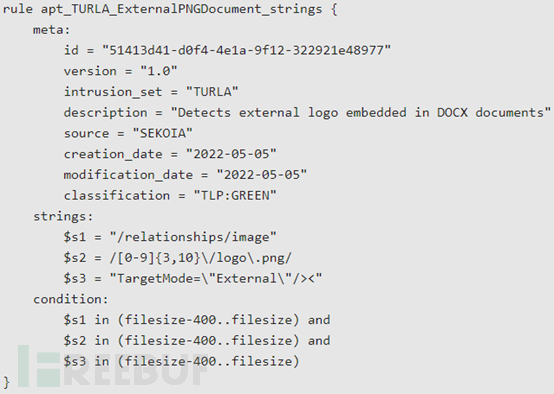

此外,“图拉”还可以访问受害者的IP地址,这将有助于他们的后续攻击。为了使防御者能够检测到该攻击活动,Sekoia特意提供了以下Yara规则:

参考来源:https://www.bleepingcomputer.com/news/security/russian-hackers-perform-reconnaissance-against-austria-estonia/