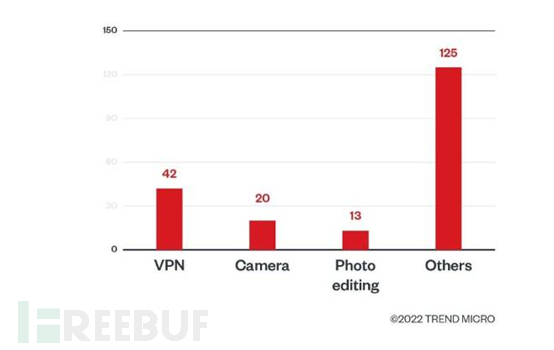

近日,研究人员观察到有超过200个Android应用程序正在传播一款名为Facestealer的间谍软件以窃取用户凭据和其他有价值的信息,如与受害者帐户相关的Facebook cookie和个人身份信息。据统计,在这些应用程序中,42个伪装为VPN服务,20个为相机程序,13个照片编辑程序。

“与另一款移动恶意软件Joker类似,Facestealer经常会更改自身代码,从而产生许多变体,”趋势科技(Trend Micro)的分析师Cifer Fang、Ford Quin和Zhengyu Dong在一份新报告中这样写道,“自从被发现以来,这款间谍软件一直困扰着Google Play。”

资料显示,2021年7月,Facestealer首次被Doctor Web公司发现并记录,定性为一组入侵 Android官方应用市场的欺诈性应用,其目的是窃取Facebook登录证书等敏感数据。

除此之外,趋势科技还透露,它发现了40多个流氓加密货币矿工应用程序,这些应用程序瞄准了对虚拟货币感兴趣的用户,旨在诱骗用户观看广告和支付订阅服务。有些应用程序甚至会更进一步,试图窃取用于恢复加密货币钱包访问的私钥和助记短语(种子短语),例如Cryptomining Farm Your own Coin。

为避免成为此类诈骗应用的受害者,研究人员向用户提供了若干建议,包括:查看差评,验证开发者合法性,避免从第三方应用商店下载应用等。

新研究分析了在野外安装的恶意 Android 应用程序

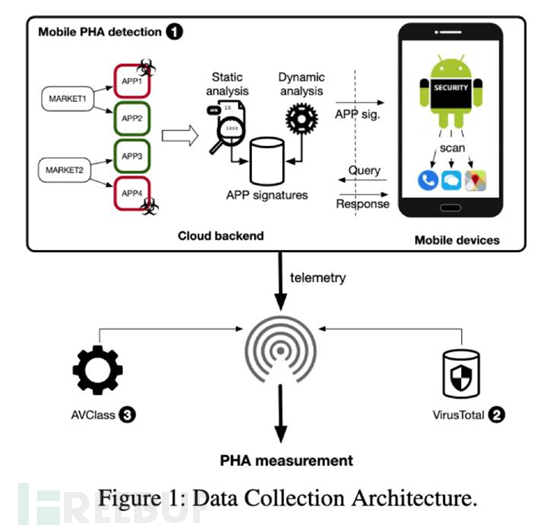

基于2019年至2020年期间在1170万多台设备上安装的880万应用程序,来自NortonLifeLock和波士顿大学的研究人员发表了他们所谓的“最大的设备上的潜在有害应用程序(PHA)研究”。

该研究指出,“PHA在谷歌Play上的平均停留时间为77天,在第三方市场上为34天”。研究还指出,由于在PHA被发现和被移除之间存在时滞,因此有3553款应用在被移除后出现了跨市场迁移。

最重要的是,研究表明,当用户切换设备并在从备份恢复时自动安装应用程序的时候,PHA 的平均停留时间要长得多。

据悉,通过使用三星Smart Switch移动应用程序,已有多达1.4万个PHA转移到了 3.5万台新的三星设备上,这些应用程序在手机上的存在时间约为93天。

学者表示:“Android 安全模型严重限制了移动安全产品在检测到恶意应用程序时可执行的操作,从而使 PHA在受害设备上持续存在很长时间,而当前的移动安全程序使用的警告系统也无法说服用户迅速卸载PHA。”

参考来源:https://thehackernews.com/2022/05/over-200-apps-on-play-store-caught.html